后缀.supporthelpgood勒索病毒

病毒加密文件特征:<原文件名称>.supporthelpgood

特征示例:Read_me.txt.supporthelpgood

特征病毒邮箱:[email protected] [email protected]

勒索信息文本:how_to_back_files.html

后缀.666decrypt666勒索病毒

病毒加密文件特征:<原文件名称>.666decrypt666

特征示例:Read_me.txt.666decrypt666

特征病毒邮箱:[email protected] [email protected]

勒索信息文本:how_to_back_files.html

后缀.dom勒索病毒

病毒加密文件特征:<原文件名称>.dom

特征示例:Read_me.txt.dom

特征病毒邮箱:[email protected] [email protected]

勒索信息文本:How to decrypt files.TXT

后缀[email protected]勒索病毒

病毒加密文件特征:<原文件名称>[email protected]

特征示例:[email protected]

特征病毒邮箱:[email protected] [email protected]

勒索信息文本:!INSTRUCTI0NS!.TXT

后缀.xxxxx勒索病毒

病毒加密文件特征:<原文件名称>.xxxxx

特征示例:Read_me.txt.xxxxx

特征病毒邮箱:[email protected] [email protected]

勒索信息文本:how_to_back_files.html

后缀.rectot勒索病毒

病毒加密文件特征:<原文件名称>.rectot

特征示例:Read_me.txt.rectot

特征病毒邮箱:[email protected] [email protected]

勒索信息文本: _readme.txt

后缀.radman勒索病毒

病毒加密文件特征:<原文件名称>.radman

特征示例:Read_me.txt.radman

特征病毒邮箱:[email protected] [email protected]

勒索信息文本: _readme.txt

后缀.[[email protected]].actin勒索病毒

病毒加密文件特征:<原文件名称>.id[随机字符串].[邮箱地址].actin

特征示例:Read_me.txt.id[1C0E9B70-1095].[[email protected]].actin

后缀.TOR13勒索病毒

病毒加密文件特征:<原文件名称>.id-<随机字符串>_[邮箱地址].TOR13

特征示例:Read_me.txt.id-1341050069_[邮箱地址].TOR13

后缀.vip勒索病毒

病毒加密文件特征:<原文件名称>.vip

特征示例:Read_me.txt.vip

特征病毒邮箱:[email protected] [email protected]

勒索信息文本:#DECRYPT MY FILES#.txt

后缀.NHCR勒索病毒

病毒加密文件特征:<原文件名称>.NHCR

特征示例:Read_me.txt.NHCR

特征病毒邮箱:[email protected] [email protected]

勒索信息文本: #DECRYPT MY FILES#.txt

后缀.ONYC勒索病毒

病毒加密文件特征:<原文件名称>.ONYC

特征示例:Read_me.txt.ONYC

特征病毒邮箱:[email protected] [email protected]

勒索信息文本: #DECRYPT MY FILES#.txt

后缀.ke3q勒索病毒

病毒加密文件特征:<原文件名称>.ke3q

特征示例:Read_me.txt.ke3q

特征病毒邮箱:[email protected] [email protected]

勒索信息文本: Readme.txt

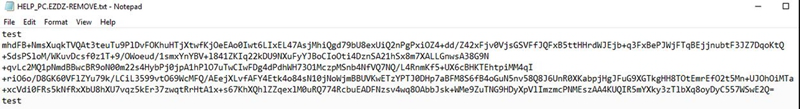

后缀.EZDZ勒索病毒

病毒加密文件特征:<原文件名称>.ke3q

特征示例:Read_me.txt.ke3q

勒索信息文本: HELP_PC.EZDZ-REMOVE.txt

根据勒索病毒的特点可以判断,其变种通常可以隐藏特征,但却无法隐藏其关键行为,经过总结勒索病毒在运行的过程中的行为主要包含以下几个方面:

1、通过脚本文件进行Http请求;

2、通过脚本文件下载文件;

3、读取远程服务器文件;

4、收集计算机信息;

5、遍历文件;

6、调用加密算法库。

为防止用户感染该类病毒,我们可以从安全技术和安全管理两方面入手:

1、不要打开陌生人或来历不明的邮件,防止通过邮件附件的攻击;

2、尽量不要点击office宏运行提示,避免来自office组件的病毒感染;

3、需要的软件从正规(官网)途径下载,不要双击打开.js、.vbs等后缀名文件;

4、升级到最新的防病毒等安全特征库;

5、升级防病毒软件到最新的防病毒库,阻止已存在的病毒样本攻击;

6、定期异地备份计算机中重要的数据和文件,

万一中病毒可以进行恢复

解密联系QQ80554803,TEL18620906802(微信)