做过iscc 2018之后有了很多的感触,也有更多的了解自己的不足之处,整理了一下web的wp,

为了保证各位小伙伴的阅读质量,我将会把wp以每一道题一个博文的形式写出来,希望能够帮助到你们

其中的步骤比较详细,主要是为了萌新更好的看懂每一步,希望各位能够体谅一下下!!

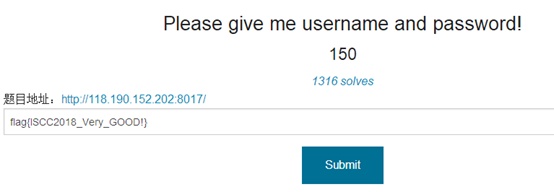

解题思路:题目地址:http://118.190.152.202:8017/打开发现只有这句话,查看源码也一样。打开BurpSuite,设置浏览器代理,刷新页面得到:

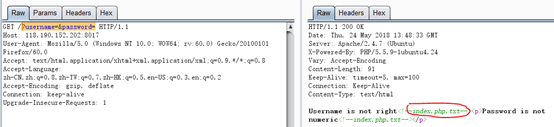

然后添加请求头:?username=&password=刷新页面就会得到:

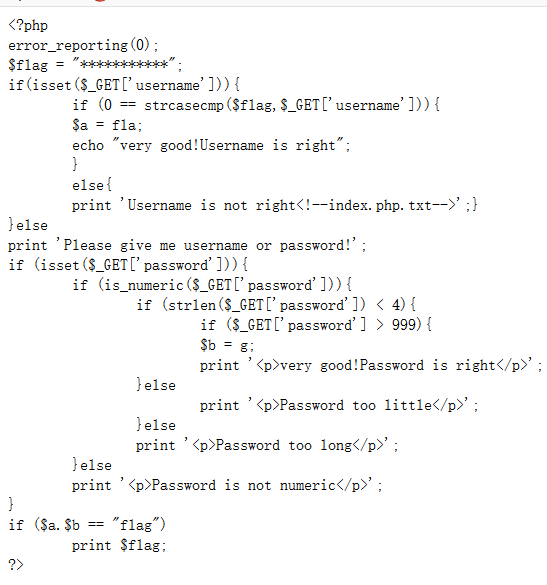

在浏览器URL后加入index.php.txt,发现源代码:

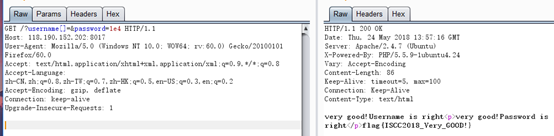

分析代码发现,提交的username和$flag的值进行比较用的是strcasecmp函数它和strcmp的区别是他的比较不区分大小写,但是已经存在漏洞,传入数组依旧会得到0,轻松绕过。输入的password需要是字母或数字,并且长度最大是3位值要大于999,最后就可以得到flag。因此构造GET提交的参数username[]=&password=1e4成功得到flag:

如果有什么不明白的地方,留言或者加我!!!

我很菜,所以我会努力的!

努力是因为不想让在乎的人失望!

博主整理不易,如果喜欢推荐关注一下博主哦!

博主喜欢广交好友下面是我的联系方式:

QQ:1263030049

加好友前请注明原因谢谢!