evilzone: Trusted parameter

注: 为了便于浏览,页面均已翻译!

渗透的本质在于信息收集!

渗透的本质在于信息收集!

渗透的本质在于信息收集!

开始:

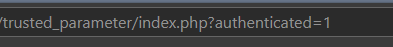

依题名可知本题主要是请求参数绕过验证

访问目标······

老规矩,F12大法

单纯一个静态表单,没有css和JavaScript,故此仅对表单发送的请求做分析就行了。

祭出BurpSuite

发送请求…

响应请求参数列表中有个键值authenticated ,这让我想到了以前学开发的时候,经常写的一种非常辣鸡的程序:不做任何验证,仅在请求中加个参数来判断成功与否。比如:admin/index?page=console 为控制台页面,admin/index?page=login 则是登录页面

既然想到了思路,那就来试一试

authenticated的值改成1,访问~

成功,领取积分~