OpenStack——Keystone

一、keystone身份服务

keystone(openstack identity service)是openstack中的一个独立的提供安全认证的模块,主要负责openstack用户身份认证、令牌管理、提供访问资源的服务目录、以及基于用户角色的访问控制

keystone类似一个服务总线,或者说是整个openstack框架的注册表,其他服务通过keystone来注册其服务的Endpoint(服务访问的URL),任何服务之间相互调用,需要经过keystone的身份验证,来获得目标服务的Endpoint来找到目标服务

二、keystone的主要功能

身份认证(Authentication):令牌的发放和校验

用户授权(Authorization):授予用户在一个服务中所拥有权限

用户管理(Account):管理用户账户

服务目录(Service Catalog):提供可用服务的API端点

三、keystone的相关概念

user:指使用openstack service的用户

Project(Tenant):可以理解为一个人或者服务所拥有的资源集合

Role:用户划分权限。通过给user指定role,使user获得role对应操作权限

Authentication:确定用户身份的过程

Token:是一个字符串表示,作为访问资源的令牌。Token包含了在指定范围和有效时间内,可以被访问的资源

Credentials:用于确认用户身份的凭证,用户的用户名和密码,或者是用户名和API密钥,或者身份管理服务提供的认证令牌

Service:openstack service,即openstack中运行的组件服务,如nova、swif、glance、neutron、cinder等

Endpoint:一个可以通过网络来访问和定位某个openstack service的地址,通常是一个URL

四、keystone部署步骤

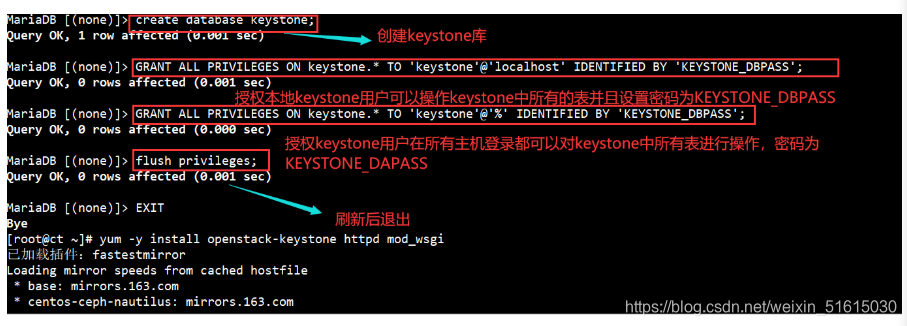

1、创建数据库实例和数据库用户

[root@ct ~]# mysql -u root -p

MariaDB [(none)]> create database keystone;

MariaDB [(none)]> GRANT ALL PRIVILEGES ON keystone.* TO ‘keystone’@‘localhost’ IDENTIFIED BY ‘KEYSTONE_DBPASS’;

MariaDB [(none)]> GRANT ALL PRIVILEGES ON keystone.* TO ‘keystone’@’%’ IDENTIFIED BY ‘KEYSTONE_DBPASS’;

MariaDB [(none)]> flush privileges;

2、安装、配置keystone、数据库、Apache

①安装keystone软件包

[root@ct ~]# yum -y install openstack-keystone httpd mod_wsgi

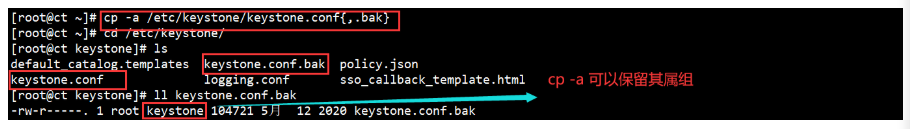

[root@ct ~]# cp -a /etc/keystone/keystone.conf{,.bak}

[root@ct keystone]# grep -Ev “^$|#” /etc/keystone/keystone.conf.bak > /etc/keystone/keystone.conf #过滤源文件中的空行和#号开头的,然后输入到/etc/keystone/keystone.conf 文件中

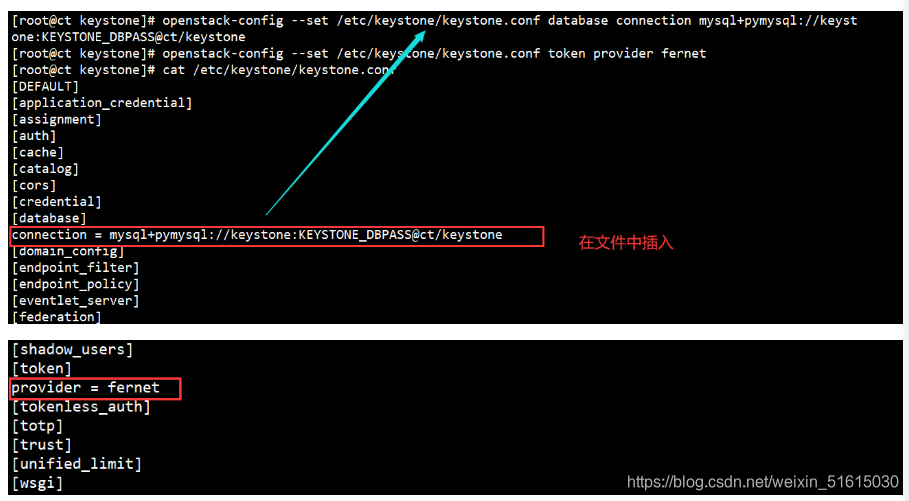

[root@ct keystone]# openstack-config --set /etc/keystone/keystone.conf database connection mysql+pymysql://keystone:KEYSTONE_DBPASS@ct/keystone #使用mysql+pymysql进行连接数据库,使用keystone用户身份,使用密码KEYSTONE_DBPASS在ct节点登录keystone

[root@ct keystone]# openstack-config --set /etc/keystone/keystone.conf token provider fernet #指定token的提供者就是keystone自己fernet是一种安全的消息传递格式

②初始化认证服务数据库

[root@ct keystone]# su -s /bin/sh -c “keystone-manage db_sync” keystone

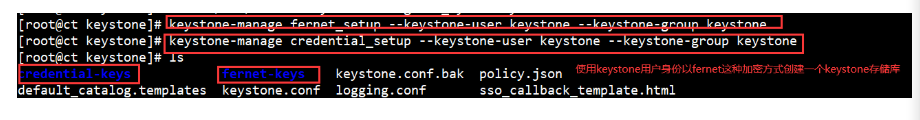

③初始化fernet秘钥存储库

[root@ct keystone]# keystone-manage fernet_setup --keystone-user keystone --keystone-group keystone

[root@ct keystone]# keystone-manage credential_setup --keystone-user keystone --keystone-group keystone

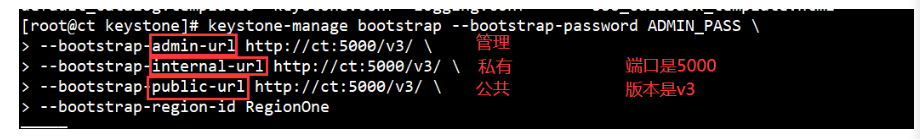

④配置bootstrap身份认证服务

[root@ct keystone]# keystone-manage bootstrap --bootstrap-password ADMIN_PASS \

bootstrap-admin-url http://ct:5000/v3/

bootstrap-internal-url http://ct:5000/v3/

bootstrap-public-url http://ct:5000/v3/

bootstrap-region-id RegionOne

此步骤是初始化openstack,会把openstack的admin用户的信息写入到mysql的user表中,以及url等其他信息写入到mysql的相关表中;

admin-url是管理网(如公有云内部openstack管理网络),用于管理虚拟机的扩容或删除;如果共有网络和管理网是一个网络,则当业务量大时,会造成无法通过openstack的控制端扩容虚拟机,所以需要一个管理网;

internal-url是内部网络,进行数据传输,如虚拟机访问存储和数据库、zookeeper等中间件,这个网络是不能被外网访问的,只能用于企业内部访问

public-url是共有网络,可以给用户访问的(如公有云) #但是此环境没有这些网络,则公用同一个网络

5000端口是keystone提供认证的端口

#需要在haproxy服务器上添加一条listen

#各种网络的url需要指定controler节点的域名,一般是haproxy的vip的域名(高可用模式)

⑤配置Apache服务器

[root@ct keystone]# echo “ServerName controller” >> /etc/httpd/conf/httpd.conf

⑥创建配置文件

#安装完mod_wsgi包后,会生成 wsgi-keystone.conf 这个文件,文件中配置了虚拟主机及监听了5000端口,mod_wsgi就是python的网关

[root@ct keystone]# ln -s /usr/share/keystone/wsgi-keystone.conf /etc/httpd/conf.d/

[root@ct keystone]# systemctl enable httpd

[root@ct keystone]# systemctl start httpd

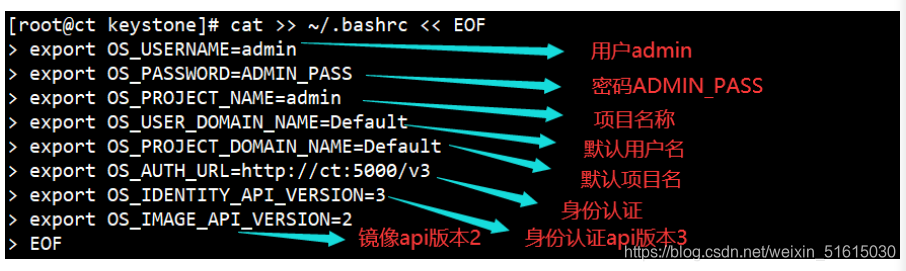

⑦配置管理员账户的环境变量

这些环境变量用于创建角色和项目使用,但是创建角色和项目需要有认证信息,所以通过环境变量声明用户名和密码等认证信息,欺骗openstack已经登录且通过认证,这样就可以创建项目和角色;也就是把admin用户的验证信息通过声明环境变量的方式传递给openstack进行验证,实现针对openstack的非交互式操作

[root@ct keystone]# cat >> ~/.bashrc << EOF

export OS_USERNAME=admin

export OS_PASSWORD=ADMIN_PASS

export OS_PROJECT_NAME=admin

export OS_USER_DOMAIN_NAME=Default

export OS_PROJECT_DOMAIN_NAME=Default

export OS_AUTH_URL=http://ct:5000/v3

export OS_IDENTITY_API_VERSION=3

export OS_IMAGE_API_VERSION=2

EOF

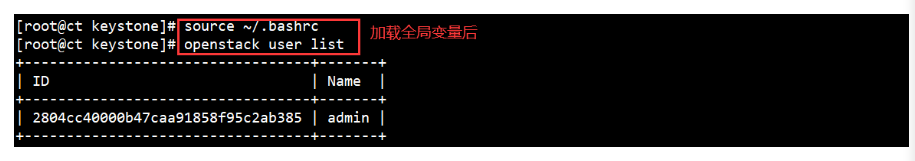

[root@ct keystone]# source ~/.bashrc

[root@ct keystone]# openstack user list

⑧创建OpenStack域、项目、用户和角色

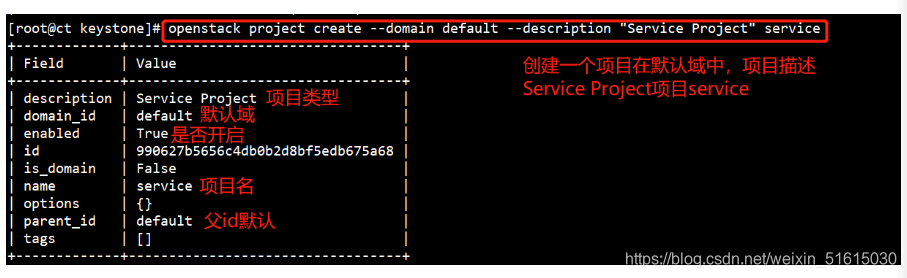

创建一个项目(project),创建在指定的domain(域)中,指定描述信息,project名称为service(可使用openstack domain list 查询)

[root@ct keystone]# openstack project create --domain default --description “Service Project” service

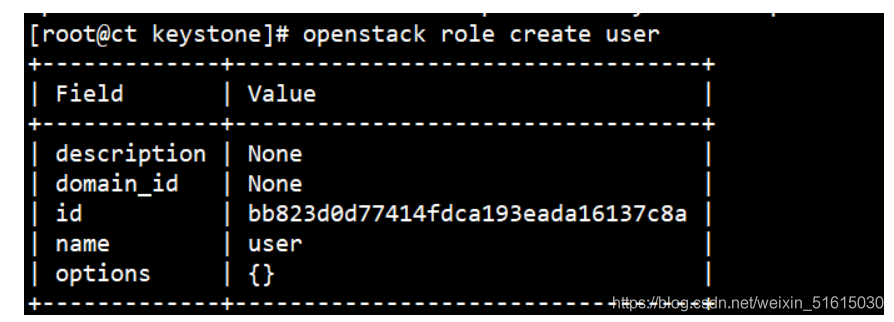

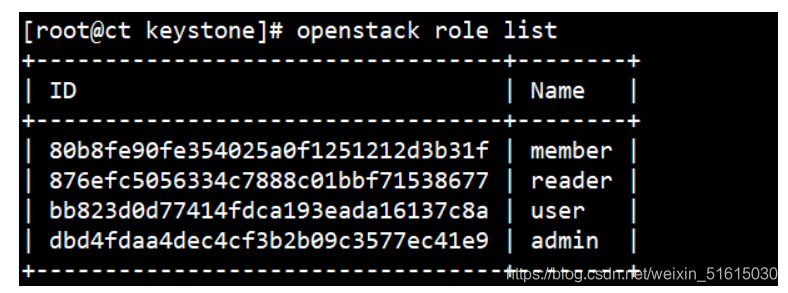

⑨创建角色(可使用openstack role list查看)

[root@ct keystone]# openstack role create user

[root@ct keystone]# openstack role list

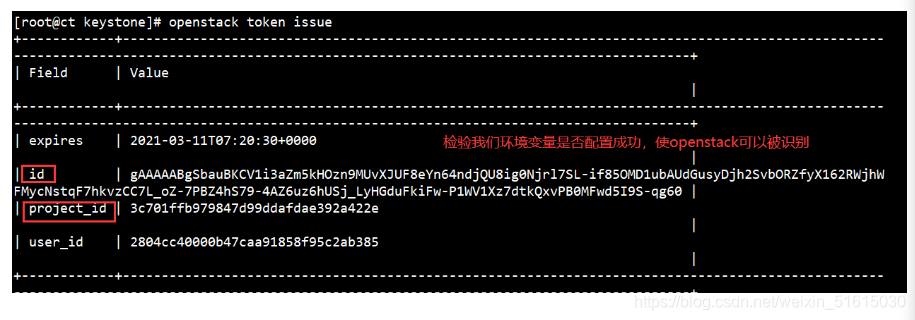

[root@ct keystone]# openstack token issue

#查看是否可以不指定密码就可以获取到token信息(验证认证服务)