黑客:

白帽黑客:致力于自由地、完整地公开所发现的漏洞;

黑帽黑客:利用发现的漏洞进行攻击和破坏;

灰帽黑客:介于白帽和黑帽之间,他们会通过把发现的系统漏洞告知系统供应商来获得收入。

DEF CON ——世界上最知名的黑客大会

网络攻击一般步骤:

1、隐藏攻击源

2、信息搜集

3、掌握系统控制权

4、实施攻击

5、安装后门

6、隐藏攻击痕迹

具体攻击手段主要包括:

1)伪装攻击:通过指定路由或伪造假地址,以假冒身份与其他主机进行合法通信、或发送假数据包,使受攻击主机出现错误动作。如ip欺骗等。

2)探测攻击:通过扫描允许连接的服务和开放的端口,能够快速发现目标主机端口的分配情况、提供的各项服务和服务程序的版本号,以及系统漏洞情况,黑客找到有机可乘的服务、端口或漏洞后进行攻击;

3)嗅探攻击

4)解码类攻击

5)缓冲区溢出攻击

6)欺骗攻击

7)拒绝服务和分布式拒绝服务攻击

8)web脚本入侵:常见方式有注入攻击、上传漏洞攻击、跨站攻击、数据库入侵等

9)0day攻击:通常指还没有补丁的漏洞

10)社会工程学攻击:一种利用人的弱点(如人的本能反应、好奇心、信任等)实施诸如欺骗等危害手段,获取自身利益的手法。如短信诈骗、电话诈骗

APT攻击

1)A(advanced):技术高级

2)P(persistent):持续时间长

3)T(Threat):威胁性大

APT攻击一般过程:

①信息侦查

②持续渗透

③长期潜伏

④窃取信息

网络安全学习资源分享:

零基础入门

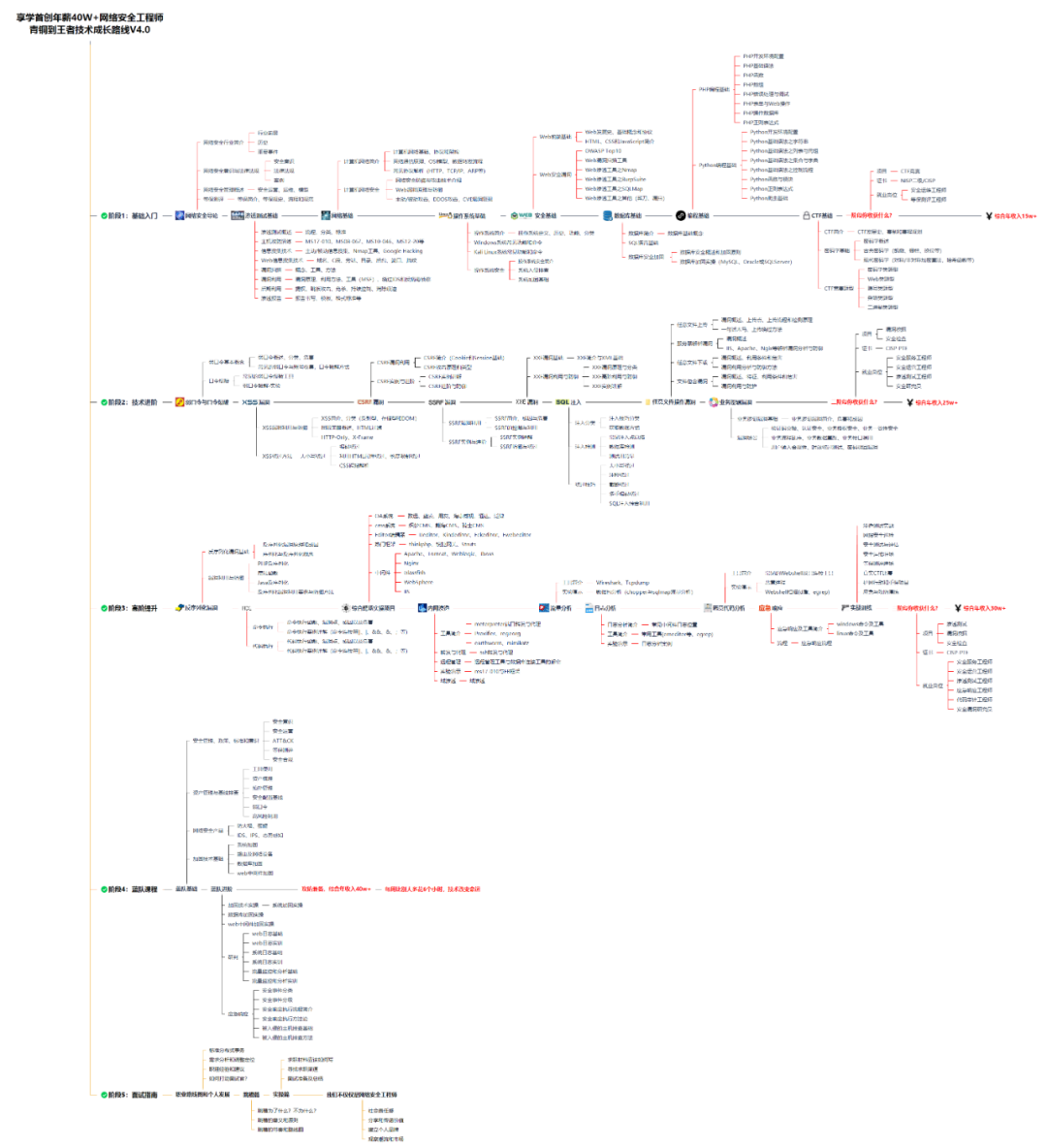

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享 (qq.com)

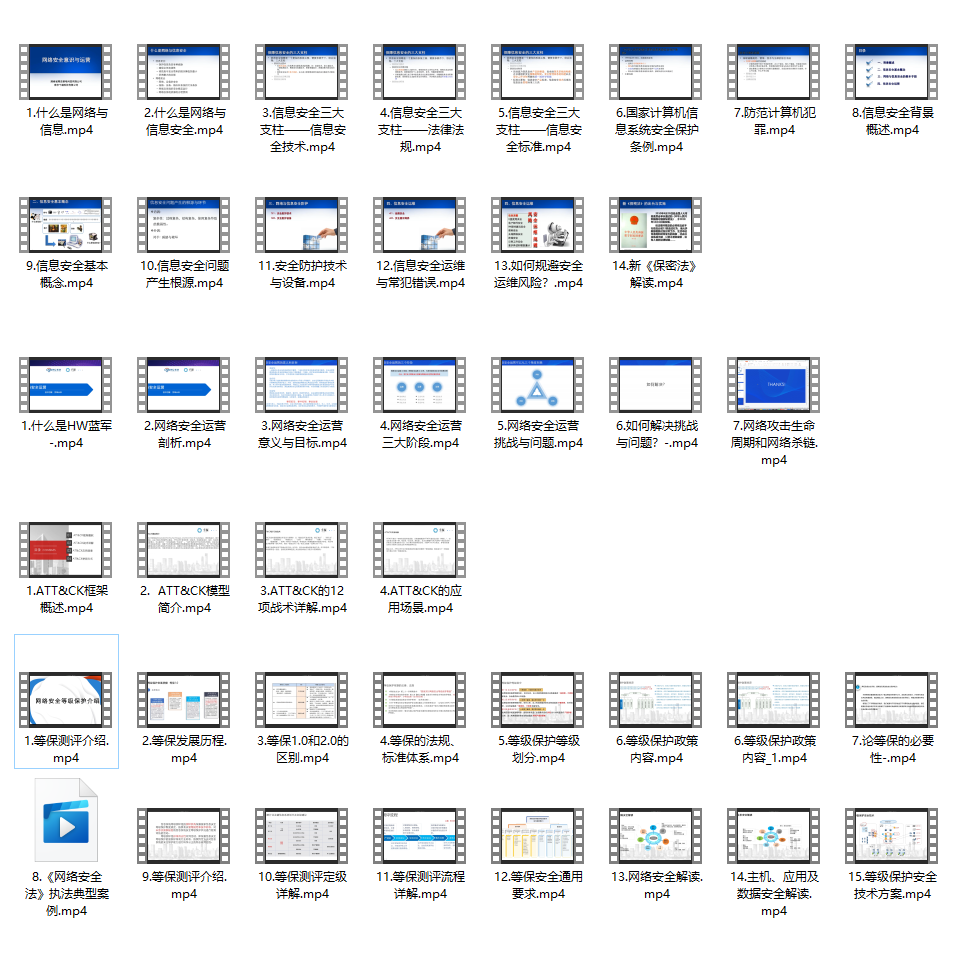

同时每个成长路线对应的板块都有配套的视频提供:

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享 (qq.com)

因篇幅有限,仅展示部分资料,需要点击上方链接即可获取