在进行ARP攻击时,必须遵守法律规定,只能在合法授权的情况下进行实验和演练。

预备知识

ARP攻击是指攻击者利用ARP协议的缺陷,欺骗网络中的主机,从而达到窃取信息、劫持网络流量等目的的攻击行为。

ARP协议负责将网络层的IP地址转换为链路层的MAC地址,以便数据包能够在局域网内正确传输。攻击者利用ARP协议的缺陷,向局域网内的主机发送伪造的ARP响应包,欺骗主机将攻击者的MAC地址误认为是目标主机的MAC地址,从而使得攻击者能够拦截、篡改、伪造主机之间的通信数据,或者进行中间人攻击、DNS欺骗等其他攻击。

具体来说,ARP攻击的实现过程如下:

1. 攻击者发送ARP请求广播,伪装成目标主机的IP地址请求对应的MAC地址;

2. 局域网内的所有主机都会收到该ARP请求,但只有目标主机会回复ARP响应包,告诉攻击者自己的MAC地址;

3. 攻击者收到目标主机的ARP响应包后,就知道了目标主机的真实MAC地址;

4. 攻击者发送伪造的ARP响应包,将自己的MAC地址伪装成目标主机的MAC地址,向局域网内的其他主机广播;

5. 局域网内的其他主机收到伪造的ARP响应包后,将攻击者的MAC地址误认为是目标主机的MAC地址,从而导致攻击者能够拦截、篡改、伪造主机之间的通信数据,或者进行其他攻击行为。

总之,ARP攻击利用了ARP协议的缺陷,欺骗网络中的主机,从而达到窃取信息、劫持网络流量等目的的攻击行为。

实验环境

1.Kali-Linux-2019(VMware)

2.与Kali在同一网络下的其他联网设备

实验工具

Ettercap、arpspoof等(本文使用arpspoof)

实验步骤

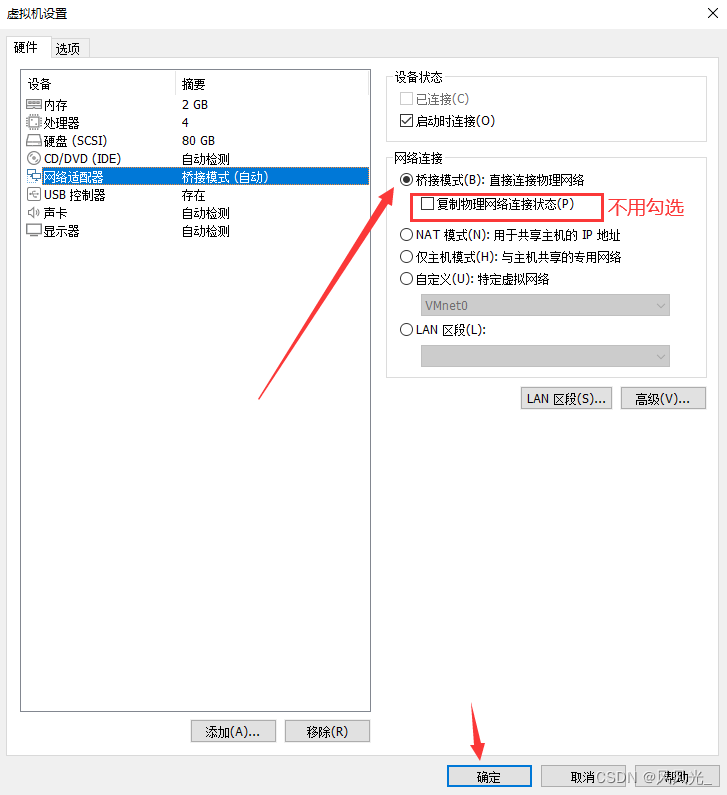

1.首先将虚拟机Kali调整为桥接模式

检查虚拟网卡配置

(和计算机共用一张网卡即可)

2.检查所在网络的IP地址和网关(用电脑或手机都可以)我用的是无线网,所以看WLAN的

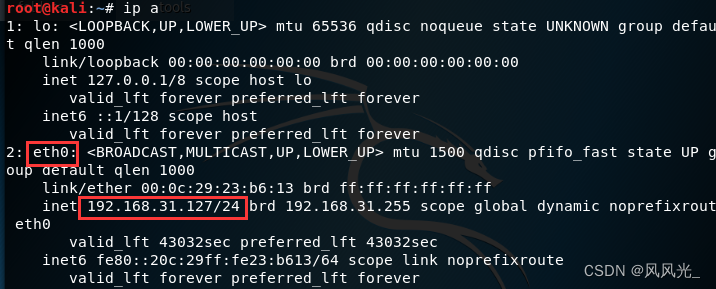

再看一下Kali系统的网卡,后面要用

3.打开Kali操作系统,打开nmap开始扫描局域网内的存活主机

fping -g 网络内的任意地址/掩码

列出该网段所有存活主机

4.找一个受害者(我自己的手机)开始进行ARP攻击

输入命令断网

arpspoof -i 网卡名 -t 要攻击的目标主机ip 目标主机的网关

大功告成,按下ctrl+Z就能停止攻击了。