提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档

Docker下载非常简单去官网根据自己的版本下载然后无脑安装就可以了。

Vulhub是什么?

Vulhub是一个基于 docker 和 docker-compose 的漏洞环境集合,进入对应目录并执行一条语句即可启动一个全新的漏洞环境,让漏洞复现变得更加简单,让安全研究者更加专注于漏洞原理本身。 安装docker 和docker-compose 后即可开始使用Vulhub。

开始搭建Vulhub靶场

打开网站下载https://github.com/vulhub/vulhub

(示例):

Vulhub 是预构建易受攻击的 docker 环境的开源集合。不需要预先了解 docker,只需执行两个简单的命令,您就拥有了一个易受攻击的环境。

# Download project开始下载项目

命令:wget https://github.com/vulhub/vulhub/archive/master.zip -O vulhub-master.zip unzip vulhub-master.zip cd vulhub-master

随便进入vulhub-master目录下的某一个漏洞环境进行测试

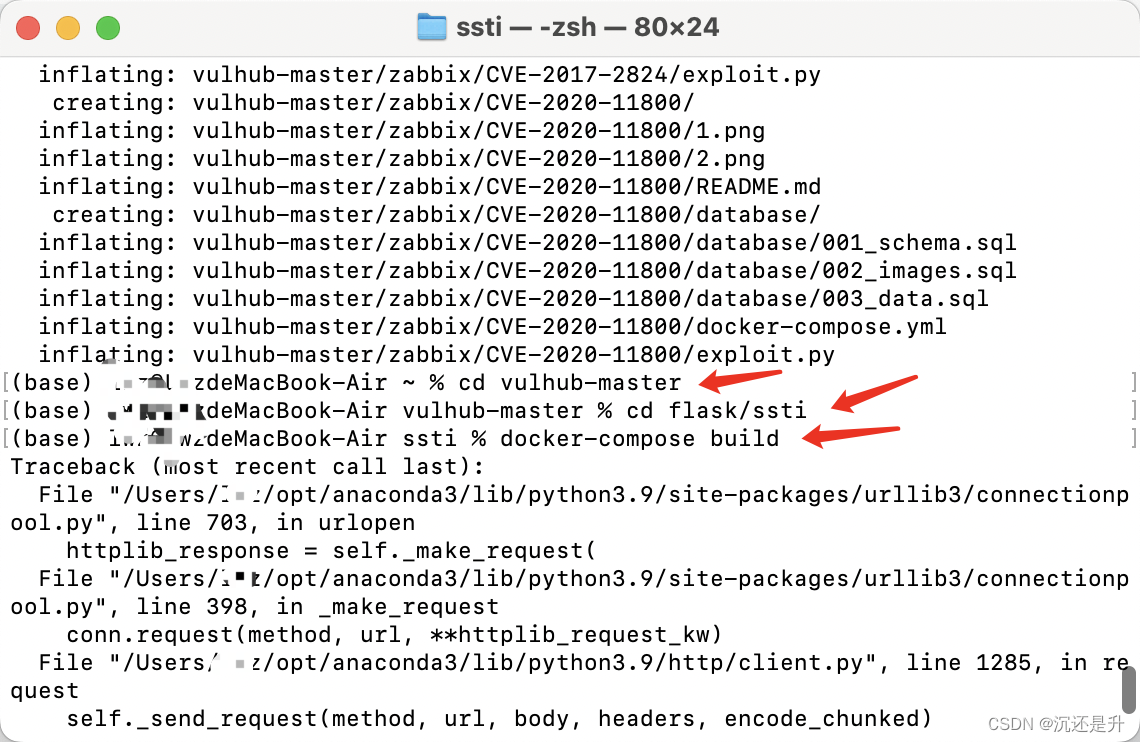

cd vulhub-master

然后继续在终端输入命令

cd flask/ssti

继续在终端输入命令启动

docker-compose build

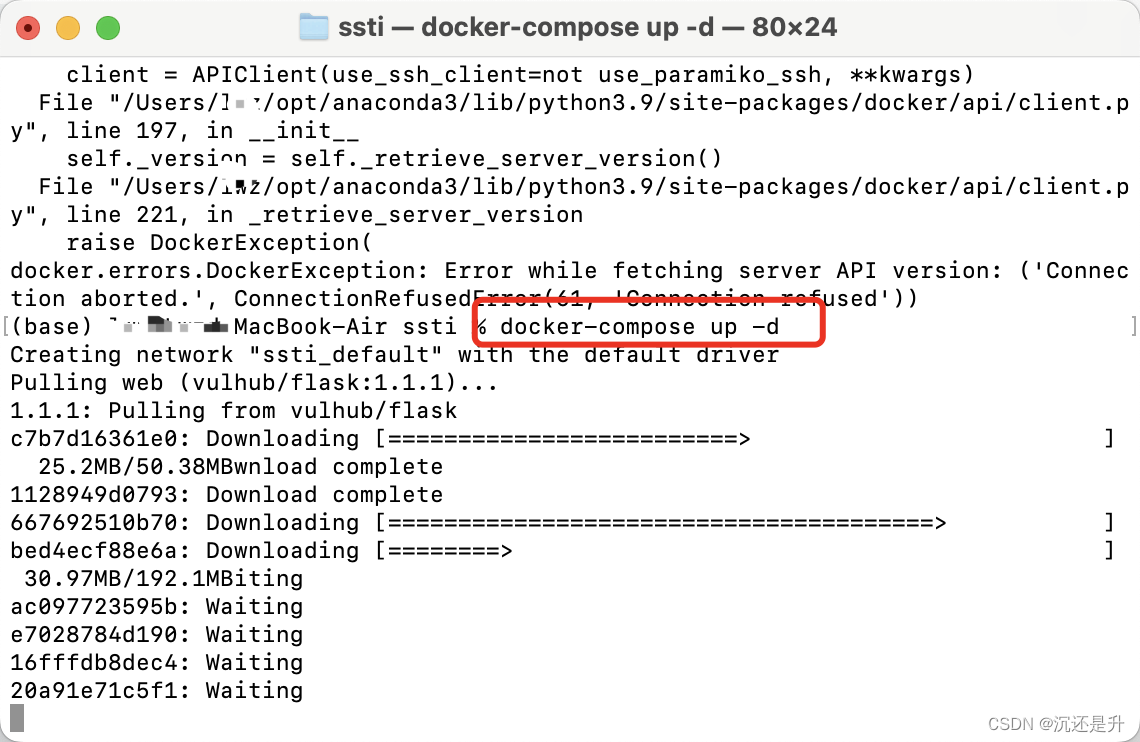

等待加载完毕后在终端输入运行环境命令

docker-compose up -d

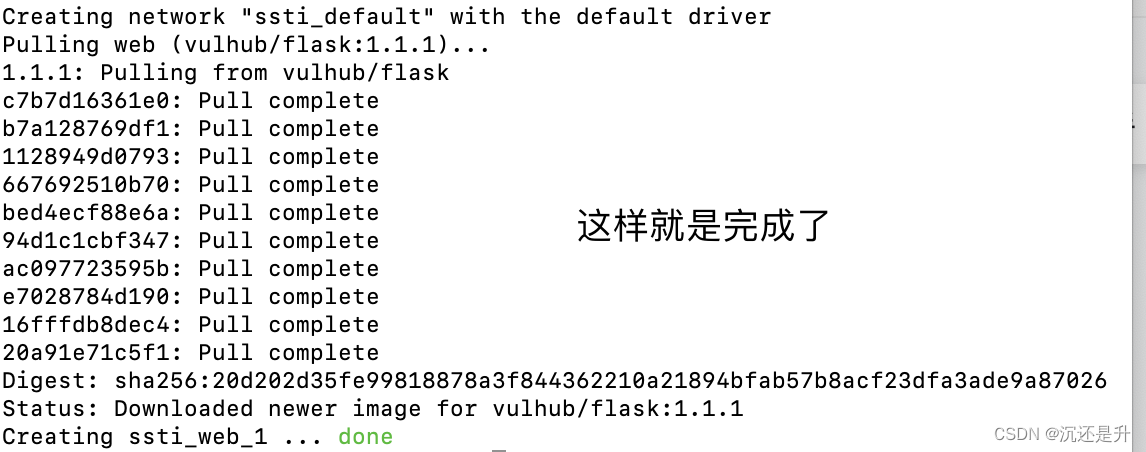

等待运行完成!!!

然后回到docler里面就可以看到你运行的环境 就配置好了。