使用top命令,查看到一个叫xWx3T的进程cpu占用99.8%,由于我的阿里云是单核的,所以最高只能100%。

把它用kill命令杀死后,过一会儿又启动了,又占用100%。

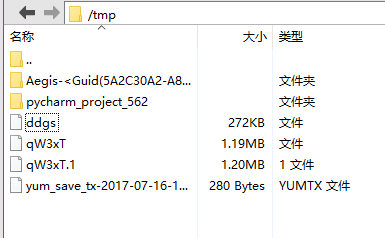

使用ps -ef可以看到进程路径是在tmp文件夹下,于是我把这几个文件删了

刚开始我以为是linux的root密码简单了,被人破解了,于是重新设置了更复杂的 密码,可是仍然重新生成这几个文件,导致cpu又是100%,很恼人。于是写了个python脚本,后台挂起运行,当检测到存在xWx3T这个进程,就杀死他。起到了作用,cpu再也不会出现100%了。但是觉得这不是解决问题的根本,觉得密码是否被破解了。

因为xWx3T这个进程是导致cpu100%的原因,于是搜索xWx3T关键字,找不到任何相关的信息,后来觉得为什么除了qW3xT文件会有ddgs文件,于是ps aux ddgs,果然还有一个叫ddgs的进程,这个进程占用cpu十分小,使用top命令很难怀疑到他。

于是百度“阿里云ddgs”这几个字,果然找到了很多信息,看的是这位运维大牛的文章,http://www.361way.com/2t3ik-ddgs/5680.html。

这个顽固的进程和文件怎么杀都会重新启动,文件怎么删都会重新出现,原因是有定时任务。

具体的分析和追踪看http://www.361way.com/2t3ik-ddgs/5680.html这里。

把定时任务的 vim /var/spool/cron/root的这里的内容删除掉,就不会再出现重新生成文件和启动进程了。

最根本的原因不是系统密码被坏人破解了,是redis的密码设得太简单了,阿里云的redis默认是只能内网访问,但是我开启了外网访问权限,而且为了与链接其他机器redis的代码的配置保持一样图方便,只设置了一个简单的相同的redis密码,导致被人利用。

所以开启阿里云redis外网访问权限时候,redis一定要使用密码连接,而且是设置复杂的密码,再者不设置为6379默认端口,让坏人试探增加成本。

关于redis入侵,免密码登陆 https://blog.csdn.net/whs_321/article/details/51734602