一、环境准备

物理机:win 11 (需要安装nessuss工具:系统漏洞扫描与分析)

虚拟机:kali2021;靶机metasploitable3-Linux)

二、实验步骤(蜜罐系统搭建)

(一)实验准备

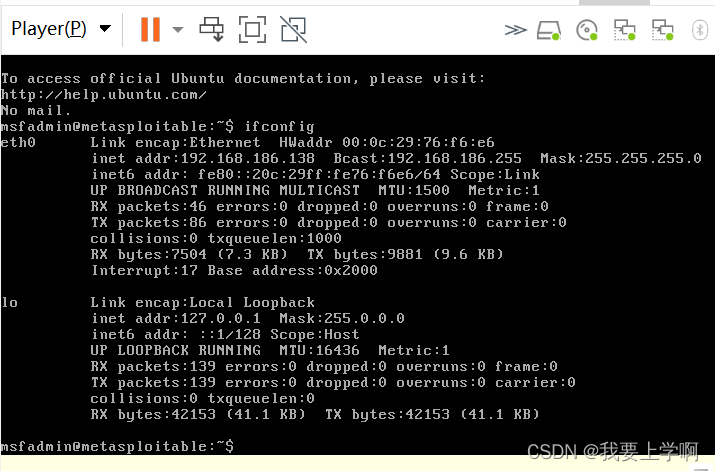

1、查看Ip地址并且联通测试

查看ip地址,并且相互ping通

靶机ip地址:192.168.186.138

Kali地址:192.168.186.133

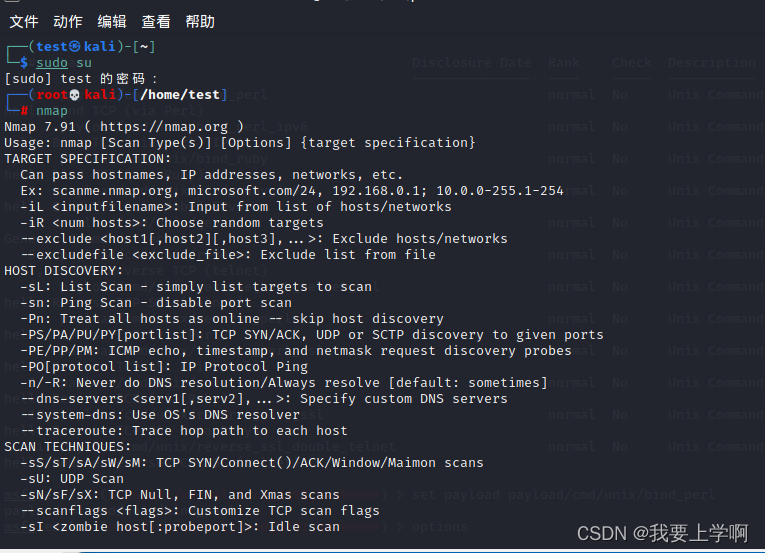

2、 在终端打开nmap

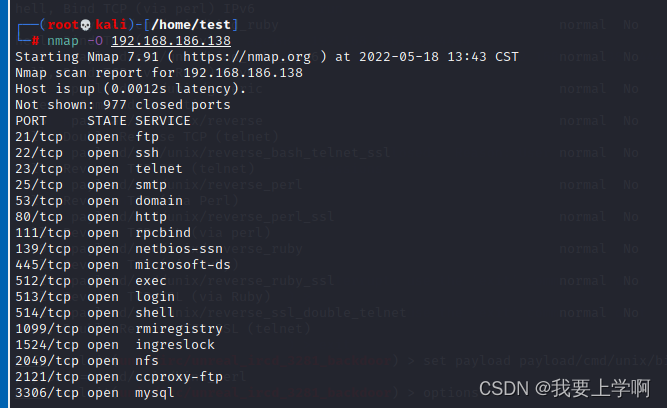

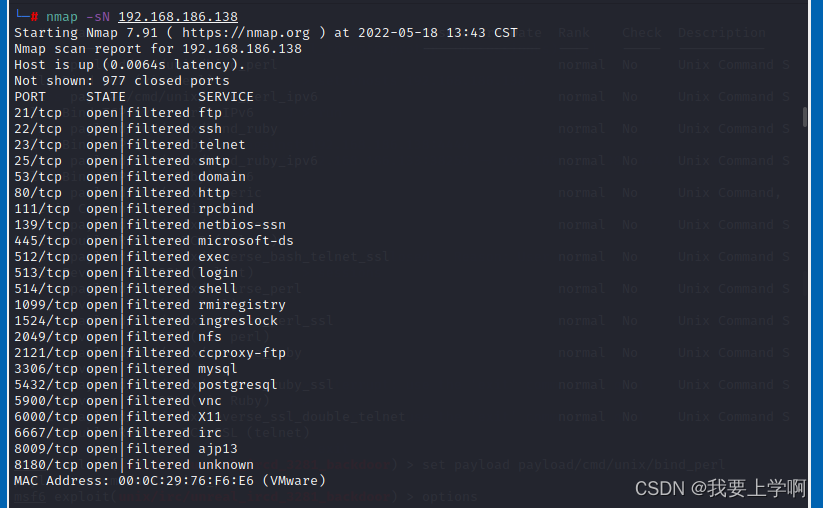

3、扫描目标系统Metasploitable 2的所有TCP端口

4、扫描靶机主机

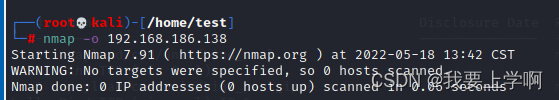

操作系统版本:输入“nmap+空格+“-O”+空格+IP地址或域名

5、扫描防火墙安全漏洞

(二)、搭建蜜罐系统

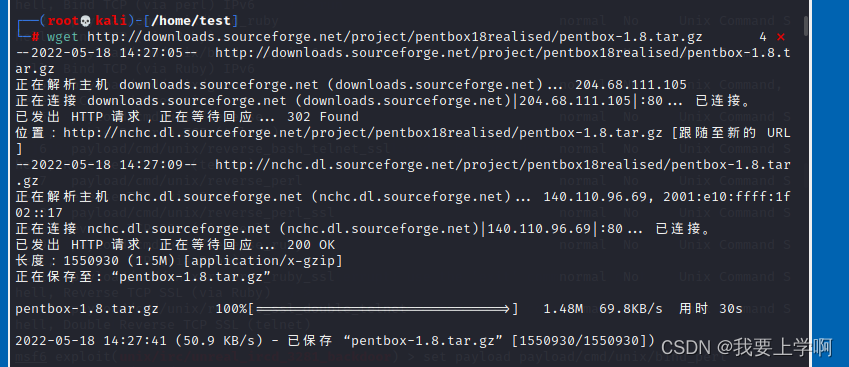

(1)下载 Pentbox:在你的终端中简单的键入下面的命令来下载

(2)解压 pentbox 文件,使用如下命令解压文件

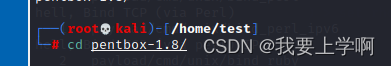

(3)运行 pentbox 的 ruby 脚本改变目录到 pentbox 文件夹

(4)使用下面的命令来运行 pentbox:

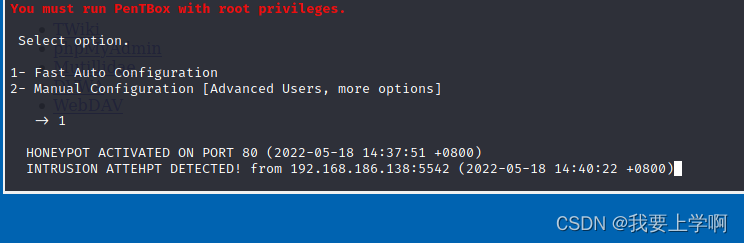

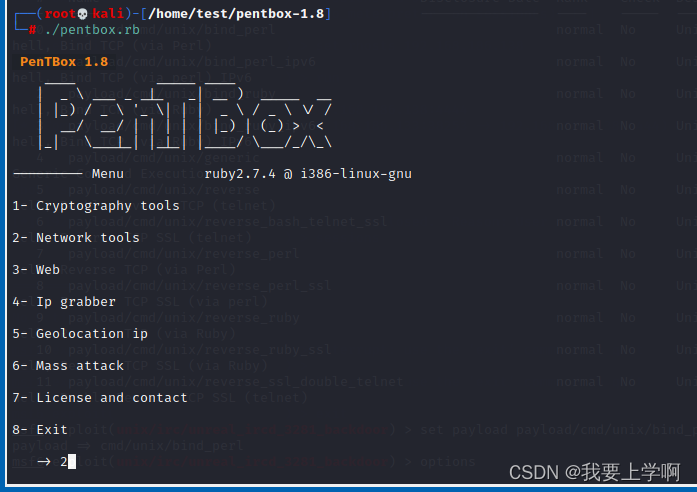

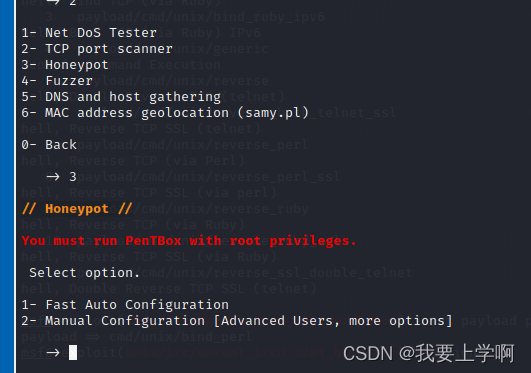

(5)设置一个蜜罐

使用选项 2 (NetworkTools) 然后是其中的选项 3

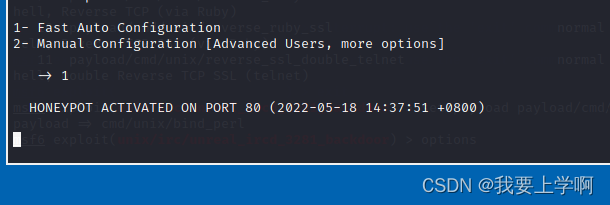

完成让我们执行首次测试,选择其中的选项1

这样就在 80 端口上开启了一个蜜罐。