思科此前揭露了 Arid Viper APT 组织的攻击活动,该组织自从 2017 年来经常使用 Delphi 恶意样本。Arid Viper APT

组织被认为与加沙地区存在利益关联,该组织在 2021 年 10 月的攻击行动中使用 Micropsia 恶意软件。

攻击者基于 Delphi 开发了 Micropsia 恶意软件针对巴勒斯坦发起攻击,涉及到的样本多为政治内容相关。最近,Arid Viper

组织利用最初发布在土耳其国营通讯社 Anadolu 和巴勒斯坦 MAAN 发展中心的内容为诱饵,针对巴勒斯坦的机构发起攻击。

Arid Viper

Arid Viper 也被称为双尾蝎或 APT-C-23,于 2015

年被首次曝光。该组织主要目的是进行间谍活动和信息窃密,其攻击目标主要是巴勒斯坦的组织及个人。Arid Viper

在技术迭代上并不频繁,主要针对移动平台和桌面平台发起攻击,攻击工具也主要围绕着 Delphi 开发的 Micropsia 恶意软件进行更新升级,后续也移植了

Python 版本和 Android 版本的恶意软件。

攻击行动

思科研究人员发现了针对巴勒斯坦发起的新一轮攻击行动,所使用的技术手段与该组织 2017 年的攻击行动基本一致。

2019 年使用的诱饵文档声称是 2018 年的年度报告,但实际内容是 2014 年和 2015 年的。

诱饵文档

诱饵文档

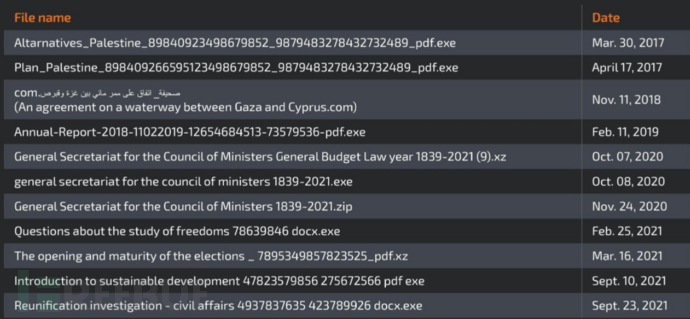

该组织使用的一系列恶意文件如下所示:

诱饵文档列表

诱饵文档列表

政治类主题的文件在 2018 年到 2019 年有所减少,但在 2020 年和 2021 年又显著增多。

新的诱饵文件

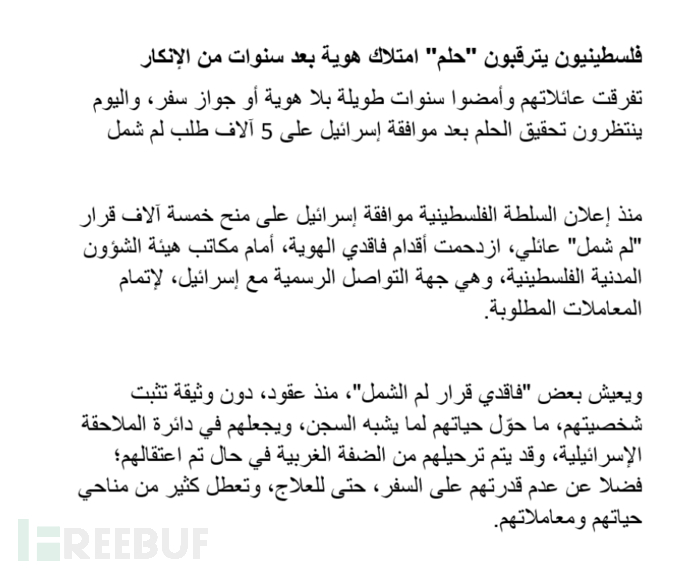

新发现的诱饵文件中有与政治有关的内容,并且使用了阿-拉-伯-语,这都表明攻击目标主要针对巴勒斯坦的组织。

2021 年 9 月发现的诱饵文件包含关于巴勒斯坦统一的内容,来自 2021 年 9 月 3 日 Anadolu 发布的文章。

诱饵文档

诱饵文档

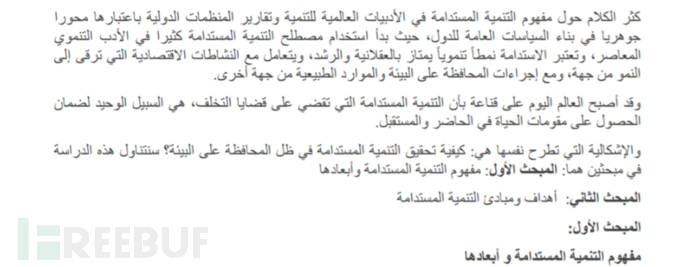

同一时期发现的另一个诱饵文件,取材自 MAAN 发展中心(旨在促进巴勒斯坦发展的机构)撰写的关于巴勒斯坦社会和经济可持续发展的文章。

诱饵文档

诱饵文档

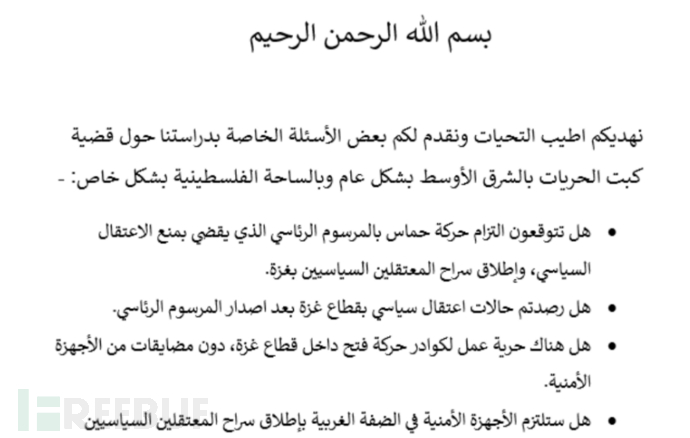

在 2021 年 7 月捕获的一个诱饵文件中则包含巴勒斯坦卫生部的声明文件。同年 3

月,诱饵文件中包含巴勒斯坦政治活动家对更早时发布的总统令提出的一系列问题,总统令中要求在立法选举前要尊重言论自由。

诱饵文档

诱饵文档

投递

在调查分析中,没有发现任何有关的电子邮件或者社交媒体内容。只发现了恶意样本和包含恶意样本的压缩文件,这与在 2017

年发现该组织的攻击行动是一致的,研究人员猜测攻击者仍然是通过电子邮件来进行样本投递。

样本分析

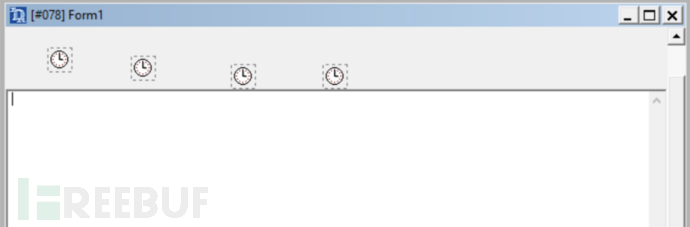

样本仍然是基于 Delphi 开发的 Micropsia,界面的 Delphi 表单中有四个计时器按钮,用于执行不同的恶意行为。

Delphi

Delphi

表单

表单内容

表单内容

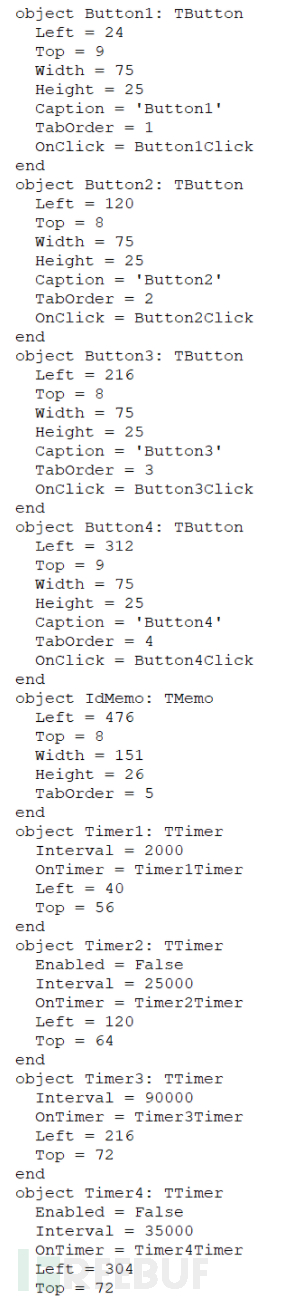

部署诱饵

一个计时器负责提取诱饵文档并将其保存到 %TEMP%文件夹,再通过 ShellExecute打开显示。

提取并显示诱饵文档

提取并显示诱饵文档

如果使用 -start启动样本,将会跳过提取并显示诱饵文档的部分直接跳转到 RAT 远控木马。

持久化

一个计时器负责维持持久化。在 %TEMP%文件夹下为自己创建一个快捷方式,再将快捷方式移动到当前用户的启动文件夹,以此完成持久化。

信息收集

一个定时器用于收集失陷主机的信息,如下所示:

为失陷主机生成一个 ID 并保存到文件中,如

%APPDATA%\dsfjj45k.tmp```读取计算机名和用户名,将二者与 ID 连接起来```使用SELECT * FROM AntiVirusProduct通过

winmgmts:\\localhost\root\SecurityCenter2收集安装的杀软信息> 获取操作系统信息,如安装软件名称

收集到的信息要进行 base64 编码:vcqmxylcv= base64 encoded vcnwaapcv= base64 encoded AV Name list.vcllgracv= base64 encoded OS version string.vcwjlxycv= base64 encoded implant command line.vccodwfcv= base64 encoded hardcoded flag.

通过 HTTP POST 请求将数据发送到 C&C 服务器。

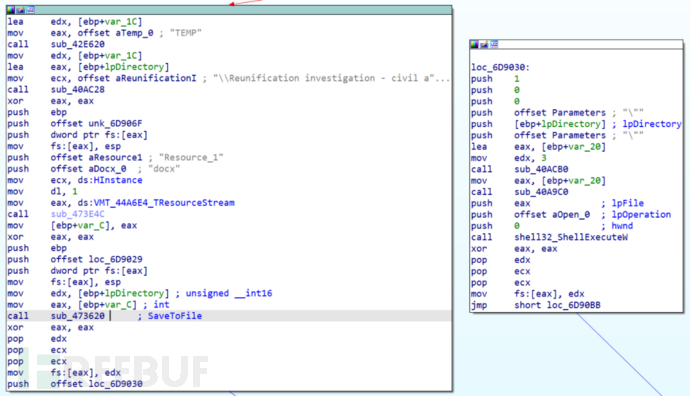

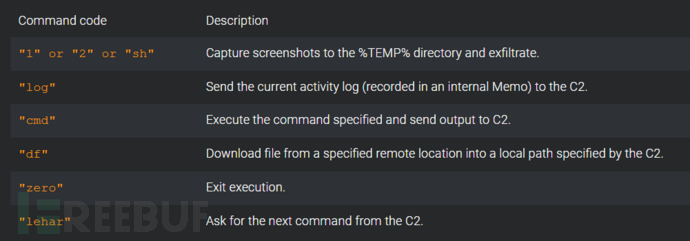

远控

发送了相关信息后,样本等待 C&C 服务器的执行命令。

命令执行的结果会通过以下变量回传 C&C 服务器:vcgqjdlrcv = hardcoded value 0.mugnaq = base64 encoded screenshot or command output.

C&C 服务器下发的命令以 ;<cmd_code>;<base64_encoded_supporting_data>;为格式,常用命令如下所示:

命令下发

命令下发

样本与 C&C 服务器通信使用两个不同的 URL,一个用于回传远控命令、一个用于回传屏幕截图。hxxps://deangelomcnay.news/qWIlIdKf2buIH0k/GbrHoIfRqtE69hH/ZCgbo9EVhYMA8PXhxxps://deangelomcnay.news/qWIlIdKf2buIH0k/GbrHoIfRqtE69hH/bu5EmpJE7DUfzZD

结论

从 2017 年到 2021 年,Arid Viper 持续发动进攻性网络攻击。在公开披露后,攻击者通常会拆除攻击基础设施并且修改恶意样本。但 Arid

Viper 并未因攻击行动被披露而受到震慑,照常使用相同的 TTP 进行攻击。

Arid Viper 的技术并不十分先进,但是随着时间的不断推移,攻击者也在不断测试新的攻击技术。如 Micropsia 具备 Delphi、Python

和 Android 不同版本。

最后

分享一个快速学习【网络安全】的方法,「也许是」最全面的学习方法:

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k。

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

想要入坑黑客&网络安全的朋友,给大家准备了一份:282G全网最全的网络安全资料包免费领取!

点【文末卡片】,免费领取

有了这些基础,如果你要深入学习,可以参考下方这个超详细学习路线图,按照这个路线学习,完全够支撑你成为一名优秀的中高级网络安全工程师:

[高清学习路线图或XMIND文件(点击文末卡片领取)]

还有一些学习中收集的视频、文档资源,有需要的可以自取:

每个成长路线对应板块的配套视频:

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

因篇幅有限,仅展示部分资料,需要的可以【点下方卡片免费领取】