文章前言

在内网中流量监听对象主要是网段内未加密的一些服务协议,主要内容包括服务连接密码、网站登录密码、敏感数据等。

流量分析

Cain

实验环境

-

攻击主机:192.168.174.169

-

目标主机:192.168.174.170

-

WEB主机:192.168.174.1

实验步骤

在攻击主机中安装Cain,之后通过Cain充当中间人做ARP欺骗截取目标主机与网关通信的流量以获取不加密的数据信息

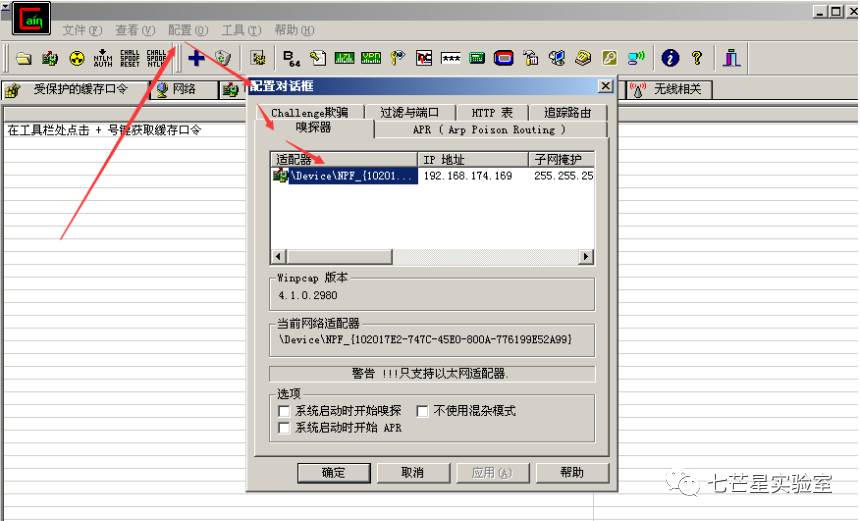

Step 1:选择网卡

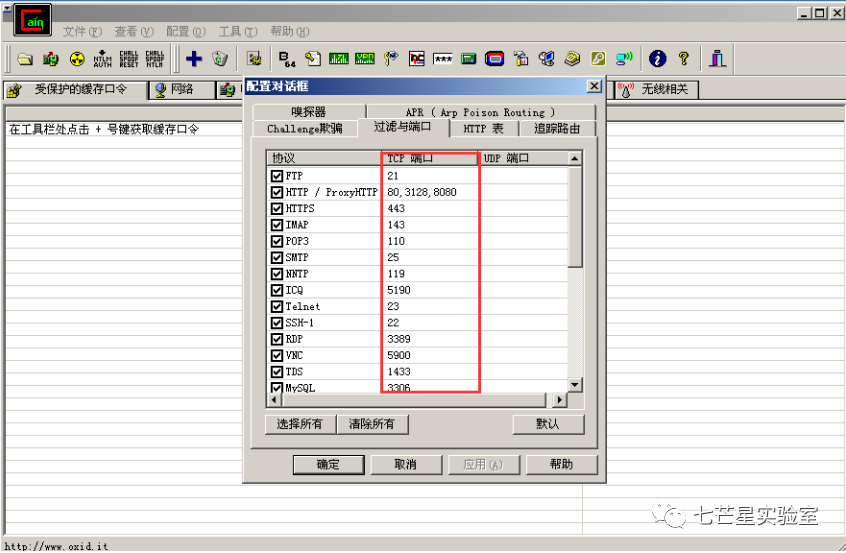

Step 2:选择过滤的端口‘’

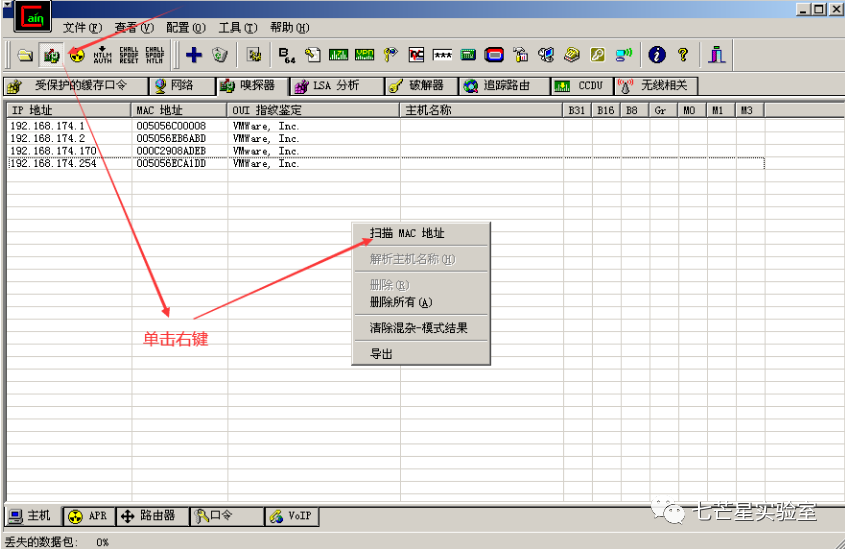

Step 3:开始对网段进行主机存活扫描

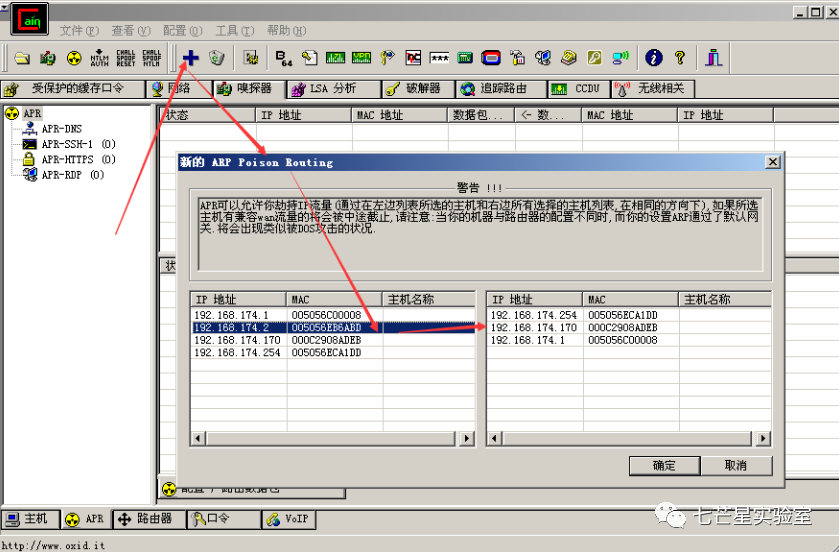

Step 4:选择网关以及欺骗目标主机

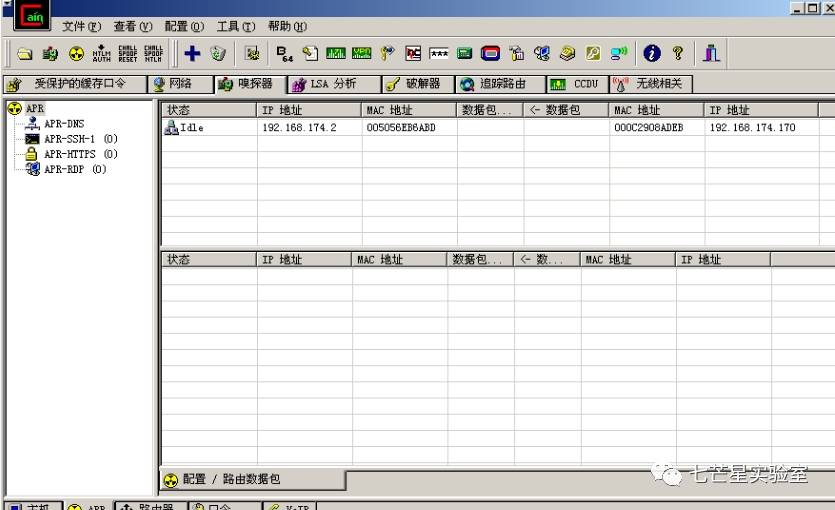

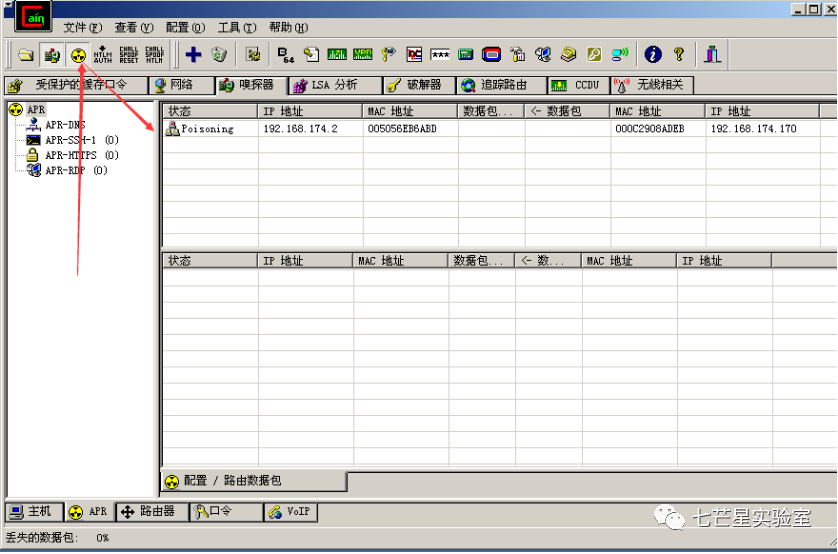

Step 5:开始欺骗

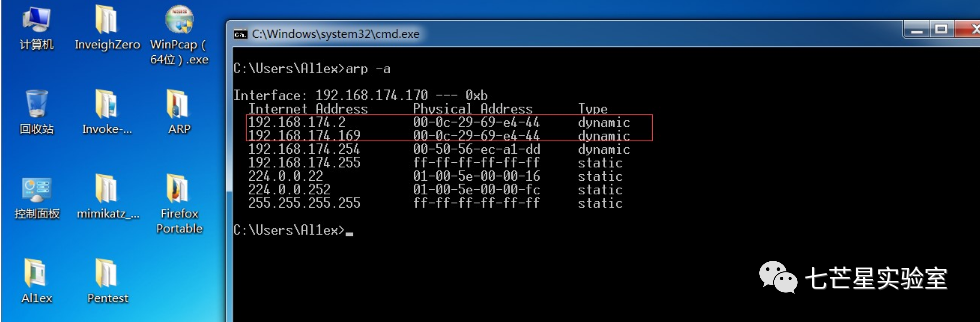

Step 6:在目标主机中查看ARP列表,可以看到网关和攻击主机MAC地址一致,说明已经完成ARP欺骗

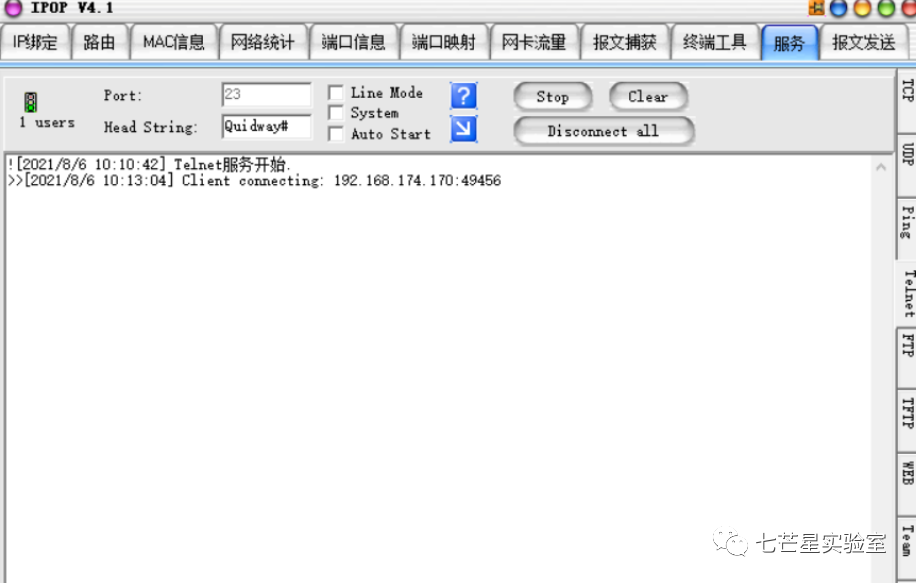

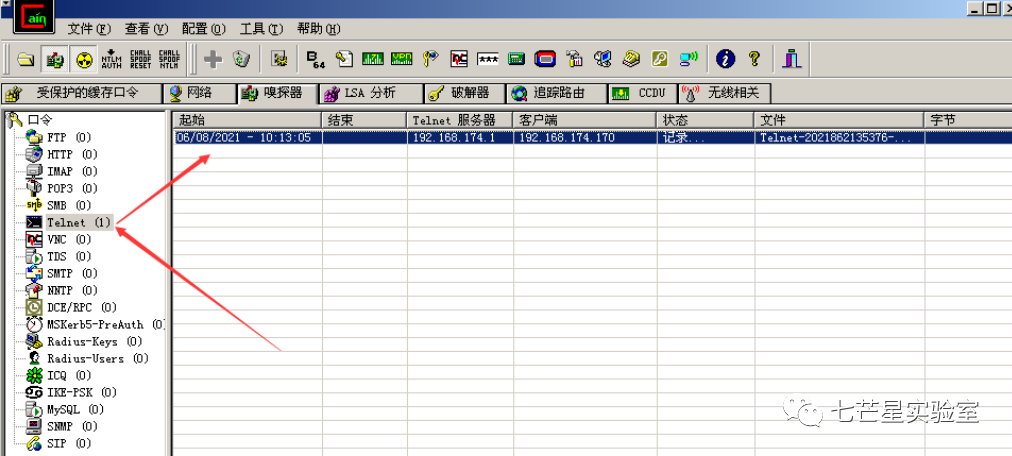

Step 7:在WEB服务主机中开启Telnet服务

Step 8:之后模拟用户正常登录

wireshark

实验环境

-

攻击主机:192.168.174.169

-

目标主机:192.168.174.170

-

WEB主机:192.168.174.1

实验步骤

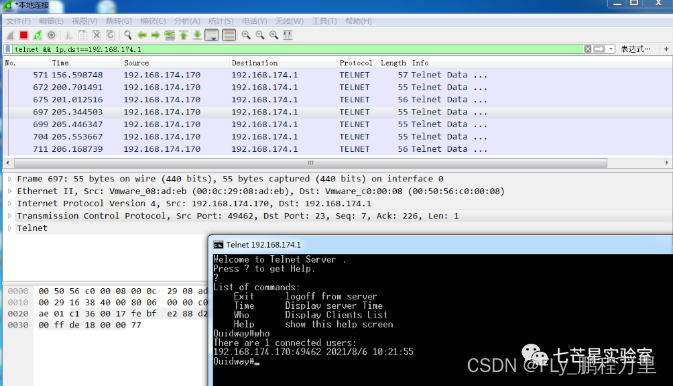

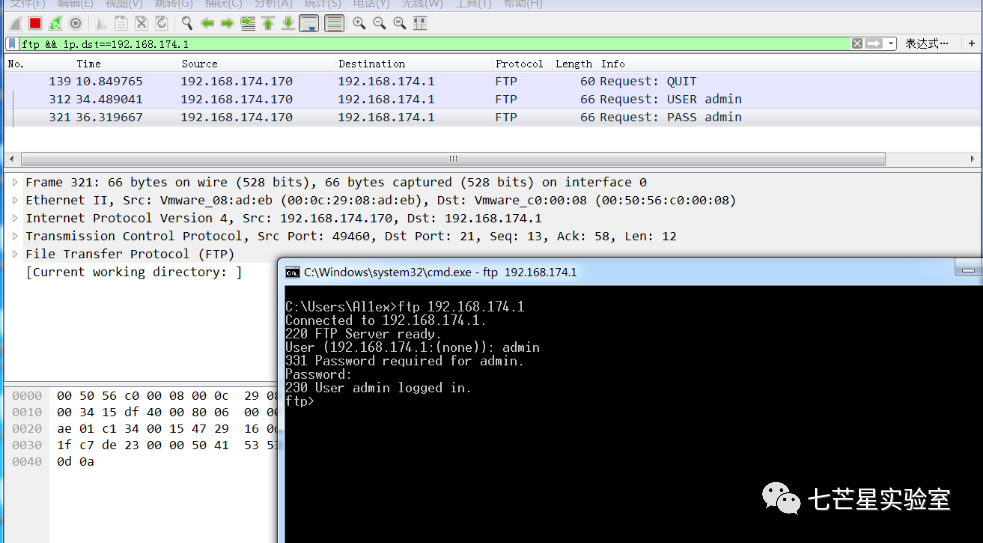

Wireshark是网工必备神器,功能强大,这里只简单介绍到他的过滤语法进行流量监听

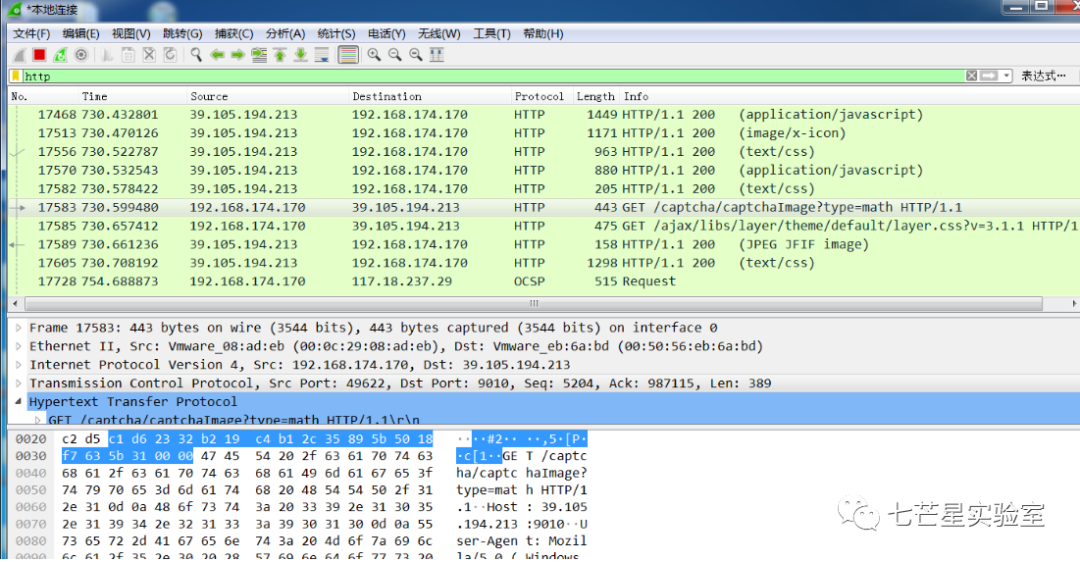

1、过滤http流量

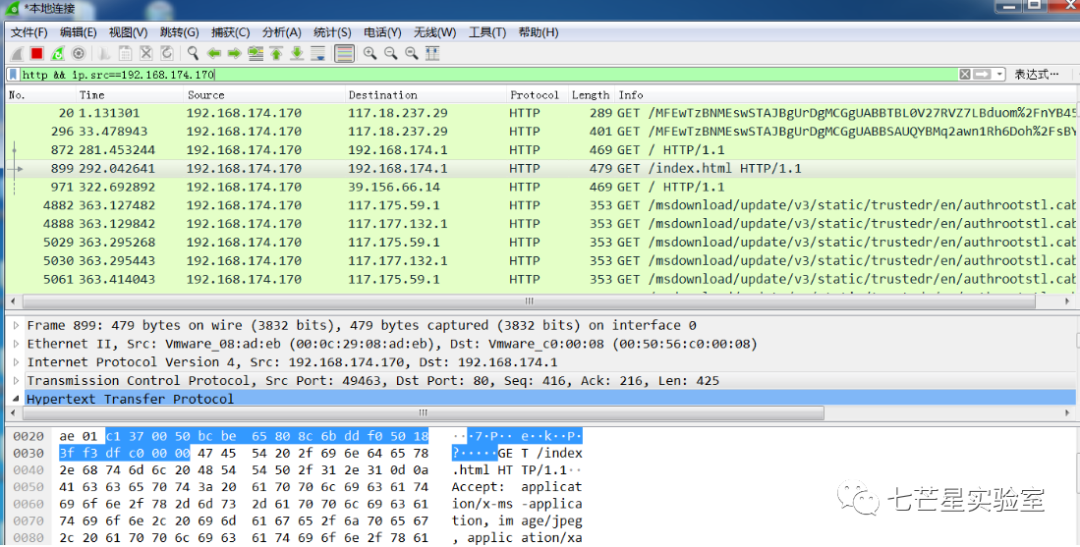

2、过滤指定源地址的http流量

http && ip.src==192.168.174.170

3、过滤post数据包含用户名及密码

http && ip.src==192.168.174.170 && http.request.method=="POST"

4、过滤访问指定目标地址的http流量

http && ip.dst==39.105.194.213

5、过滤ftp流量

ftp && ip.dst==192.168.198.133

6、过滤Telnet流量

telnet && ip.dst==192.168.198.133