说在前面的话

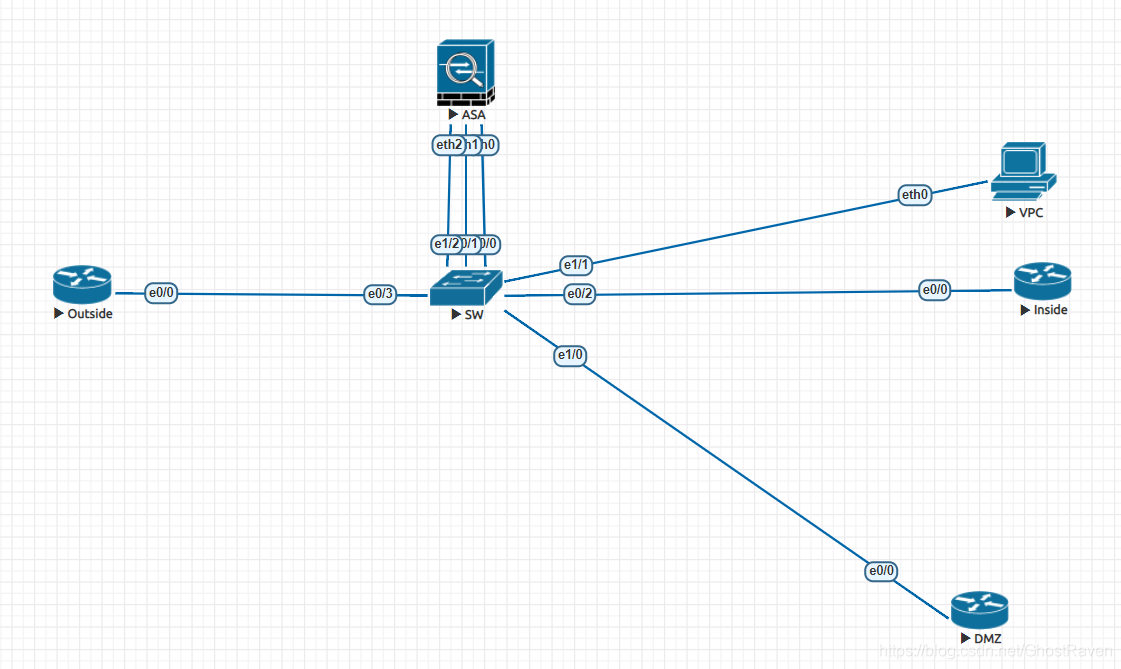

今天闲来无事,做了一个入门的ASA实验。实验地址表和拓扑如下(ASA的e0 e1口做了个Redundant,然后起了子接口).

| 设备 | 区域 | 地址 |

|---|---|---|

| Outside | Outside | 202.100.1.1 |

| Inside | Inside | 10.1.1.1 |

| VPC | Inside | 10.1.1.2 |

| DMZ | DMZ | 192.168.1.1 |

路由器配置

由于路由器的配置是相同的,比较简单。这里以outside做说明:

interface Ethernet0/0

no switchport

ip address 202.100.1.1 255.255.255.0

!

ip route 0.0.0.0 0.0.0.0 202.100.1.10 #默认路由,指向防火墙

line vty 0 4 #配置远程登录,用于验证

password cisco

login

transport input all

交换机配置

这里也没什么多说的,放行相应的vlan。

interface Ethernet0/0

switchport trunk encapsulation dot1q

switchport mode trunk

duplex auto

!

interface Ethernet0/1

switchport trunk encapsulation dot1q

switchport mode trunk

duplex auto

!

interface Ethernet0/2

switchport access vlan 3

switchport mode access

duplex auto

spanning-tree portfast

!

interface Ethernet0/3

switchport access vlan 2

switchport mode access

duplex auto

!

interface Ethernet1/0

switchport access vlan 4

switchport mode access

duplex auto

!

interface Ethernet1/1

switchport access vlan 3

switchport mode access

duplex auto

!

interface Ethernet1/2

switchport access vlan 2

switchport mode access

duplex auto

ASA配置

interface Ethernet2

shutdown

nameif Outside

security-level 0

ip address 202.100.1.10 255.255.255.0

!

interface Redundant1 #配置Redundant 接口

member-interface Ethernet0

member-interface Ethernet1

no nameif

no security-level

no ip address

!

interface Redundant1.3 #子接口1.3 放行inside区域

vlan 3

nameif inside

security-level 100

ip address 10.1.1.10 255.255.255.0

!

interface Redundant1.4 #子接口1.4 放行DMZ区域

vlan 4

nameif DMZ

security-level 50

ip address 192.168.1.10 255.255.255.0

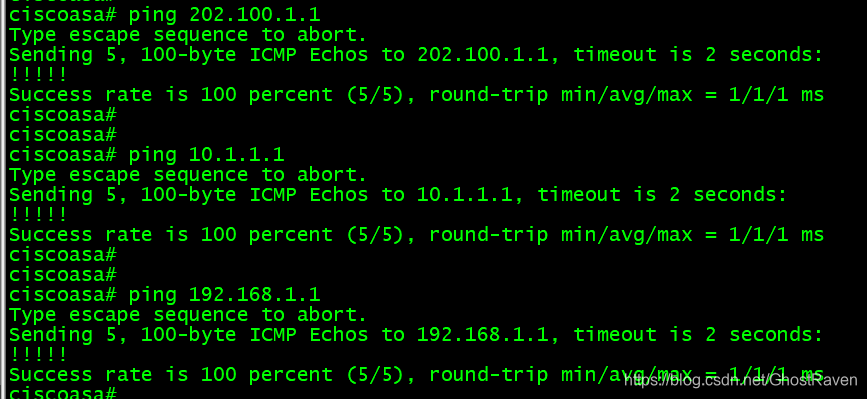

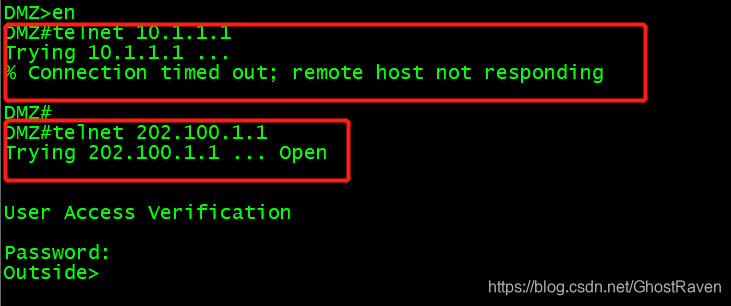

结果

备注

这里需要说明一些入门的知识点:

- 默认情况下,高级别访问低级别的是放开的,相反则不行。

2.相同安全级别的也是没有放开的,如需放开请使用命令: same-security-traffic permit inter-interface

3. 在一些环境中,流量需要从同一个接口流进和流出防火墙。默认是不允许的。你需要: same-security-traffic permit intera-interface

4. 来说下有个有趣的事情:redundant 和 portchannel的区别。请看下表和图片。

| redundant | protchannel | |

|---|---|---|

| mode | Active/Standy | Active/Active |

| sub-inteface | yes | no |

| max phy-int | 8 | 48 |