在前面的介绍中,我提到过真正的安全逻辑其实都在Pluggable Realms里面,那么今天我们就来讨论一下这个安全域Realm。

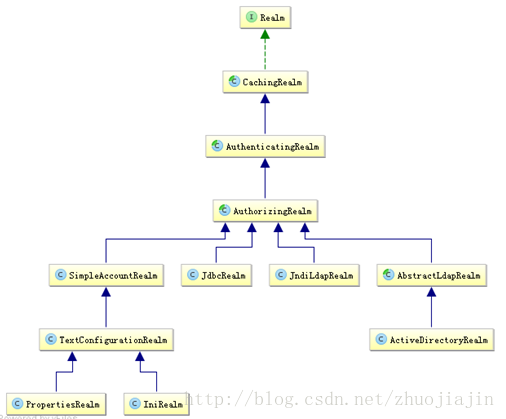

这个是网上找到的一张图,描述了从Realm的派生出的所有类。其中抽象类AuthenticatingRealm,顾名思义,应该是用于认证,AuthorizingRealm用于授权,但是因为AuthorizingRealm又是从AuthenticatingRealm继承出来的,所以,其实我们常用的是直接从AuthorizingRealm派出一个自定义的安全域,比如示例中的HelloWorldRealm(参见我在GitHub上的代码)。

说些题外话,从上面这张图,我们也可以看到,Shiro帮我们实现了很多缺省的Realm,比如PropertiesRealm,IniRealm,如果你的系统很简单,就想直接在文本文件中放几个账户信息,可以直接使用它们。

现在我们先看看认证的代码,也就是doGetAuthenticationInfo()。

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken authcToken)

throws AuthenticationException {

UsernamePasswordToken token = (UsernamePasswordToken) authcToken;

String uname = token.getUsername();

String upassword = String.valueOf(token.getPassword());

// 事实上,你应该连到真正的数据源去鉴权

// 可以用uname和upassword去DB查询是否存在这个用户名和密码匹配的账户

if(uname.equals("aaa") && upassword.equals("111")){

return new SimpleAuthenticationInfo("aaa",upassword,getName());

}

else if(uname.equals("bbb")&& upassword.equals("222")){

SimpleAuthenticationInfo info = new SimpleAuthenticationInfo();

SimplePrincipalCollection principals = new SimplePrincipalCollection();

principals.add("bbb", getName());

principals.add("bbb@helloworld", getName());

info.setPrincipals(principals);

info.setCredentials(upassword);

return info;

}

else if(uname.equals("ccc")&& upassword.equals("333")){

SimpleAuthenticationInfo info = new SimpleAuthenticationInfo();

SimplePrincipalCollection principals = new SimplePrincipalCollection();

principals.add("ccc", getName());

principals.add("10010", getName());

info.setPrincipals(principals);

info.setCredentials(upassword);

return info;

}

else

throw new AuthenticationException();

}入参是AuthenticationToken接口,大家还记得吗,我们在登录时,传给subject的login()方法的那个参数UsernamePasswordToken,就是实现了AuthenticationToken接口的,其实subject委托securityManager去认证,而后者就把那个token传到了我们这个Realm里,所以一般情况,直接强制转型一下即可。

返回值是AuthenticationInfo接口,也是接口,不过Shiro帮我们实现了一个很方便的SimpleAuthenticationInfo,注意,Shiro中有很多SimpleXXXXXX类,尽量使用吧,除非你真有什么理由非要自己实现接口。保持代码的Simple,正是KISS的要求,不是么?这里最关键的是这个:info.setCredentials(upassword); 别忘了,因为这个方法并不是认证的结束,securityManager还要验证这个密码是否与login传来的密码是否一致。(为什么这么复杂,以后再详谈)

如果登录失败,你就直接抛出一个AuthenticationException吧。

现在,看看授权的代码,另一个函数doGetAuthorizationInfo():

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principals) {

String u = (String)principals.getPrimaryPrincipal();

//一般情况下,应该连真正的数据源查询出当前用户的权限字符串

SimpleAuthorizationInfo info = new SimpleAuthorizationInfo();

if(u.equals("aaa")){

info.addRole("administrator");

info.addStringPermission("system:admin");

}

else {

info.addRole("sales");

if(u.equals("bbb"))

info.addStringPermission("system:view:bbb");

else

info.addStringPermission("system:view:ccc");

}

return info;

}入参PrincipalCollection接口,这是一个集合,但是我们一般情况下只会放一个principal,所以可以直接getPrimaryPrincipal()得到我们传进来的那个用户名。然后,可以连数据库查询出这个用户配置的权限或角色。

返回值AuthorizationInfo接口,同理,我们也使用它的实现类SimpleAuthorizationInfo,通过addXXXX方法添加角色Role和权限Permission,然后返回之即可。

至此,我们的Shiro的使用就基本上完成了。

后面,我还会继续就WildcardPermission以及其它事宜展开讨论。但前面讨论的内容,足以让我们在项目中引入Shiro并使用。