接触过linux的人都听说过selinux这个词。从rhel6系统后,装系统时默认就必须打开selinux,但很多老手却是建议装完系统后关闭它,原因是它太麻烦了。selinux就是一把双刃剑,虽然很安全,却让管理员自己都到处碰壁。这里我尽量不用专业的术语让有一定linux基础的同学能够使用selinux,而不是关闭selinux。

那selinux到底是什么?

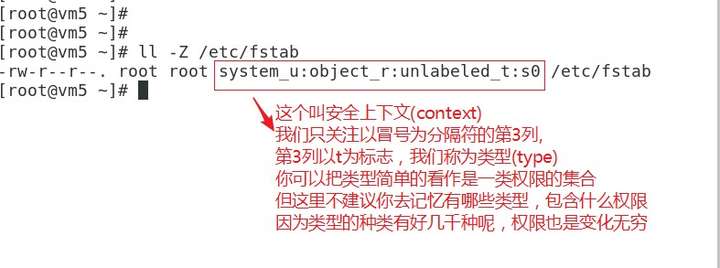

答: 首先,它不是防火墙。你可以把selinux看作是系统权限与服务权限的延伸。有linux基础的同学就知道,操作系统有基本的读,写,执行权限,服务也会控制你是否可以访问服务的资源。Selinux就是在此基础上扩展了更多的权限。学过系统权限的同学都知道r,w,x,s,t这些权限位,selinux在这些权限位的基础上增加了一个概念: 安全上下文(context)

我们以httpd这个通用的基础服务为例来看看selinux的context是怎么限制权限的

1, 在一台开启了selinux的linux服务器上安装httpd服务

# yum install httpd httpd-devel -y # systemctl start httpd

# systemctl enable httpd

2, 准备三个不同的文件到httpd服务的家目录

准备第一个文件

# echo "main page" > /var/www/html/index.html

准备第二个文件

# cp /etc/passwd /var/www/html/

准备第三个文件

# touch /root/123

# mv /root/123 /var/www/html/

注意这里是cp

注意这里是mv

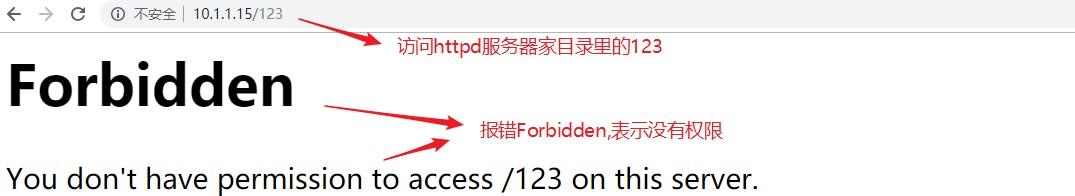

3, 客户端浏览器访问这三个问题,会发现123这个文件访问时权限拒绝,但另两个问题没问题

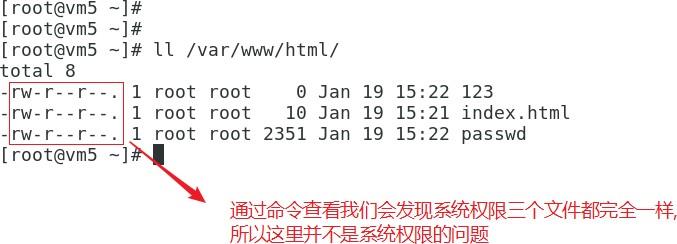

4, 我们来查找原因,有点linux基础的同学就会想到,一般权限拒绝有两种情况:系统权限拒绝和服务权限拒绝。

从上图我们可以看到并不是系统权限拒绝,服务我也是刚安装直接启动的,并没有做任何的配置,所以肯定也不是 服务权限拒绝。那么现在我们就要看看selinux了

5,通过查看selinux安全上下文,我们发现了问题

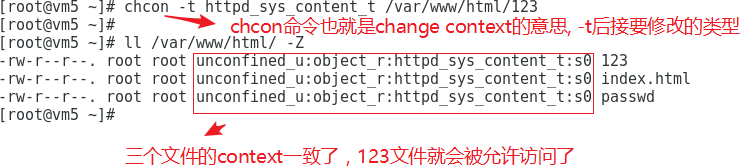

6, 解决问题

总结: 我这里不需要大家去记忆有哪些type,每一种type里包含哪些权限。只需要大家能够去理解type就代表了一组权限的集合,能够通过比较法去解决实际的问题即可,这才是学习selinux的快速有效的方法。

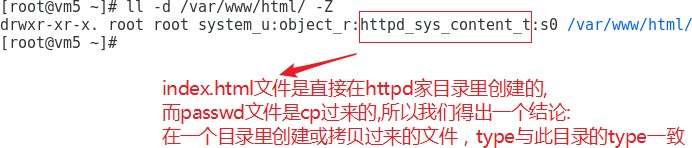

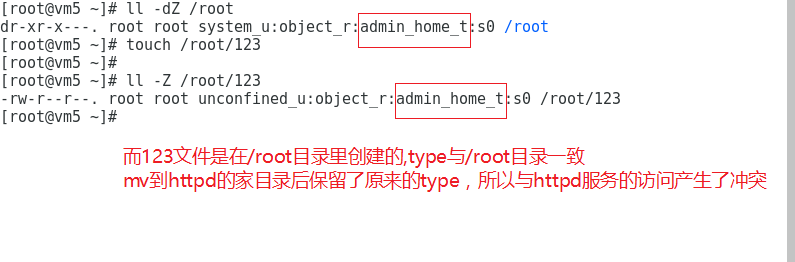

PS: 问题解决了后,回过来提一个问题: 为什么123文件的context安全上下文就和另两个不一样呢?

理解了上面的原理后,大家可以试试换httpd的家目录试试,会出现一样的问题。只要将新的家目录的type改为与/var/www/html/目录的type一致就可以了。