实验一 PC平台逆向破解

实验目的

-

本次实践的对象是一个名为pwn1的linux可执行文件。

-

该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。

-

该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode。

实验内容

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 注入一个自己制作的shellcode并运行这段shellcode。

相关内容机器码

- NOP:NOP指令即“空指令”。执行到NOP指令时,CPU什么也不做,仅仅当做一个指令执行过去并继续执行NOP后面的一条指令。(机器码:90)

- JNE:条件转移指令,如果不相等则跳转。(机器码:75)

- JE:条件转移指令,如果相等则跳转。(机器码:74)

- JMP:无条件转移指令。段内直接短转Jmp short(机器码:EB)段内直接近转移Jmp near(机器码:E9)段内间接转移Jmp word(机器码:FF)段间直接(远)转移Jmp far(机器码:EA)

- CMP:比较指令,功能相当于减法指令,只是对操作数之间运算比较,不保存结果。cmp指令执行后,将对标志寄存器产生影响。其他相关指令通过识别这些被影响的标志寄存器位来得知比较结果。

实验步骤

(一)直接修改程序机器指令,改变程序执行流程

- 创建文件夹20165234_exp1 ,将pwn1放入其中

-

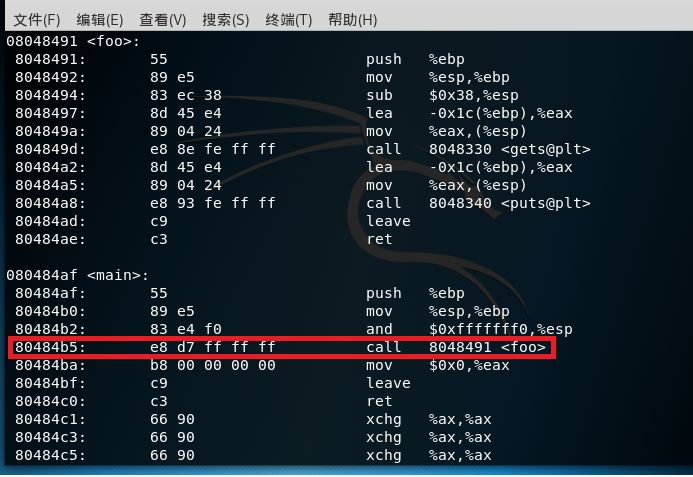

使用 objdump -d pwn1 将pwn1反汇编,得到以下代码

其中 80484b5: e8 d7 ff ff ff call 8048491 <foo> 这条汇编指令,e8表示“ call ”,在main函数中调用位于地址 8048491 处的foo函数。

如果想函数调用getShell,只需要修改 d7 ff ff ff 即可。

根据foo函数与getShell地址的偏移量,用Windows计算器通过 47d-4ba 就能得到补码,可计算出应为 c3 ff ff ff 。

修改可执行文件的具体步骤

- 通过vi pwn1进入命令模式

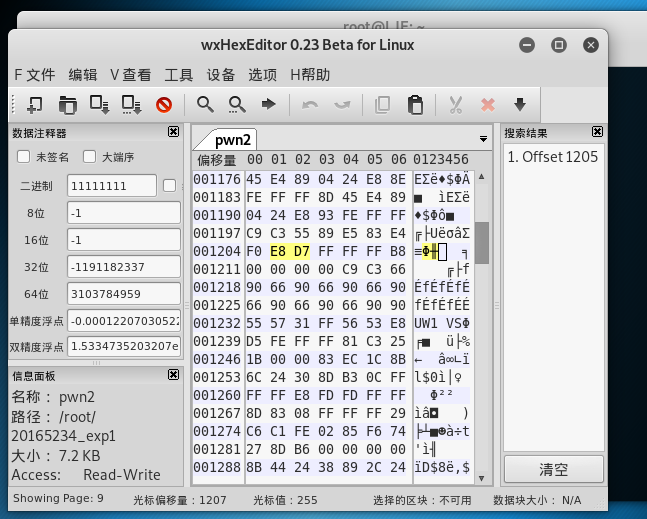

在此我选择尝试另一种方式,图形化的16进制编程器:

输入 apt-get install wxhexeditor , wxHexEditor 两个命令即可安装

通过此工具也查找到了要修改的内容,修改D7为C3,然后保存并退出