1. 先来说说TCP协议:

我们来看看百度百科怎么说?

"TCP(Transmission Control Protocol 传输控制协议)是一种面向连接的、可靠的、基于字节流的传输层通信协议,由IETF的RFC 793定义。在简化的计算机网络OSI模型中,它完成第四层传输层所指定的功能,用户数据报协议(UDP)是同一层内另一个重要的传输协议。在因特网协议族(Internet protocol suite)中,TCP层是位于IP层之上,应用层之下的中间层。不同主机的应用层之间经常需要可靠的、像管道一样的连接,但是IP层不提供这样的流机制,而是提供不可靠的包交换。"

简而言之就是TCP协议是在IP协议之上的,但是IP协议不可靠,所以TCP协议就得实现一些可靠性相关的功能。

2. TCP协议特点:

①面向连接的、可靠的、基于字节流的传输层通信协议;

②将应用层的数据流分割成报文段发送给目标节点的TCP层;

③为保证数据正确性和安全性,使用计算校验来检验数据在传输过程中是否有错误,还可以使用MD5对数据进行加密;

④为保证可靠性,每个数据包都有序号,对方收到则发送ACK确认,超过往返时延未收到则重传;

⑤流量控制上,使用滑动窗口协议,协议中规定,对于窗口内未经确认的分组需要重传;

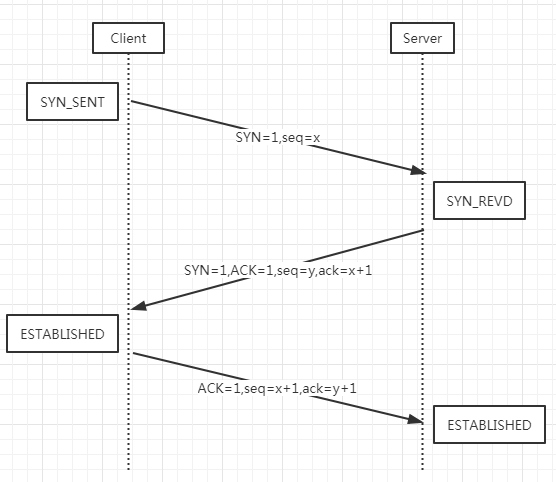

3.三次握手协议:

要了解三次握手协议,TCP报文头中的标志位必须了解一下:

共有6种标志位,URG(紧急指针标志)、ACK(确认序号标志)、PSH(push标志)、RST(重置连接标志)、SYN(同步序号,用于建立连接过程)、FIN(finish标志,用于释放连接),重要的我们需要了解其中3种:ACK、SYN、FIN 。

如果有同学对报文头中还有其他什么信息感兴趣,可以自行去了解学习。

下面说说三次握手的流程:

参考资料:

1.百度百科;

2.前辈们的博客;

感谢您的阅读,本博客旨在记录学习点滴,欢迎互相学习交流!!