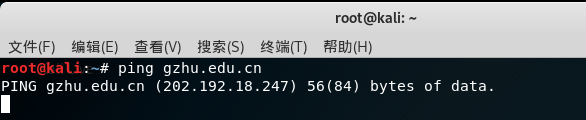

1.查询IP

netmask查询

ping命令查询

IP138查询

CDN地址探测(隐藏真实IP地址)

如:xxx.cdn.XXX....IP地址(这个是CDN地址不是真实IP)

绕过CDN小窍门:XSS漏洞、DDOS、邮件订阅...等

2 端口探测

2.1 nmap探测

2.2 zenmap

3 HTML前端敏感注释信息(????,不太会)

3.1 <!--看注释信息-->

因为有的管理员会把测试账户密码写进去

3.2 前端框架信息,如:Jquery框架

3.3 框架查看攻略

1.3.3.1 路径地址(扔百度里)

1.3.3.2 JS里面版权信息

3.4 框架信息扔百度里搜索公开漏洞

1.3.4.1 DOM XSS跨站脚本攻击漏洞

1.3.4.2 ....(其他未知漏洞)

4.whois信息收集

4.1 在线收集,如:DNS地址/注册邮箱/时间...等

4.1.1 拿到邮箱地址可以百度查询公开的密码等信息

4.2 Kali-whois查询

5 中间件版本信息

5.1 系统报错的方式

5.2 抓包的方式(如:请求:OPTIONS)

5.2.1 如果OPTIONS以后开启了PUT方法,可以尝试上传漏洞GETSHELL

IIS6.0、Apache存在这个漏洞可能性较大

5.3 漏洞扫描器自带判断功能

5.4 端口服务探测方式自动探测

6 系统功能信息

只要能交互的,全部都收集(包括功能地址)

6.1 增删改查功能

6.2 文件上传功能

6.3 功能请求方式和参数

7 系统服务端编程语言

7.1 编程语言(JavaWeb、PHP...等)

JSP(特征:HTML前端开头以及部分代码模块后面大量的换行)

7.2 编程框架(如:S2、THinkPHP...等以及相关目录和URL后缀)

如:.action、.do

8 域名/子域名

二级、三级、四级、五级...

通过域名来判断该系统的数量规模

1.8.1 子域名挖掘机(可以按照经验来查找,如查找Apache等服务器)

1.8.2 其他工具(....)

9 目录/子目录

二级、三级、四级、五级...

1.9.1 御剑目录扫描器

1.9.2 Kali-Dirb目录探测

1.9.3 Kali-Dirbuster(/usr/share/dirbuster下)

1.9.4 BurpSuite爬虫

10 C段/旁注

1.10.1 旁站在线查询(存在多个网址对应同一个IP)

1.10.2 C段在线查询

11 DNS地址信息收集

SOA 权威记录

NS 服务器记录

A IPv4地址记录

MX 邮件交换记录

PTR IP地址反解析

AAAA IPv6地址记录

CNAME 别名记录

11.1 Kali-Dig

11.2 fierce

11.3 Kali-dnsenum

12 综合信息收集

12.1 Kali-theharvester

比如:-d baidu.com -l 100 -b bing

13 资产信息收集

13.1 钟馗之眼(在线)

13.2 佛法查询(在线)

14 搜索引擎黑客

14.1 百度黑客搜索语法

14.2 谷歌黑客搜索语法

15 邮箱信息

15.1 公开的邮箱地址

如:@XX.com

你可以看到命名规则,还能收集更多的信息

留着邮箱地址后期可以暴力破解

15.2 邮箱地址泄露的密码

15.3 邮箱地址泄露的其他信息

16 系统公开漏洞

16.1 乌云镜像

16.2 老漏洞复现

16.3 老漏洞暴露的其他信息

17 WAF防火墙探测

17.1 报错方式

17.2 漏洞探测(如:敏感字符:% -- " ' @ //等)

17.3 公开漏洞

17.4 扫描探测(如:Nmap)

18 其他信息收集

18.1 火狐插件-Wappalyzer

18.2 其他插件....

18.3 APP手机软件破解或抓包

破解以后里面有注释信息和其他信息

抓包可以看到通讯IP地址,进行二次,三次信息收集和渗透