版权声明:本文为博主原创文章,未经博主允许不得转载。 https://blog.csdn.net/IT_10/article/details/89198820

1.下载waf配置包

git clone https://github.com/loveshell/ngx_lua_waf.git

2.配置config.lua

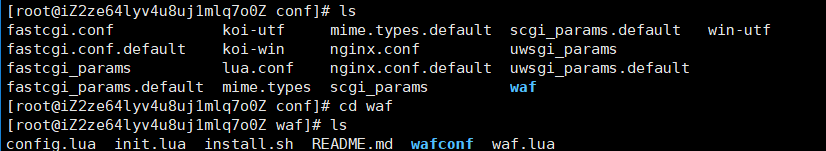

将下载的waf包挪到nginx的配置文件conf下或者nginx目录下

wafconf目录下存放的就是一些采取安全措施的规则。

vim打开waf下的config.lua,只需将RulePath和logdir改成自己的目录即可

配置文件说明如下

1 RulePath = "/usr/servers/nginx/conf/waf/wafconf/"

2 attacklog = "on"

3 --日志

4 logdir = "/usr/servers/nginx/logs/hack/"

5 UrlDeny="on"

6 Redirect="on"

7 CookieMatch="on"

8 postMatch="on"

9 whiteModule="on"

10 --文件上传禁止php jsp

11 black_fileExt={"php","jsp"}

12 --白名单

13 ipWhitelist={"127.0.0.1"}

14 ipBlocklist={"1.0.0.1"}

15 --CC攻击

16 CCDeny="off"

17 --同一ip60分钟100次则认定有CC攻击

18 CCrate="100/60"

19 --如果发现触犯规则,则跳转页面

20 html=[[

...........

3.配置nginx.conf

再http下添加

lua_package_path "/usr/servers/nginx/conf/waf/?.lua";

lua_shared_dict limit 10m;

init_by_lua_file "/usr/servers/nginx/conf/waf/init.lua";

access_by_lua_file "/usr/servers/nginx/conf/waf/waf.lua";

4.CC攻击测试

把config.lua中的CCDeny值改为on,并且把CCrate值设为一分钟访问次数为10次则认定为攻击,

然后重启nginx,访问某个页面,不停的刷新,发现刷新几次之后,无法访问。