猫宁!!!

参考链接:

www.phpinfo.cc/?post=42

https://www.freebuf.com/sectool/149883.html

同事介绍了一款渗透测试框架AngelSword,中文就是天使之剑,看了一下作者,是Lucifer1993,之前用过他的struts 2系列漏洞测试工具,很好用。

这个是工具的github地址:

https://github.com/Lucifer1993/AngelSword

目前这个工具已经基本停止维护了,而且作者在readme中也没有太多相关的介绍。

我用的系统是kali linux

先下载到本地

git clone https://github.com/Lucifer1993/AngelSword.git

程序是采用python 3写的,kali linux上默认安装有python3和python2,pip2可以正常用,pip3需要安装,不过不麻烦。

输入命令:

apt-get install python3-pip

好了。

setuptools这个kali linux默认也是安装好的。

执行命令:pip3 install setuptools

返回:Requirement already satisfied: setuptools in /usr/lib/python3/dist-packages (40.8.0),说明早已安装。

查看文件夹AngelSword中的requirements.txt,有9个python模块需要安装好。

paramiko==2.4.2

pymongo==3.7.2

PyMySQL==0.9.2

pexpect==4.6.0

termcolor==1.1.0

requests==2.20.0

beautifulsoup4==4.6.3

elasticsearch==6.3.1

redis==2.10.6

为了保证安装的都是最新版,可以依次pip3 install paramiko,其余的同样操作即可。

进入AngelSword文件夹

cd /root/AngelSword

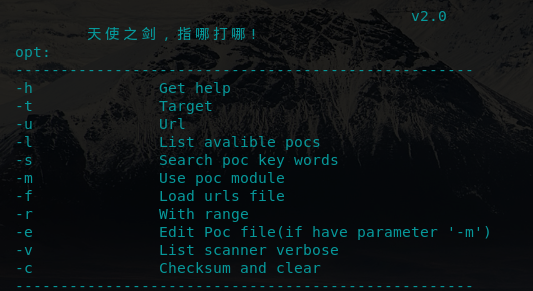

一切完备之后,执行python3 AngelSword.py,显示出基础命令行选项。

有关各个命令选项的意思,结合在线翻译初步进行了解,例如:

List scanner verbose 扫描器详细列表

Checksum and clear 校验与清除

其余的可以在实例中进一步认识。

获取帮助内容

python3 AngelSword.py -h

天使之剑工具可以认为是一个cms(内容管理系统)通用漏洞的POC库与测试框架。

针对站点执行all POC检测,此处接一个域名URL即可。

python3 AngelSword.py -u https://www.baidu.com

直接列出所有的漏洞检测POC,对于漏洞的所有种类要全部看一遍,知晓POC的类型是什么。

python3 AngelSword.py -l

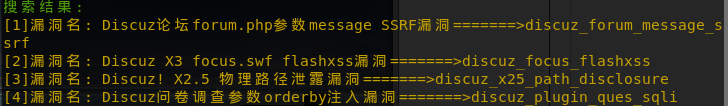

根据关键词可以搜索到discuz论坛系统对应的几个漏洞,下面展示的是discuz的。

python3 AngelSword.py -s discuz

从搜索到的POC中调用一个POC模块对目标站点进行测试。

python3 AngelSword.py -m discuz_x25_path_disclosure -t https://www.baidu.com

如果有1个URL,可以采用上面的,如果URL很多,可以批量测试,就用到-f了,URL要一行一行的排列。

python3 AngelSword.py -m discuz_x25_path_disclosure -f test.txt

用搜索出来的POC对某个URL进行扫描,不过首先要用-s关键此搜索锁定特定POC,需要执行两条命令才行

python3 AngelSword.py -s discuz

python3 AngelSword.py -r all -t https://www.baidu.com

如果想要对POC进行修改,可以这样,也可以把每一个POC看一遍,了解背后原理,通过查看POC可知输入域名URL,不主动加路径,确实如此。

vim编辑模式。

python3 AngelSword.py -m discuz_x25_path_disclosure -e

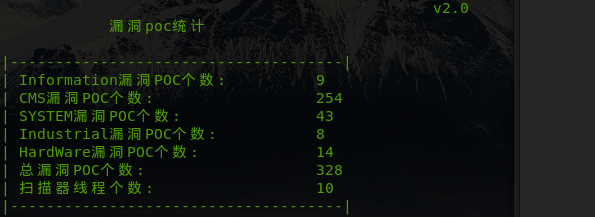

显示框架中有的POC类型及其数量

python3 AngelSword.py -v

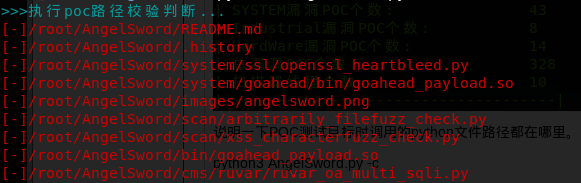

说明一下POC测试目标时调用的python文件路径都在哪里。

python3 AngelSword.py -c

虽然作者已经不更新了,但是天使之剑不失为一个简单易上手的渗透测试框架,而且通过一个好工具,可以扩展了解一下对方的其他工具类型。