一、勒索病毒整理分析

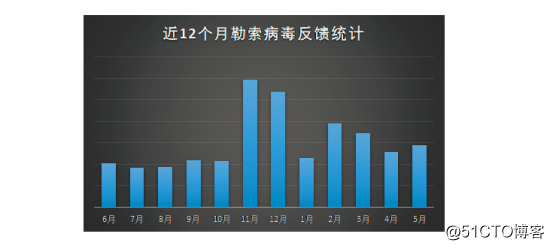

勒索病毒的蔓延,给企业和个人都带来了严重的安全威胁,变成了网络不法分子最普遍、最简单粗暴地活力手段。从5月的数据分析,勒索病毒受害人数略有上升,其中GlobeImposter的受害者数量居首位,新增的GetCrypt勒索病毒也较为值得关注。

但是宏观的来看,存在着工作日比较多,节假日相对较少的趋势;其实是在工作日,用户能更早或第一时间发现机器中毒的状况。

对5月勒索病毒家族占比分析发现,本月GlobeImposter家族占比31.4%居首位,其次是占比为20.66%的GandCrab 家族以及占比为12.4%的Crysis勒索病毒家族。

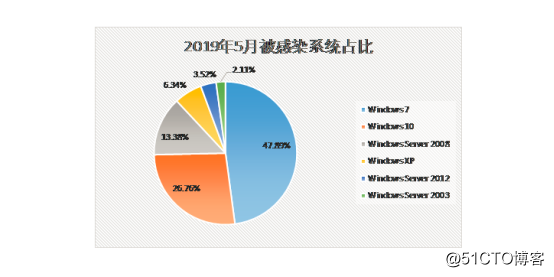

从被感染系统的占比看,本月占比居前三的仍是Windows 7 、Windows 10和Windows Server 2008。其中,Windows 7系统以占比47.89%在所有系统中居首位,相比于上月的41.73%有小幅度上升。

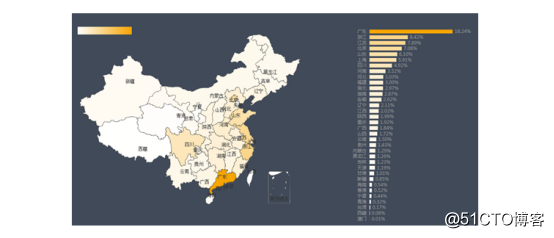

对2019年5月被***系统所属IP采样制作的地域分布图,与之前几个月采集到的数据进行对比,地区排名和占比变化都不大。信息产业发达地区仍是被***的主要对象。

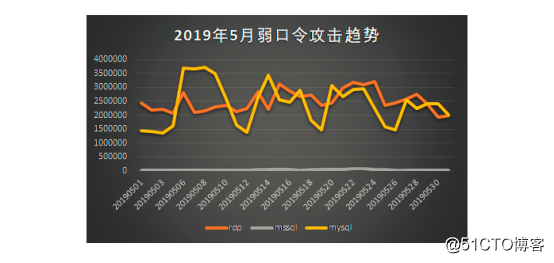

通过对4月和5月弱口令***数据分析,本月弱口令(远程桌面RDP、数据库端口等)***量有大幅度下降。下降的***量主要来自针对Mysql数据库的弱口令爆破,高峰值从700多万下降到400百万次,回归到了相对“正常”的***峰值。

二、近期影响最大的病毒类型

1、GlobeImposter 3.0病毒

特征后缀:

.China4444 .Help4444 .Rat4444 .Ox4444 .Tiger4444 .Rabbit4444.Dragon4444 .Snake4444 .Horse4444 .Goat4444 .Monkey4444.Rooster4444 .Dog4444 .all4444 .Pig4444 .Alco4444 .Rat4444 .Skunk4444等

2、X3m勒索病毒家族

特征后缀:

.firex3m .x3m

3、Globelmposterb 5.0病毒

特征后缀:

.{[email protected]}KBK

.{[email protected]}VC 等

4、Attention勒索病毒家族

特征后缀:

.OOOKJYHCTVDF、.GGGHJMNGFD、.YYYYBJQOQDU 等

5、Sodinokibi 勒索病毒

勒索文件:xxx-readme.txt xxx-HOW-TO-DECRYPT.txtbr/>勒索网站:decryptor.top

6、.actin后缀及.acute后缀病毒

特征后缀

.[[email protected]].actin

.[[email protected]].actin

.[[email protected]].acute 等

三、勒索邮箱整理收集

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected] [email protected]

[email protected] [email protected]

四、数据恢复方案

目前支持的数据恢复方案,只有两种,分别是数据库恢复和全盘解密

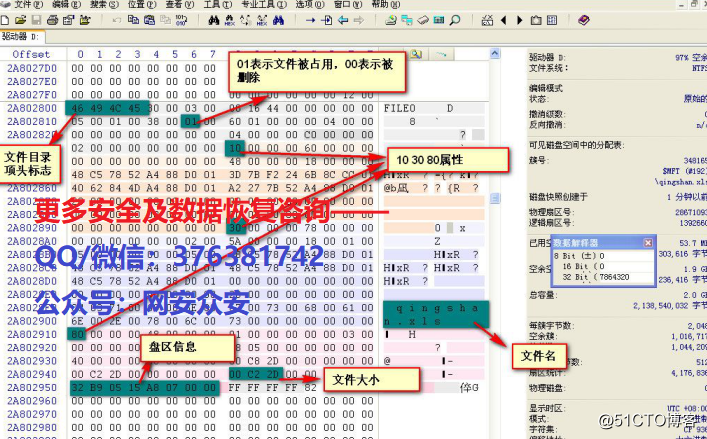

1、数据库恢复

这种方案仅限于恢复数据库文件,同时可能存在数据丢失。

由于数据库文件具备独特的数据结构特征,文件内部包含大量的校正数据和容错数据,有效的业务数据通常在数据库文件中占比很小,病毒在对数据库文件加密的时候,考虑到文件大小及加密的时间,通常会对文件进行间断性“点状”加密,而不是整体全部加密,所以可以根据对未被破坏的业务数据进行提取,同时参考校验数据和容错数据对已被破坏的业务数据进行恢复。

2、全盘解密

这种方案能对机器上所有类型文件进行100%解密恢复。

病毒加密都是采用公钥算法结合对称密钥算法,理论上是无法解密的,但是病毒程序可能存在编程或设计方面的漏洞,或者病毒的密钥服务器发生密钥泄漏等原因,这样很多被加密文件可以使用密钥解密。病毒的密钥被破解后,如果破解者选择公布出来,那用户就可以免费解密,如果破解者牟利,那只能购买密钥,但一般金额比赎金低很多;如果没有人能破解出密钥,也只能需要承担很大的风险去交付高昂的赎金换密钥。

这种方案还有一些风险是即使拥有密钥也无法保证解密,病毒也是一种程序,也可能出现执行异常,如果在加密某个文件时出现异常,那当前文件即使拥有密钥也无法解密成功,所以存在解密失败率。

五、服务器和个人的安全防御建议

针对服务器的勒索病毒***依然是当下勒索病毒的一个主要方向,企业需要加强自身的信息安全管理能力——尤其是弱口令、漏洞、文件共享和远程桌面的管理,以应对勒索病毒的威胁,在此我们给各位管理员一些建议:

1、多台机器,不要使用相同的账号和口令

2、登录口令要有足够的长度和复杂性,并定期更换登录口令

3、重要资料的共享文件夹应设置访问权限控制,并进行定期备份

- 定期检测系统和软件中的安全漏洞,及时打上补丁。

- 定期到服务器检查是否存在异常。查看范围包括:

a) 是否有新增账户

b) Guest是否被启用

c) Windows系统日志是否存在异常

d) 杀毒软件是否存在异常拦截情况

而对于本月又重新崛起的这对个人电脑发起***的勒索病毒,建议广大用户:

1、安装安全防护软件,并确保其正常运行。

2、从正规渠道下载安装软件。

3、对不熟悉的软件,如果已经被杀毒软件拦截查杀,不要添加信任继续运行。