源码发下提示

尝试登陆

得到个什么鬼,

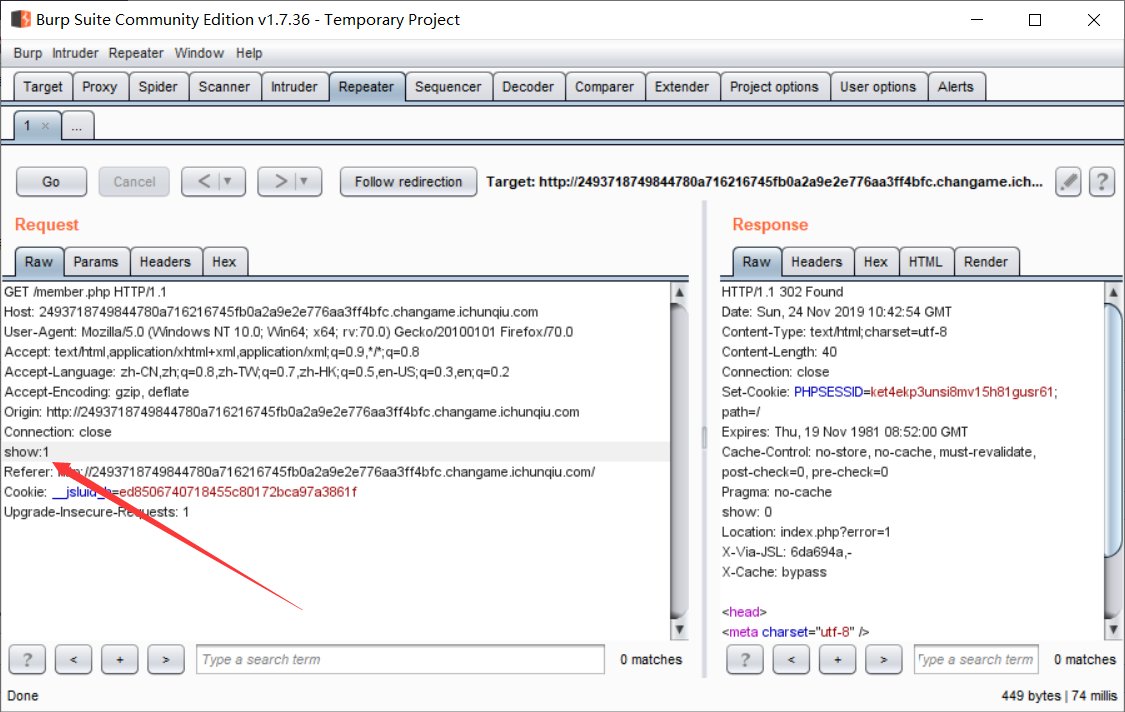

但是相应包里发现个可疑的东西 // CTF中的0 和1 这些一般都有套路的

然后在请求头里 改为 1

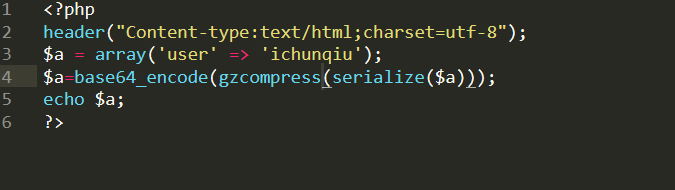

##代码审计来了。。

分析了半天 后来看了别人的wp 才发先自己想的太复杂 只要提交user=ichunqiu就行了啊我去

cookie 去提交 token=

但是为什么这里一定是cookie里带token才行呢?

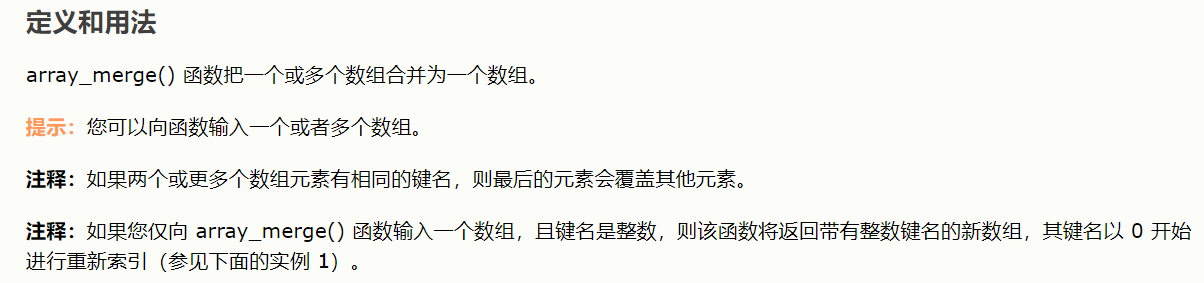

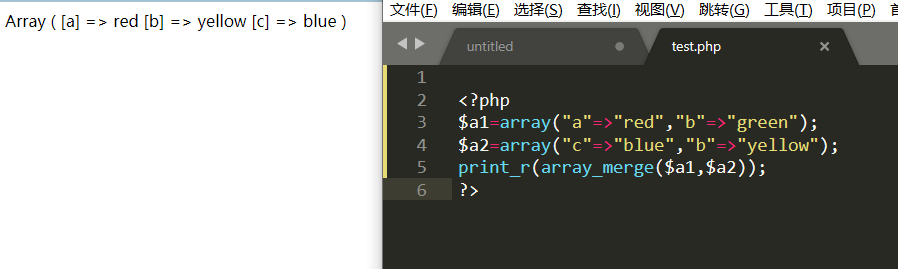

array_merge()覆盖

接着看题,根据源码,只要提交符合条件的token就可拿到flag,但我们并没有在post,get,cookie中提交token,然而服务器却返回"(╯‵□′)╯︵┴─┴",说明token是在SESSION中,那我们只要在cookie里覆盖token

因为cookie在session之后 所以get 和post都不行 也算是get到一个点吧 这里我给她取名交 array_merge()变量覆盖哈哈哈