文章目录

burp suite介绍

Burp Suite是Web应用程序测试的最佳工具之一,其多种功能可以帮我们执行各种任务.请求的拦截和修改,扫描web应用程序漏洞,以暴力婆婆姐姐登陆表单,执行会话令牌等多种的随机性检查。本文将做一个Burp Suite完全正的演练

burp suite使用

废话不多说,开整

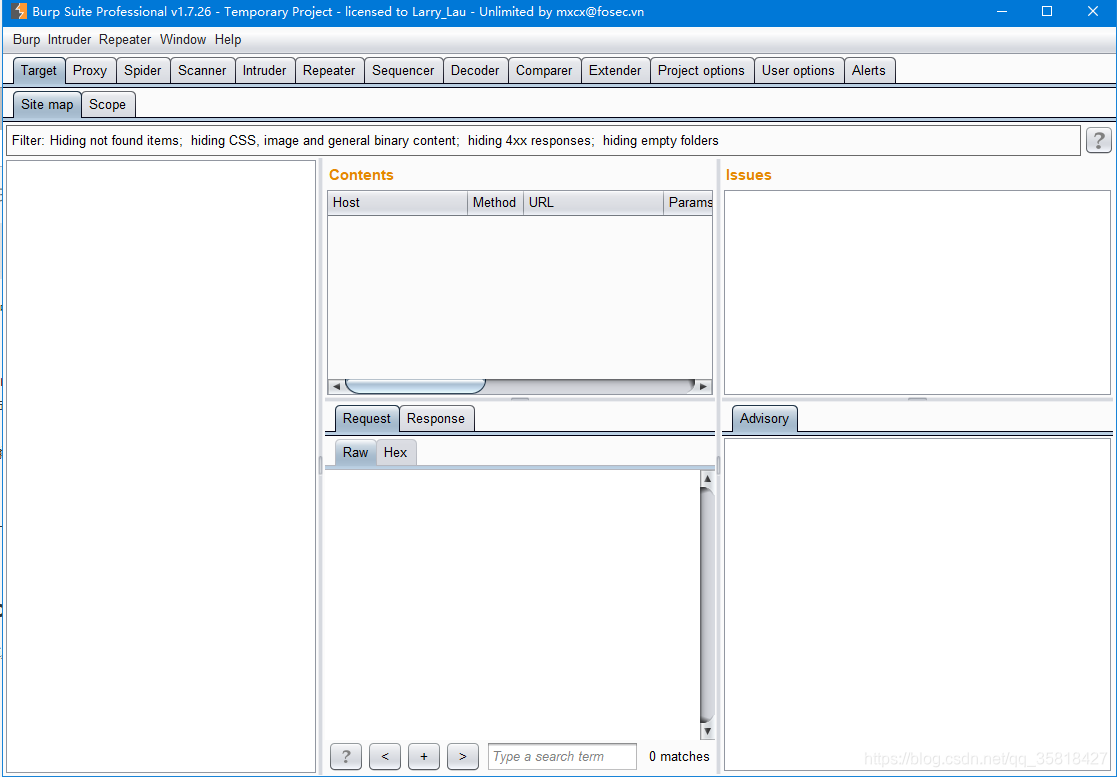

首次打开页面如下

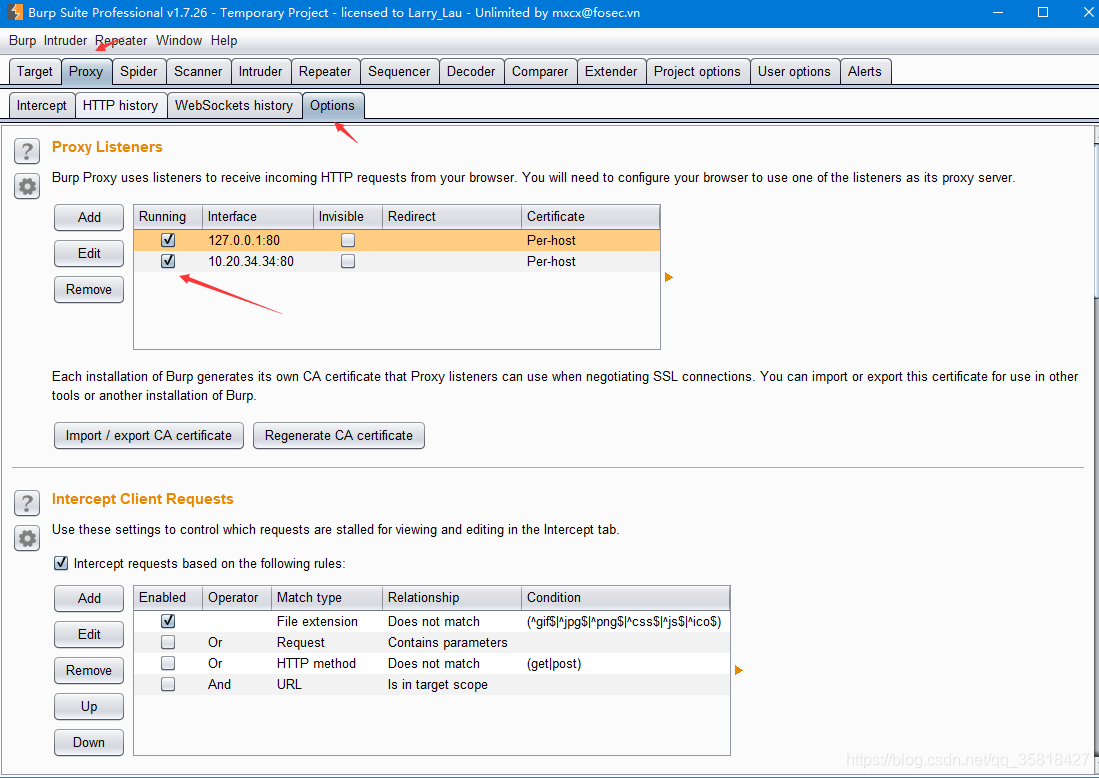

找到proxy选项。进入options选项,点击add添加一个地址监听,并打上勾,打不上说明端口号被占用了,换一个就行,10.20.34.34是我本机ip,大家查看自己本机ip就行

找到谷歌浏览器设置代理的地方,我擦,谷歌浏览器上传图片老是失败,换成火狐浏览器了,效果一样的

代码如下,很简单的一个请求

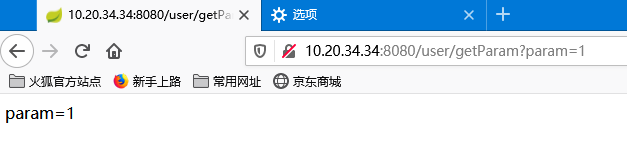

正常访问

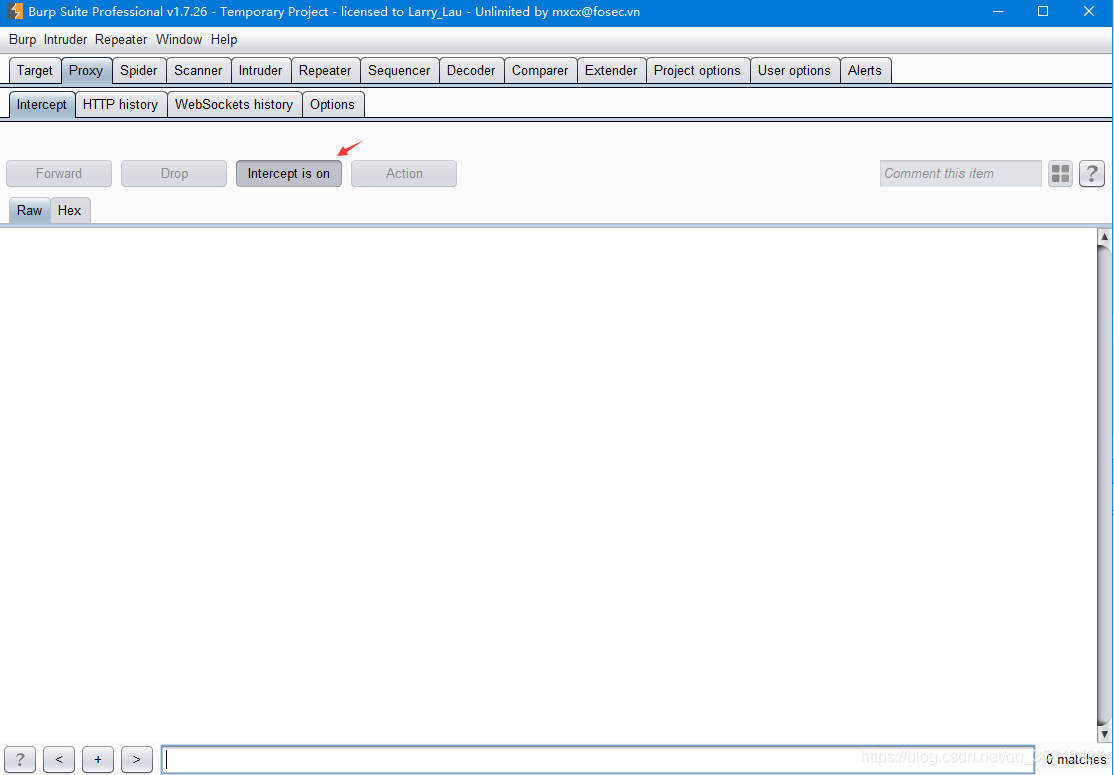

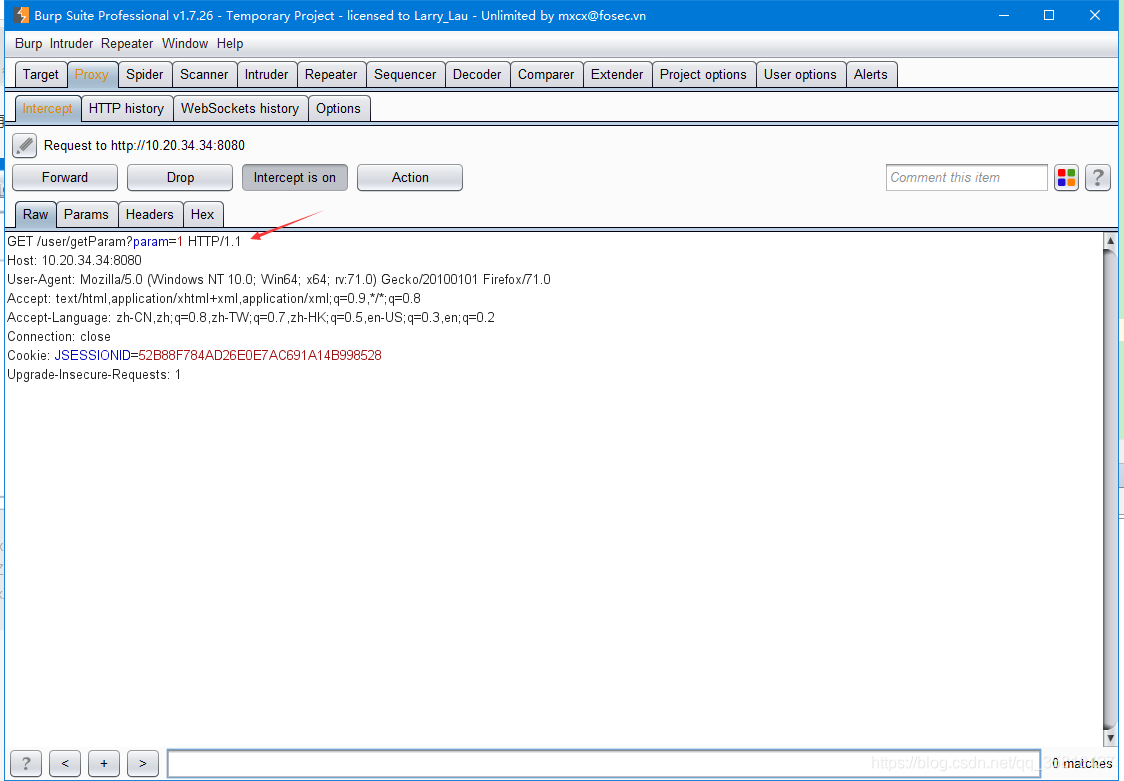

开启代理后,设为on,表示开启代理拦截,再次访问

抓到一个包

修改param参数为2,并点击forward按钮

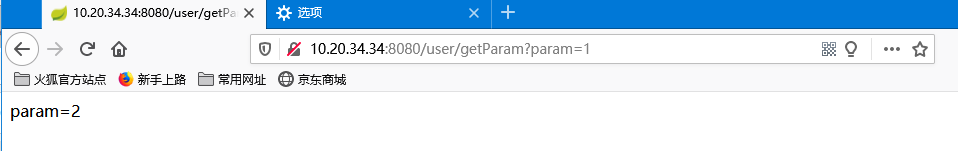

浏览器展示如下,说明包已被篡改

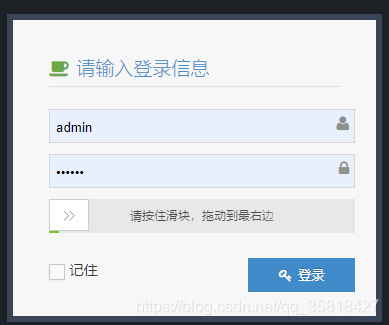

下面介绍密码暴力婆婆姐姐

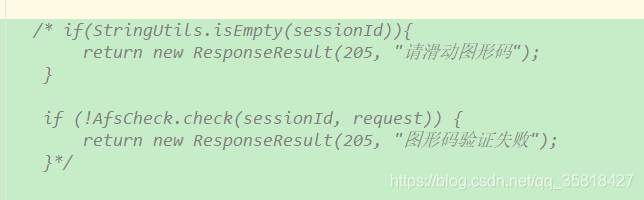

拿公司项目做演示,我注掉了图形验证码验证逻辑(防暴力婆婆姐姐)

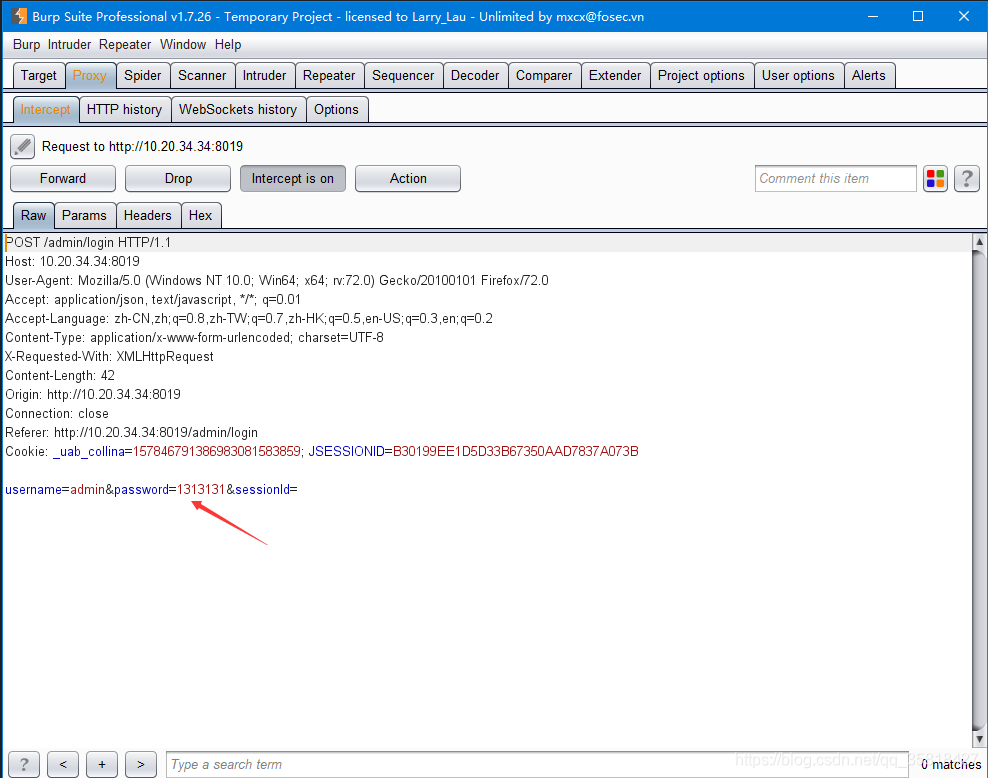

随便输入用户名,密码点击登录,抓包如下

点击action,选择【send to lntruder】

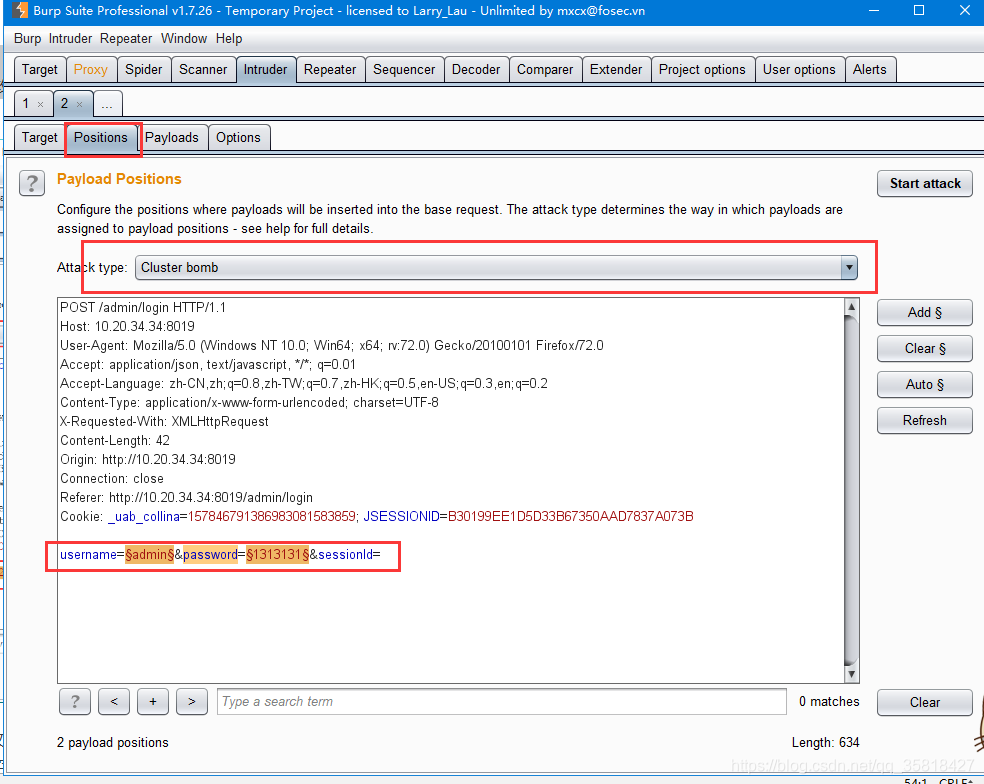

点击主菜单的【lntruder】分别设置 目标【HOST】和【Port】,若使用HTTPS,则勾选【use HTTPS】。我这里没使用

下一步:

在Intruder-Position中设置,将自动设置的position【Clear】掉,然后在请求中username和password的地方点击【Add】添加position,设置攻击类型为【Cluster bomb】

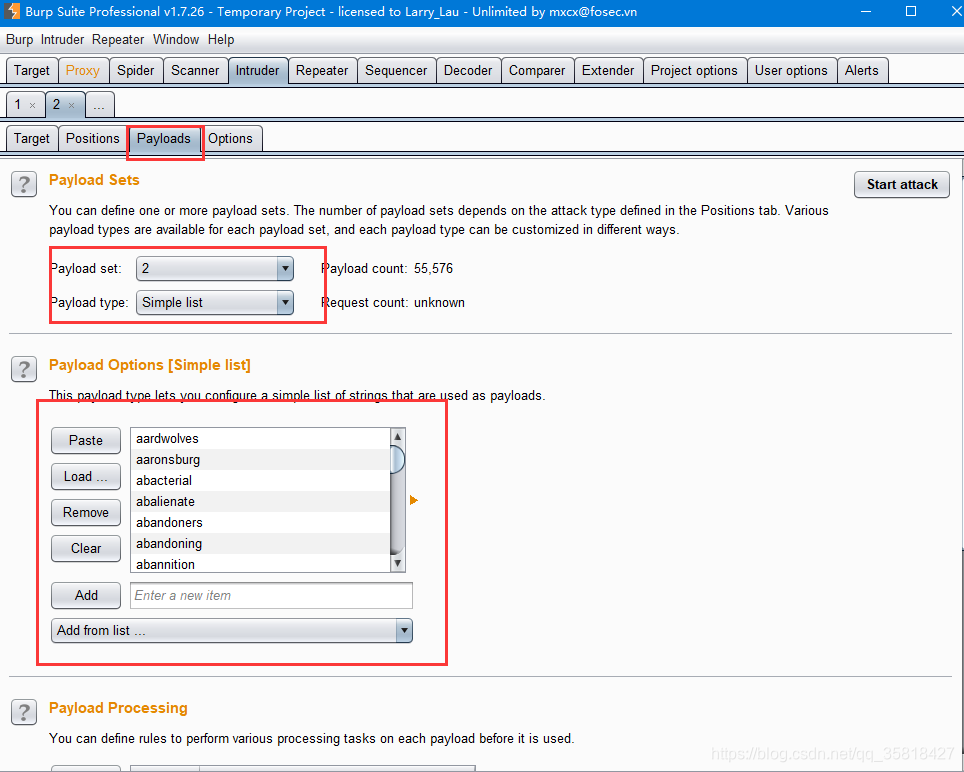

在Intruder-Payloads中设置攻击载荷,分别选择payload set 1和payload set 2,并添加username和password的载荷(即用户名密码字典)。

下一步:设置线程数量等。

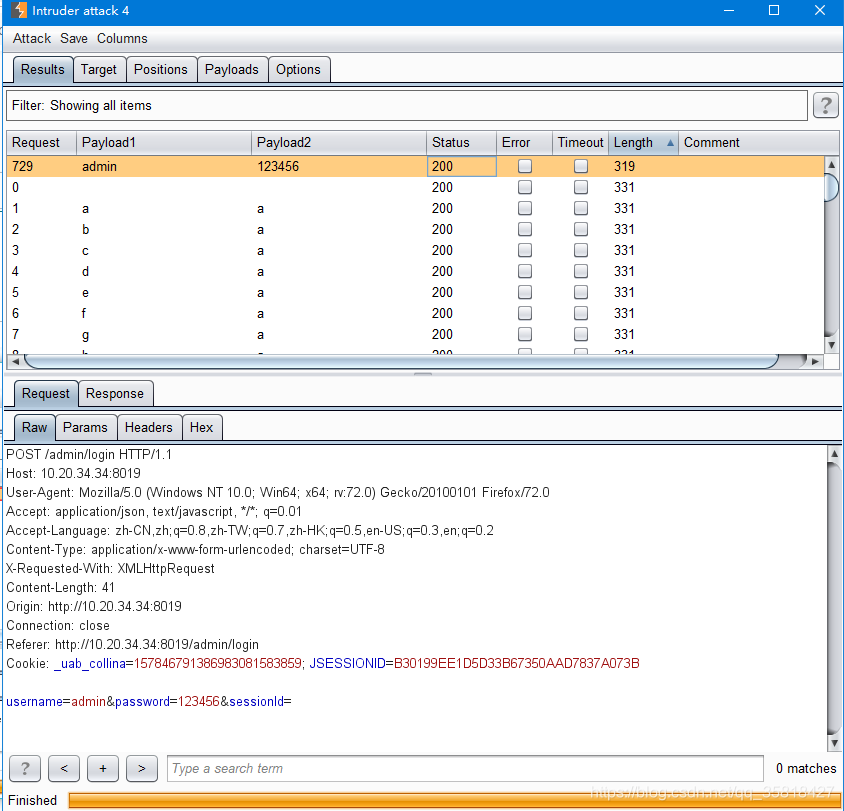

最后:点击主菜单中的【Intruder-Start attack】开始攻击

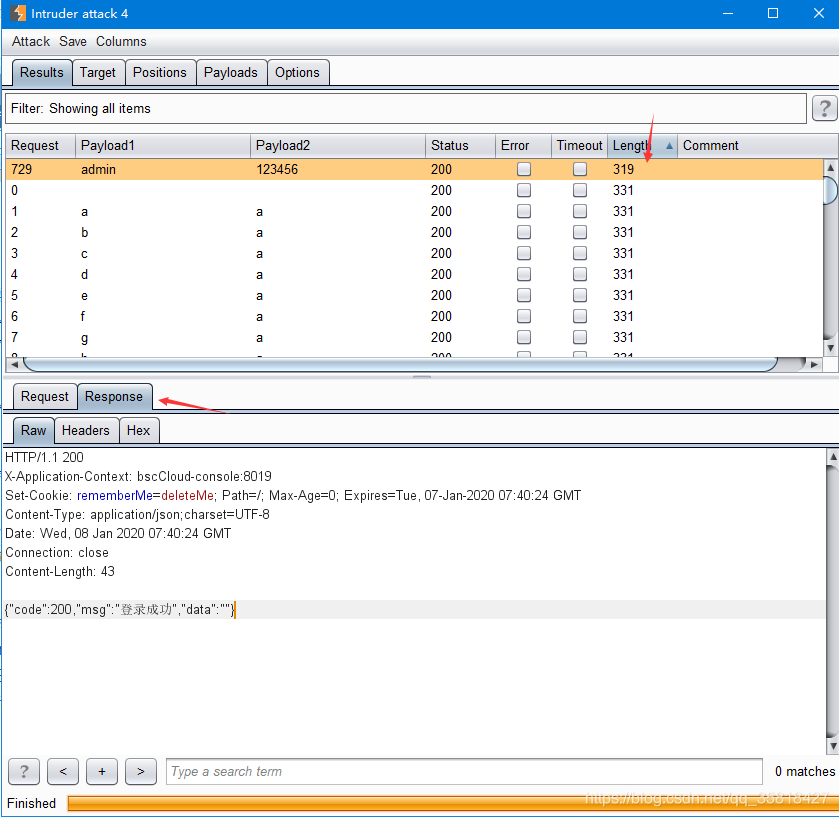

在结果列表中,通过Length排序,选出长度与其他不同的一个Length=319,查看【Response】,可以看到

{“code”:200,“msg”:“登录成功”,“data”:""}

说明婆婆姐姐出了正确的用户名:【admin】和密码:【123456】 看看能不能登陆。

在网页通过刚刚爆破得到的用户名密码登录,登录成功。截图不放了

到此,一个简单的用户名密码爆破就结束了,实际中使用,可能会需要更大的用户名和密码字典,字典越强大成功几率就越高同时也更耗时。另外本文需要web登录中没有涉及到验证码(有验证码的自己探索吧,溜了)。